Z AŁĄCZNIK NR 2 DO SIWZ

Upowszechnienie e-usług świadczonych przez

administrację publiczną w województwie opolskim

Szczegółowy Opis Przedmiotu Zamówienia

(Zakup urządzeń i oprogramowania do Centrum

Przetwarzania Danych (CPD) Jednostek Administracji

Rządowej (JAR) w Opolskim Urzędzie Wojewódzkim,

zakup urządzeń do bezpiecznej komunikacji pomiędzy CPD a

JAR, przeprowadzenie specjalistycznych szkoleń

dla administratorów) na potrzeby projektu

„Upowszechnienie e-usług świadczonych przez

administrację publiczną w województwie opolskim”)

Opracował:

OUW

Spis treści

1.

Wstęp ................................................................................................................................................ 3

1.1 Zakup urządzeń i oprogramowania CPD. ........................................................................................ 4

1.2 Zakup urządzeń do bezpiecznej komunikacji pomiędzy CPD a JAR. ............................................... 5

1.3 Szkolenia dla administratorów. .......................................................................................................... 5

2.

Zakup urządzeń i oprogramowania Centrum Przetwarzania Danych (CPD) Jednostek Administracji

Rządowej (JAR) w Opolskim Urzędzie Wojewódzkim ...................................................................................... 6

2.1

2.2

2.3

2.4

2.5

2.6

2.7

2.8

2.9

2.10

2.11

2.12

2.13

2.14

2.15

2.16

2.17

3.

Dostawa 6 szt. serwerów RACK ........................................................................................................ 6

Dostawa 1 szt. macierzy dyskowej.................................................................................................... 7

Dostawa 1 szt. urządzenia kopii zapasowej wraz z miejscem na przechowywanie danych ............. 9

Dostawa 1 szt. oprogramowania systemu kopii zapasowej – wirtualny appliance........................ 14

Dostawa 3 szt. przełączników sieciowych 24-portowych ............................................................... 14

Dostawa 2 szt. przełączników SAN 16-portowych .......................................................................... 17

Dostawa 2 szt. przełączników KVM wraz z konsolami .................................................................... 17

Dostawa 4 szt. szaf sieciowych ....................................................................................................... 18

Dostawa 1 szt. UPSa centralnego 20KVA ........................................................................................ 18

Dostawa 8 szt. UPS-ów RACK 3000 VA: .......................................................................................... 19

Dostawa 4 szt. systemów operacyjnych Microsoft Windows Server 2012 R2 Datacenter (2

proc) ................................................................................................................................................ 20

Dostawa 2 szt. systemów operacyjnych Windows Server 2012 R2 Standard: ............................... 20

Dostawa 24 szt. systemów bazodanowych Microsoft SQL Server 2012 per core .......................... 21

Dostawa 1 pakietu licencji dostępowych Windows CAL (455 szt. CAL) .......................................... 21

Dostawa Licencji oprogramowania do wirtualizacji wraz z oprogramowaniem do zarządzania

środowiskiem wirtualnym............................................................................................................... 21

Dostawa 1 szt. systemu do zarządzania i monitoringu serwerów: ................................................. 24

Wdrożenie urządzeń i oprogramowania w CPD ............................................................................. 25

Zakup urządzeń do bezpiecznej komunikacji pomiędzy CPD a JAR ................................................ 27

3.1 Dostawa 1 szt. firewall centralny do CPD............................................................................................ 27

3.2 Dostawa 12 szt. firewalli do JAR ..................................................................................................... 28

3.3 Wdrożenie urządzeń do bezpiecznej komunikacji pomiędzy CPD a JAR ........................................ 31

4.

Szkolenia specjalistyczne administratorów .................................................................................... 32

4.1.

4.2.

4.3.

4.4.

4.5.

4.6.

5.

Organizacja certyfikowanych szkoleń Microsoft ............................................................................ 32

Organizacja Szkoleń z dostarczonego rozwiązania do wirtualizacji: ............................................... 34

Organizacja Szkoleń z dostarczonego rozwiązania do przechowywania danych (macierz) ........... 35

Organizacja szkoleń z dostarczonego rozwiązania do wykonywania kopii zapasowych ................ 35

Organizacja szkoleń z systemu do zarządzania i monitoringu serwerów ....................................... 36

Organizacja szkoleń z dostarczonego rozwiązania do zestawienia bezpiecznych połączeń

sieciowych (firewall) ....................................................................................................................... 36

Harmonogram realizacji prac .......................................................................................................... 38

5.1.

5.2.

5.3.

Zakup urządzeń i oprogramowania do Centrum Przetwarzania Danych (CPD) Jednostek

Administracji Rządowej (JAR) w Opolskim Urzędzie Wojewódzkim ............................................... 38

Zakup urządzeń do bezpiecznej komunikacji pomiędzy CPD a JAR ................................................ 38

Przeprowadzenie specjalistycznych szkoleń dla administratorów ................................................. 38

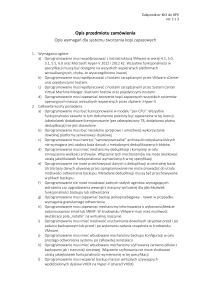

1. Wstęp

Opis przedmiotu zamówienia obejmuje:

a) zakup urządzeń i oprogramowania do Centrum Przetwarzania Danych (CPD) Jednostek

Administracji Rządowej (JAR) w Opolskim Urzędzie Wojewódzkim,

b) zakup urządzeń do bezpiecznej komunikacji pomiędzy CPD a JAR,

c)

przeprowadzenie specjalistycznych szkoleń dla administratorów.

co związane jest z realizacją Projektu informatycznego pn. Upowszechnienie e-usług świadczonych przez

administrację publiczną w województwie opolskim, realizowanego w ramach osi priorytetowej II:

Społeczeństwo informacyjne, Regionalnego Programu Operacyjnego Województwa Opolskiego na lata

2007-2013. Projekt polega na stworzeniu systemu cyfrowego urzędu pozwalającego na wdrożenie szeregu

e-usług skierowanych do wszystkich mieszkańców i przedsiębiorców z terenu województwa opolskiego,

korzystających w sposób pośredni lub bezpośredni z usług administracji rządowej.

Powstały system umożliwi pełną informatyzację wewnętrznych procesów 13 urzędów administracji

rządowej z terenu województwa opolskiego oraz zapewni elektroniczną komunikację pomiędzy

terenowymi jednostkami administracji rządowej (JAR) oraz pomiędzy mieszkańcami i przedsiębiorcami a

tymi jednostkami.

Projekt zrealizowany zostanie przez Lidera Projektu – Wojewodę Opolskiego reprezentowanego przez

Opolski Urząd Wojewódzki w Opolu, oraz 12 Partnerów, reprezentantów administracji rządowej na

poziomie wojewódzkim:

1) Wojewódzki Inspektorat Ochrony Środowiska w Opolu,

2) Wojewódzka Stacja Sanitarno-Epidemiologiczna w Opolu,

3) Państwowa Straż Rybacka w Opolu,

4) Wojewódzki Inspektorat Farmaceutyczny w Opolu,

5) Wojewódzki Inspektorat Inspekcji Handlowej w Opolu,

6) Wojewódzki Inspektorat Nadzoru Budowlanego w Opolu,

7) Wojewódzki Inspektorat Jakości Handlowej Artykułów Rolno – Spożywczych w Opolu,

8) Wojewódzki Inspektorat Transportu Drogowego w Opolu,

9) Wojewódzki Inspektorat Ochrony Roślin i Nasiennictwa w Opolu,

10) Regionalna Dyrekcja Ochrony Środowiska w Opolu,

oraz

-3-

11) Wojewódzki Urząd Ochrony Zabytków w Opolu,

12) Kuratorium Oświaty w Opolu.

Założone w projekcie rozwiązania kładą silny nacisk na uniformizację systemów informatycznych

administracji publicznej. Niezwykle istotną cechą przedmiotowego projektu jest jego interoperacyjność.

Założeniem budowy systemu jest bowiem jego współdziałanie z istniejącymi rządowymi systemami

informatycznymi, w szczególności z platformą e-PUAP oraz z utworzonym w Podlaskim Urzędzie

Wojewódzkim systemem Elektronicznego Zarządzania Dokumentacją, co ma na celu dążenie do

standaryzacji wymiany danych, zapewnienia spójnościi jednoznaczności informacji wykorzystywanych w

ważnych procesach w różnych jednostkach administracji publicznej.

Zakres rzeczowy projektu obejmie m.in.

a) zakup urządzeń i oprogramowania do Centrum Przetwarzania Danych (CPD) w Opolskim Urzędzie

Wojewódzkim,

b) zakup urządzeń do bezpiecznej komunikacji pomiędzy CPD a JAR,

c)

przeprowadzenie szkoleń dla administratorów.

1.1 Zakup urządzeń i oprogramowania do CPD.

Opolski Urząd Wojewódzki posiada przygotowane pomieszczenie z przygotowaną instalacją elektryczną z

klimatyzacją, kontrolą dostępu, z przygotowanym miejscem na UPS zewnętrzny i 4 szafy sieciowe. W CPD

skonfigurowanych ma być 12 szt. systemów EZD stworzonego przez PUW, każdy system odrębny dla danej

JAR. System EZD do działania wymaga systemu operacyjnego Windows Server, serwera IIS, bazy danych

Microsoft SQL Server. Opolski Urząd Wojewódzki posiada już wdrożony system EZD, znajdujący się w

serwerowni OUW, który opiera się na następującym środowisku technicznym:

środowisku wirtualnym VMware vSphere 5 Enterprise wraz z VMware vCenter 5 Standard

system operacyjny Windows Server 2008 R2 Enterprise

baza danych Microsoft SQL Server 2005 Standard

macierze dyskowe EMC VNX5300

system kopii zapasowej EMC Avamar Storage Node Appliance, EMC Avamar Virtual Edition

switche Brocade ICX6450-24p

UPS zewnętrzny MASTERYS MC320T 3/3 20 kVA

Zaproponowane rozwiązanie programowe i sprzętowe dla CPD mają być kompatybilne z obecnie

posiadanymi rozwiązaniami OUW, co umożliwi sprawne zarządzanie jednorodnym środowiskiem,

-4-

umożliwi w przyszłości integrację pomiędzy CPD a serwerownią OUW oraz umożliwi utworzenie

środowiska zapasowego dla CPD.

1.2 Zakup urządzeń do bezpiecznej komunikacji pomiędzy CPD a JAR.

Niezbędnym elementem projektu jest zapewnienie stabilnego i bezpiecznego sposobu komunikacji

Partnerów projektu z Centrum Przetwarzania Danych. Planuje się zastosowanie rozwiązania opartego o

dostęp do Internetu i na tej bazie stworzenie połączeń wykorzystujących technologię typu VPN z

zastosowaniem środków ochrony na poziomie wysokim przewidzianych w przepisach prawa dla systemów

służący do przetwarzania danych osobowych. Połączenia WUOZ i Kuratorium Oświaty z CPD będą także

wykorzystywać analogiczne rozwiązanie mimo korzystania z dedykowanego połączenia światłowodowego

co ujednolici zarządzanie i pozwoli wdrożyć jednolitą politykę bezpieczeństwa także w zakresie routingu i

blokowania ruchu niedozwolonego od Partnerów do CPD. Zakup usługi dostępu do Internetu zapewniony

będzie z innej części projektu. Planowane parametry usługi dostępu do Internetu:

1) CPD (1 lokalizacja) – przepustowość 50/50 Mbit/s – IPv4 adresy zewnętrzne – 16 szt.,

2) JAR (10 lokalizacji) – przepustowość 8/8 Mbit/s – IPv4 adresy zewnętrzne – 2 szt.

3) JAR (2 lokalizacje) – połączenie światłowodowe pomiędzy JAR a CPD,

Planowany termin uruchomienia łącz do 1.08.2014.

1.3 Szkolenia specjalistyczne dla administratorów.

Szkolenia

mają

umożliwić

samodzielną

obsługę

i

zapewnienie

ciągłości

pracy

zakupionych

i wdrożonych systemów. Szkolenie techniczne dla 5 administratorów dotyczące Centrum Przetwarzania

Danych obejmuje szkolenia specjalistyczne z zakresu:

oprogramowania systemowego – dotyczy serwerowego systemu operacyjnego stanowiącego

środowisko pracy posiadanej aplikacji EZD

oprogramowania wirtualizacyjnego – dotyczącego platformy pracy serwerów EZD

oprogramowania bazodanowego – dotyczącego systemu baz danych dla aplikacji EZD

systemu backupowego – dotyczącego sprzętu i oprogramowania do wykonywania kopii danych

dostarczonych rozwiązań narzędziowych – dotyczy sprzętu i oprogramowania, stanowiącego

przedmiot zamówienia; w przypadku gdy zamawiający nie wymaga specjalistycznego szkolenia

Wykonawca zobowiązany będzie w ramach odbioru do przeprowadzenia instruktażu

stanowiskowego z dostarczonego, skonfigurowanego i uruchomionego rozwiązania.

-5-

2. Zakup urządzeń i oprogramowania Centrum Przetwarzania Danych (CPD)

Jednostek Administracji Rządowej (JAR) w Opolskim Urzędzie Wojewódzkim

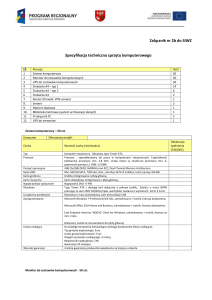

2.1 Dostawa 6 szt. serwerów RACK spełniających niżej wymienione minimalne parametry

techniczne :

Elementy

Charakterystyka (parametry minimalne)

–

konstrukcja typu Rack przystosowana do zamontowania w szafie serwerowej

(max. głębokość 770 mm),

–

maksymalna wysokość: 2U,

–

dwa zasilacze zapewniające redundancję, możliwość wymiany zasilacza w

Obudowa

czasie pracy serwera (hot-plug), każdy o mocy nie więcej niż 800W,

–

możliwość wymiany modułów wentylatorów w czasie pracy serwera,

–

szyny montażowe rack do montażu obudowy w szafie serwerowej wraz z

elementami do montażu w szafie np. śruby montażowe,

Płyta główna

–

możliwość obsługi do 6 dysków SAS/SATA , dostępnych z przodu.

–

dwuprocesorowa z obsługą technologii ośmiordzeniowej,

–

złącza: min. 6x USB 2.0,

–

min. 1xPCI-Express, wolny po zamontowaniu wszelkich dodatkowych kart

(PCI-Ex) dostarczonych przy zakupie

–

Procesor

2 szt. procesorów, w tym każdy pozwalający uzyskać minimum 13312

punktów w teście Passmark CPU Mark oraz maksymalny Rank 6 (wg

http://www.cpubenchmark.net/cpu_list.php)

Pamięć RAM

Karta graficzna

Karta sieciowa

–

pojemność oferowana i zainstalowana 96 GB,

–

możliwość rozbudowy do min. 192 GB,

–

Obsługa mirorringu pamięci,

–

Opcja Hot Spare

–

dostępne rozdzielczości: SVGA, XGA,

–

złącze wyjściowe: 15-stykowe VGA.

–

3 szt. do sieci przewodowej zakończone interfejsami 2x RJ45; praca

w sieci Ethernet 100/1000 Mbps.

-6-

Kontroler FC

–

2 szt.

do sieci przewodowej zakończone pojedynczym interfejsem

FC 8Gbps ze złączem LC.

–

4 szt. charakteryzujące się parametrami: pojemność pojedynczego dysku min.

300 GB, 10.000RPM, interfejs: SAS, typu „hot plug”,

Dyski twarde

–

możliwość wymiany dysków w czasie pracy serwera,

–

dostęp do dysków od strony frontowej serwera,

–

dyski przygotowane do pracy w trybie RAID 10 (sprzętowy kontroler RAID, 6G

SAS lub 6G SATA, dostępny w serwerze powinien obsługiwać tryby 0, 1, 5, 10).

Napęd optyczny

Gwarancja

–

podtrzymywanie bateryjne pamięci podręcznej kontrolera RAID.

–

wewnętrzny,

–

Zapis/Odczyt: CD/DVD

–

5-letnia gwarancja z serwisem ON-SITE 5x9, Next Business Day Response

2.2 Dostawa 1 szt. macierzy dyskowej spełniającej niżej wymienione minimalne parametry :

Elementy systemu

Obsługiwany RAID

Charakterystyka (parametry minimalne)

Macierz powinna umożliwiać równoczesną obsługę wielu poziomów RAID. Ze

względu na zakładane przeznaczenie niniejszego urządzenia zamawiający

wymaga, by obsługiwało ono, co najmniej RAID 1, 10, 5 i 6.

1) Wymagana jest obsługa min. 24 dysków 2.5” w obrębie jednej półki

2) Wymagana jest obsługa min. 12 dysków 3.5” w obrębie jednej półki

Dyski macierzy –

obsługa i możliwości

rozbudowy

3) Macierz powinna zostać dostarczona w konfiguracji pozwalającej

na

zamontowanie

45

dysków.

Macierz

powinna

pozwalać

na rozbudowę, do co najmniej 115 dysków twardych. Dodawanie kolejnych

dysków, jak i kolejnych półek dyskowych powinno odbywać się w trybie online.

4) Wsparcie dla dysków SSD, SAS, NL-SAS. Macierz musi mieć możliwość

równoczesnej obsługi wszystkich wymienionych typów dysków w obrębie

jednej półki.

5) Macierz powinna być wyposażona, w co najmniej:

–

–

2 dyski SSD, pojemność 200GB, Interfejs: 6Gb SAS

25 dysków SAS 10k RPM, pojemność 600GB, Interfejs: 6Gb SAS

-7-

Interfejsy i protokoły

komunikacji

1) Urządzenie powinno być wyposażone w przynajmniej dwa moduły

do transmisji i obsługi danych protokołami blokowymi: FC, iSCSI, FCoE

2) 4 porty FC 2/4/8Gb/s na półkę do komunikacji z hostami,

Pamięć Cache

1) Moduły obsługujące przestrzeń dyskową powinny być wyposażone

w pamięć cache o pojemności przynajmniej 8 GB każdy, opartej

na szybkiej pamięci DDR3 dedykowanej do obsługi buforowania odczytu i

zapisu.

2) Pamięć cache musi być mirrorowana, pomiędzy przynajmniej dwoma

kontrolerami dedykowaną, wielościeżkową magistralą w standardzie PCIe 2.0.

3) Macierz musi umożliwiać rozbudowę pamięci cache do odczytu

i zapisu w oparciu o pamięć Flash do pojemności 500GB. Macierz musi zostać

dostarczona

wraz

z

niezbędnymi

licencjami

pozwalającymi

na skonfigurowanie pamięci cache 2-go poziomu (ang. Tier 2)

o pojemności co najmniej 400GB.

Zarządzanie

macierzą

Macierz powinna być zarządzana zarówno z poziomu linii komend (CLI), jak

również poprzez jeden interfejs graficzny (GUI).

1) Na podstawie informacji o wykorzystaniu obszarów LUN’a macierz musi

automatycznie migrować „gorące obszary” (o największej liczbie IOPS) na

najszybszą warstwę a „obszary zimne” (o najmniejszej liczbie IOPS) na

wolniejszą warstwę. Pojedynczy migrowany obszar nie może być większy niż

1GB. Migracja musi być możliwa pomiędzy wszystkimi warstwami tj.: Flash,

SAS i Near Line SAS i musi być przezroczysta dla hostów i aplikacji.

2) Wymagana jest obsługa kompresji na poziomie bloków danych.

Dodatkowe funkcje

3) Macierz powinna zapewniać mechanizm thin provisioning, który polega na

udostępnianiu większej przestrzeni logicznej niż jest to fizycznie alokowane w

momencie tworzenia zasobu. W przypadku zbliżenia się do fizycznych granic

systemu plików, musi istnieć możliwość automatycznego jego rozszerzenia

bez konieczności interwencji administratora.

4) Urządzenie musi mieć możliwość tworzenia kopii migawkowych (snapshotów)

na następujących warunkach:

–

–

–

–

Dane z kopii migawkowych (wskaźniki itp.) mają być składowane

na osobnych dedykowanych zasobach dyskowych, a nie razem

z danymi produkcyjnymi

Rozwiązanie ma pozwalać na automatyczne zwiększanie przestrzeni dla

kopii migawkowych

Przepełnienie przestrzeni dla kopii migawkowych nie może powodować

błędów zapisu na przestrzeń produkcyjną.

W przypadku odtworzenia danych z dowolnej kopii migawkowej,

urządzenie musi pozwalać na poprawne zachowanie także wcześniejszych

jak i późniejszych snapshotów, z zachowaniem możliwości kolejnego

-8-

odtworzenia danych zarówno ze wszystkich istniejących (starszych i

nowszych) kopii dostępnych dla danego zasobu

5) Macierz musi umożliwiać wykonywanie wewnętrznie spójnych replik aplikacji

takich jak Oracle, MS SQL, Exchange. Przez wewnętrznie spójną replikę

aplikacji rozumie się taki stan jej danych, który nie wymaga uruchamiana

wewnętrznych mechanizmów odtwarzania podczas startu aplikacji.

6) Macierz powinna oferować funkcjonalność podłączenia jej do centrum

serwisowego producenta, w celu zdalnego monitorowania poprawności

funkcjonowania macierzy. Musi być możliwość dezaktywacji tej funkcji.

Montaż

Bezpieczeństwo

Możliwość montażu w szafie rack 19”

Wszystkie krytyczne komponenty macierzy takie jak: kontrolery dyskowe, pamięć

cache, zasilacze i wentylatory muszą być redundantne, tak, aby awaria

pojedynczego elementu nie przerywała funkcjonowania całego systemu

(podwójny kontroler macierzy pracujący w trybie active-active, zasilacze,

wentylatory, podwójne ścieżki między kontrolerem a dyskami). Komponenty te

muszą być wymienialne w trakcie pracy macierzy (Hot-Swap).

Macierz musi mieć możliwość jednoczesnego zasilania z dwóch niezależnych

źródeł zasilania. Zanik jednego z nich nie może powodować przerwy w pracy

urządzenia ani zmniejszenia jego wydajności lub utraty danych.

1) Macierz powinna być objęta gwarancją (w tym gwarancją producenta)

na sprzęt i oprogramowanie przynajmniej na 5 lat. Gwarancja powinna być

świadczona w trybie 24x7 z czasem reakcji 4 godziny.

Gwarancja

2) Zamawiający wymaga, aby serwis sprzętu i oprogramowania świadczony był przez

organizację serwisową producenta, mającą swoją placówkę serwisową na terenie

Polski.

3) Dyski po wymianie pozostają u Zamawiającego

2.3 Dostawa 1 szt. urządzenia kopii zapasowej wraz z miejscem na przechowywanie danych

spełniającego niżej wymienione minimalne parametry :

Elementy

Licencje i sprzęt

systemu kopii

Charakterystyka (parametry minimalne)

W ramach dostawy wymagane jest dostarczenie:

1) urządzenia (urządzeń) z przestrzenią dyskową zapewniającą przechowywanie

zdeduplikowanych danych o łącznej pojemności przynajmniej 3 TB de-duplikatów.

2) Licencji na przechowywanie minimum 3TB de-duplikatów

-9-

Konstrukcja systemu

kopii

–

Wymagane jest dostarczenie urządzenia do przechowywania backupów jak

również oprogramowania backupowego tworzącego łącznie jedną logiczną całość

(appliance składający się z sprzętu i oprogramowania) stanowiącego kompletny

system centralnego backupu z agentami do backupu plików, baz danych,

środowisk wirtualnych oraz zawierającego medium backupowe w dostarczonym

urządzeniu.

–

Oprogramowanie i sprzęt winno pochodzić od jednego producenta.

–

Dostarczony system, musi przechowywać kopie backup-owe na dyskach

dostarczonego urządzenia, o którym mowa w punkcie 1. Nie dopuszcza się

przechowywania danych na taśmach magnetycznych w ramach rozwiązania, ale

musi być zapewniona możliwość współpracy z bibliotekami taśmowymi, np.

eksport backupów.

–

Zainstalowany w urządzeniu system centralnego backupu musi być dostarczony z

licencją na nielimitowaną liczbę zabezpieczanych serwerów / systemów

operacyjnych / baz danych / laptopów.

–

Urządzenie musi posiadać możliwość replikacji. Replikacji powinny podlegać tylko

bloki unikalne. Musi mieć możliwość replikacji z serwerem backupu na platformie

wirtualizacyjnej dostarczonym przez Wykonawcę.

–

Urządzenie musi tworzyć centralny system backupu wykonujący kopie zapasowe

oraz zapewniać przechowywanie zdeduplikowanych kopii zapasowych.

–

Zabezpieczane serwery muszą być backupowane bezpośrednio do urządzenia.

–

Oferowane urządzenie musi mieć możliwość rozbudowy poprzez dokładanie

analogicznych serwerów do farmy serwerów przy zapewnieniu następującej

funkcjonalności:

– Farma serwerów posiada wspólną bazę de-duplikatów rozciągniętą

na wszystkie node'y farmy

– Awaria pojedynczego serwera w ramach farmy nie powoduje utraty danych

(bazy de-duplikatów) ani też przerwy w pracy systemu backupowego

– Każdy z serwerów powinien mieć zabezpieczenie RAID przechowywanych deduplikatów

– Wszystkie serwery farmy są w stanie jednocześnie przyjmować strumień

backupów (de-duplikatów od zabezpieczanych serwerów) / odtwarzać dane

– Farma serwerów musi być rozbudowywalna by być w stanie pomieścić bazę

de-dupliaktów o łącznej wielkości minimum 40TB.

– Farma serwerów powinna być zarządzana z poziomu pojedynczej konsoli i

wdziana jako pojedyncze logiczne urządzenie

– Dołożenie kolejnego urządzenia/serwera zwiększa zarówno pojemność

systemu jak również wydajność

–

Konsola powinna udostępniać

przeznaczonej na de-duplikaty.

–

Musi istnieć pojedyncza konsola zarządzająca całym środowiskiem backupowym.

Konsola powinna mieć możliwość pracy na systemach minimum Windows, Linux.

raporty

dotyczące

zajętości

przestrzeni

-10-

–

Bloki przesyłane z zabezpieczanych serwerów musza być kompresowane

i szyfrowane algorytmem z kluczem minimum 256-bitowym.

–

Musi istnieć możliwość szyfrowania

przechowującym backupy (de-duplikaty)

–

Wymagana jest autentyfikacja komunikacji między klientem a serwerem backupu

(farmą serwerów) oparta na certyfikatach.

–

Disaster Recovery: Oferowane rozwiązanie musi mieć możliwość replikacji

backupowanych danych do drugiego systemu znajdującego się w innym ośrodku.

Replikacji powinny podlegać tylko unikalne fragmenty danych które nie znajdują

się w zdalnym systemie.

–

Musi być możliwość wyboru danych podlegających replikacji

danych

na

medium

dyskowym

1) Oprogramowanie zainstalowane musi umożliwiać backup:

–

–

–

–

–

pojedynczych plików

całych systemów plików

baz danych w trakcie ich normalnej pracy

ustawień systemu operacyjnego Windows

całych obrazów maszyn wirtualnych systemu wirtualizacji

2) Oprogramowanie backupowe musi mieć funkcjonalność podziału danych (plików,

baz danych, obrazów maszyn wirtualnych) na bloki o zmiennej długości. System

musi się dopasowywać do struktury dokumentu zapewniając podział na bloki o

różnej długości w ramach pojedynczego dokumentu. Podział na bloki musi

następować bezpośredniona zabezpieczanym serwerze.

Funkcjonalności

systemu kopii

3) Dostarczone rozwiązanie musi backupować (przesyłać do serwera backupu) w

skali całego zabezpieczanego środowiska skracając czas backupu, obciążenie

procesora i zmniejszając ruch w sieci LAN. Ma to być zapewnione poprzez:

–

Funkcjonalność zapewniającą składowanie wyłącznie unikalnych bloków

danych, tj. fragment danych przesłany z serwera „A” nigdy więcej nie będzie

przesłany z żadnego innego serwera.

–

Oprogramowanie backupowe nie może odczytywać z systemu dyskowego

plików które się nie zmieniły w stosunku do ostatniego backupu. Raz

zbackupowany plik nie może być nigdy więcej odczytany, chyba, że zmieni się

jego zawartość.

4) Oprogramowanie backupowe musi wykonywać logicznie pełne backupy systemu

plików. W wewnętrznej strukturze musi być przechowywana informacja o każdym

backupie i należących do niego danych (blokach). Odtworzenie jakiegokolwiek

systemu musi być pojedynczym procesem.

5) W konsoli oprogramowania backupowego musi być możliwość definiowania

ważności danych (backupów) na podstawie kryteriów czasowych (dni, miesiące,

lata). Po okresie ważności backupy musza być automatycznie usunięte.

6) Oferowane

rozwiązanie

musi

umożliwiać

tworzenie

wykluczeń

w zdefiniowanych zadaniach wykonywania kopii zapasowych dla wybranych

-11-

typów plików, np. dla plików z rozszerzeniem mp3;

7) Disaster Recovery: Oferowane rozwiązanie musi mieć możliwość replikacji

backupowanych danych do drugiego systemu znajdującego się w innym ośrodku.

Replikacji powinny podlegać tylko unikalne fragmenty danych które nie znajdują

się w zdalnym systemie. Musi być możliwość wyboru danych podlegających

replikacji.

8) Oprogramowanie backupowe musi wspierać następujące systemy operacyjne:

Windows (także Microsoft Cluster), Linux. Backup zasobów plików z powyższych

systemów musi podlegać de-duplikacji ze zmiennym blokiem na zabezpieczanej

maszynie zgodnie z wymaganiami powyżej.

9) Oprogramowanie backupowe musi wspierać backup online następujących baz

danych i aplikacji: MS Exchange (2007, 2010), MS SQL, Oracle, SharePoint. Backup

z powyższych baz danych musi podlegać de-duplikacji ze zmiennym blokiem na

zabezpieczanej maszynie zgodnie z wymaganiami powyżej.

10) W przypadku zabezpieczania systemu Exchange 2010 musi istnieć możliwość

backupu całego obrazu bazy danych i jednocześnie odtworzenia pojedynczego

maila bez konieczności odtwarzania całej bazy danych.

11) W przypadku zabezpieczania systemu Exchange 2010 musi istnieć możliwość

pobierania kopii zapasowej kilkoma strumieniami jednocześnie (minimum 5

jednoczesnych strumieni).

12) W przypadku zabezpieczania systemu Sharepoint musi istnieć możliwość

odtworzenia pojedynczego elementu systemu Sharepoint, pojedynczego serwera,

bez konieczności odtwarzania całego środowiska SharePoint

13) Oprogramowanie backupowe musi pozwalać na wybieranie danych

do odtworzenia z paczki zbackupowanych danych oraz umożliwiać odtworzenie

danych odtwarzanie w jednym kroku.

14) Rozwiązanie backupowe musi wspierać dostarczoną platformę wirtualizacyjną.

Oprogramowanie backupowe musi umożliwiać dla środowisk wirtualnych

dostarczonych przez Wykonawcę:

a) Backup pojedynczych plików i baz danych z maszyny wirtualnej.

b) Backup całych maszyn wirtualnych (obrazów, plików reprezentujących

wirtualną maszynę). W trakcie backupu odczytowi z systemu dyskowego

mają podlegać tylko zmienione bloki wirtualnych maszyn systemu

wirtualizacyjnego

c) Wykonywanie backupu jak w punkcie b. nie może wymagać bufora

dyskowego do wykonania kopii obrazów maszyn wirtualnych

d) Wykonywanie backupu jak w punkcie b. musi dodatkowo umożliwiać

odtworzenie pojedynczego pliku dla systemów Windows.

e) Wykonywanie backupu jak w punkcie b. musi pozwalać na szybkie

odtworzenie całych obrazów maszyn wirtualnych poprzez odtworzenie tylko

tych danych (bloków wirtualnej maszyny), które są różne

w stosunku do ostatniej kopii zapasowej

-12-

– Dopuszcza się wykonywanie snapshotów maszyn wirtualnych i użycie ich w

trakcie backupu obrazów maszyn wirtualnych.

– Powyższe metody backupu muszą być wbudowane w system backupu i w

pełni automatyczne bez wykorzystania skryptów/dodatkowych komend.

– Powyższe metody backupu maszyn wirtualnych muszą podlegać de-duplikacji

ze zmiennym blokiem w momencie odczytu danych zgodnie z wymaganiami

powyżej.

15) Musi istnieć możliwość odtworzenia danych:

– z zabezpieczanego serwera/komputera

– z konsoli systemu backupowego

16) Musi istnieć możliwość odtworzenia:

– Pojedynczego pliku

– Zabezpieczanej bazy danych

17) Dla systemów Windows 2008, Windows 7 musi istnieć funkcjonalność Bare Metal

Recovery automatycznego odtworzenia całego serwera (system operacyjny +

ustawienia systemu operacyjnego + dane) w jednym kroku. Funkcjonalność musi

być wbudowana w rozwiązanie backupowe.

18) W

przypadku

odtwarzania

danych

z

na zabezpieczanym serwerze musi istnieć

użytkowników dostępny w dwóch opcjach:

interfejsu

mechanizm

dostępnego

autentyfikacji

– Wbudowany w system backupowy

– Zintegrowany z usługami katalogowymi (AD)

Przy wykorzystaniu AD, użytkownicy będący w domenie nie muszą się logować do

systemu backupu w celu odtworzenia danych, przeszukania zawartości swoich

backupów lub wykonania backupu.

19) Dla odtwarzania danych z interfejsu dostępnego na zabezpieczanym

serwerze/laptopie/PC muszą być dostarczone następujące funkcjonalności:

– Wyszukiwanie pliku do odtwarzania po nazwie pliku lub fragmencie tej nazwy

20) System backupu musi mieć możliwość certyfikowanego kasowania danych na

dyskach przechowujących backupy.

21) System backupu musi mieć

o błędach do serwisu producenta.

możliwość

bezpośredniego

raportowania

22) System backupu musi mieć możliwość automatycznej samo-aktualizacji poprzez

automatyczne ściąganie nowych wersji od producenta.

23) System backupu musi mieć możliwość automatycznej aktualizacji

oprogramowania agentów wykonywanej bezpośrednio z serwera backupu.

Gwarancja,

aktualizacje i

wsparcie techniczne

1) Licencja na oprogramowanie musi zawierać 5 lat prawa do aktualizacji

do najnowszych wersji i 5 lat wsparcia technicznego producenta.

-13-

2) Gwarancja na sprzęt 5 lat w trybie 24x7 z czasem reakcji 4 godziny.

3) Zamawiający wymaga, aby serwis sprzętu i oprogramowania świadczony był przez

organizację serwisową producenta, mającą swoją placówkę serwisową na terenie

Polski.

4) Dyski po wymianie pozostają u Zamawiającego.

5) Licencja na oprogramowanie nie powinna być w żaden sposób ograniczona

czasowo jeżeli chodzi o działanie czy też funkcjonalności systemu backupu.

2.4 Dostawa 1 szt. oprogramowania systemu kopii zapasowej – wirtualny appliance

spełniających niżej wymienione minimalne parametry :

Elementy

Charakterystyka (parametry minimalne)

–

Do dostarczonego przez Wykonawcę urządzenia kopii zapasowej

z miejscem na przechowywanie danych musi zostać przekazana wersja

analogicznego serwera backupu na platformie wirtualizacyjnej dostarczonej

przez Wykonawcę dla celów Disaster Recovery. Wersja serwera kopii

zapasowej zainstalowana na platformie Wirtualizacyjnej w ośrodku zdalnym

musi mieć możliwość replikacji danych. Replikacji powinny podlegać tylko bloki

unikalne.

–

Licencja na oprogramowanie musi zawierać 5 lat prawa do aktualizacji do

najnowszych wersji i 5 lat wsparcia technicznego producenta.

–

Zamawiający wymaga, aby serwis oprogramowania świadczony był przez

organizację serwisową producenta, mającą swoją placówkę serwisową na

terenie Polski.

–

Licencja na oprogramowanie nie powinna być w żaden sposób ograniczona

czasowo jeżeli chodzi o działanie czy też funkcjonalności systemu backupu.

Licencja pozwalająca na uruchomienie backupu w wersji wirtualnej

pozwalającej na replikację z urządzeniem fizycznym. Licencja ta powinna

pozwalać na przechowywanie minimum 2TB de-duplikatów.

Opis

Gwarancja

–

2.5 Dostawa 3 szt. przełączników sieciowych 24-portowych spełniających niżej wymienione

minimalne parametry

Elementy

Podstawowe

Charakterystyka (parametry minimalne)

–

24 porty RJ-45 10/100/1000 Mbps - obsługa PoE/PoE+ na wszystkich portach,

–

4 porty aktywne pozwalające na podłączenie modułów SFP/SFP+ (1GbE/10GbE)

lub w przypadku jeżeli do utworzenia stosu stosowane są dedykowane kable, 2

porty aktywne pozwalające na podłączenie modułów SFP/SFP+ (1GbE/10GbE),

-14-

–

Wydajność: 120 Gbps i 90 Mpps,

–

obsługa vlan-ów zgodna z 802.1q w liczbie 2048, 16000 adresów MAC,

–

wymagania dla IPv6 :

o

wsparcie dla zarządzania przez IPv6 (IPv6 host) – listy kontroli dostępu IPv6

, adresy Site-local IPv6, adresy link-local IPv6, IPv6 ping, IPv6 traceroute,

SCP, RADIUS, SSH, SNMP, telnet,

–

o

IPv6 routing statyczny,

o

wsparcie dla IPv6 NDP, IPv6 MTU,

o

wsparcie LLDP dla protokołu IPv6,

sprzętowe wsparcie dla: przełączania warstwy 2 IPv4, przełączanie warstwy 3

IPv4 (po wykupieniu dodatkowej licencji), zarządzania IPv6, list kontroli

dostępu (ACL), ), IEEE 802.3az (ang. Energy-Efficient Ethernet),

–

obsługa ramek Ethernet-owych o wielkości co najmniej 9000 bajtów (eng.

Jumbo Frame),

–

funkcjonalność zarzadzania przez CLI (konsola), port konsolowy poprzez RJ-45

lub mini-USB

–

urządzenie przystosowane do montowania w szafie rack 19”, głębokość: max.

470mm, obudowa wykonana z metalu,

–

wentylator z przepływem powietrza front-to-back lub side-to-back,

–

dwa zasilacze redundantne, dopuszcza się by dodatkowy zasilacz był

zewnętrzny i zasilał do 3 przełączników.

–

Wsparcie dla serwera RADIUS,

–

uwierzytelnianie z wykorzystaniem 802.1x z możliwością przydziału listy

kontroli dostępu (ACL) i VLANu,

Bezpieczeństwo

–

uwierzytelnianie w oparciu o adres MAC,

–

funkcje ochrony przed sztormami broadcastowymi,

–

zarządzanie poprzez SNMPv3, SSHv2

–

funkcje zabezpieczające protokół Spaning Tree,

–

mechanizmy kontroli adresów MAC na poziomie portu,

–

zabezpieczenie przed fałszywymi serwerami DHCP,

–

wsparcie protokołów sflow lub netflow,

–

lokalna/zdalna obserwacja ruchu na określonym porcie i przesyłanie

-15-

do urządzenia monitorującego.

–

Protokół IEEE 802.1w Rapid Spanning Tree,

–

protokół IEEE 802.1s Multiple Spanning Tree

–

protokół IEEE 802.3ad (Link Aggregation Control Protocol) umożliwiający

grupowanie portów,

–

Ciągłość pracy

przełączniki powinny zapewniać możliwość stworzenia stosu (w postaci pętli)

liczącego nie mniej niż 6 urządzeń. Stos jest widoczny z punktu widzenia

zarządzania oraz innych urządzeń sieciowych jako jedno urządzenie.

Zarządzanie wszystkimi przełącznikami w stosie odbywa się z dowolnego

przełącznika będącego częścią stosu,

–

podczas pracy w stosie wsparcie dla funkcji ISSU (ang. In Service Software

Upgrade).

–

Klasyfikacja ruchu do klas różnej jakości obsługi (QoS) na podstawie wartości

802.1p (CoS), DSCP w ramkach Ethernet oraz następujących parametrów:

źródłowy/docelowy

adres

MAC,

źródłowy/docelowy

adres

IP,

źródłowy/docelowy port TCP,

Jakość usług

–

zmiana przez urządzenie kodu wartości QoS zawartego w ramce Ethernet oraz

pakiecie IP – poprzez zmianę pola 802.1p (CoS) oraz DSCP,

–

obsługa sprzętowa nie mniej niż 8 kolejek na port fizyczny,

–

implementacja algorytmu Round Robin oraz Strict Priority dla obsługi tych

kolejek.

–

Gwarancja producenta na sprzęt przez 5 lat, świadczona w trybie 24x7

z czasem naprawy następnego dnia roboczego,

Gwarancja

–

serwis w miejscu instalacji (ang. on-site),

–

dostęp do poprawek i aktualizacji firmware,

–

wsparcie

techniczne

producenta

przez

okres

gwarancji

świadczone

w trybie 8x5 tj. w dni robocze w godzinach pracy.

Moduły SFP/SFP+

–

2 szt. 10GBASE-LR SFP+, SMF, złącze: LC

–

Dopuszcza się zamienniki, jednak muszą być one w pełni kompatybilne

z dostarczonym przełącznikiem.

–

Gwarancja – 1 rok

-16-

2.6 Dostawa 2 szt. przełączników SAN 16-portowych spełniających niżej wymienione minimalne

parametry:

Elementy

Charakterystyka (parametry minimalne)

Porty

–

24 porty, w tym 8 portów aktywnych

Parametry portów

–

Obsługa prędkości 8Gbps, 4Gbps, 2Gbps z możliwością autonegocjacji.

Przepustowość

–

192 Gbps

–

Obudowa przeznaczona do montażu w szafie RACK 19”, wysokość

Budowa

maksymalnie1U

Obsługa modułów

–

Wymiana modułów SFP w trybie „hot plug”,

SFP

–

Możliwość instalacji jednomodowych modułów SFP,

–

2 wentylatory pracujące redundantnie,

–

Możliwość aktualizacji oprogramowania przełącznika w czasie pracy urządzenia

–

Możliwość konfiguracji przez interfejs CLI oraz przez przeglądarkę internetową

Ciągłość pracy

Zarządzanie

z interfejsem graficznym,

–

Możliwość zarzadzania poprzez zintegrowany port Ethernet i RS-232.

Gwarancja

–

Gwarancja producenta 5 lat

Moduły SFP

–

8 szt. modułów SFP, 8Gbps, złącze LC

2.7 Dostawa 2 szt. przełączników KVM wraz z konsolami spełniających niżej wymienione minimalne

parametry:

Elementy

Konsola zarządzająca

Przełącznik KVM

Charakterystyka (parametry minimalne)

–

Konsola składająca się z monitora (min. 17”), klawiatury i urządzenia

wskazującego (trackball, touchpad) zajmująca w szafie 1U.

–

8 portów RJ-45 do podłączenia z serwerami oraz 1 port RJ-45 do zarządzania.

–

Możliwość instalacji z zaoferowaną konsolą zarządzającą, tak aby całość

zajmowała w szafie 1U,

–

Możliwość stack-owania oferowanego przełącznika KVM w celu podłączenia do

min. 256 serwerów.

–

Zarządzanie poprzez sieć Ethernet z możliwością zdalnego wyboru źródła

-17-

sygnału i wizualizacji aktywnego serwera

Adaptery do

przełącznika KVM

Gwarancja

–

8 sztuk adapterów RJ-45 do USB/VGA.

–

Gwarancja 2 lata

2.8 Dostawa 4 szt. szaf sieciowych spełniających niżej wymienione minimalne parametry:

Elementy

Wymiary

Wyposażenie

Charakterystyka (parametry minimalne)

–

Wysokość: 42U

–

Szerokość: 800 mm

–

Głębokość: 1000 mm

–

Szafa wyposażona w zdejmowane drzwi przednie i tylne zamykanie na klucz,

zdejmowane panele boczne, cokół pasujący do dostarczonej szafy

–

Panel wentylacyjny x4 wentylatory, 19” z termostatem

Dodatkowe

–

Listwa zasilająca 19” z wyłącznikiem (podłączenie pod UPS) – 2 szt.

elementy

–

Czujnik środowiskowy (temperatura + wilgotność) – dostęp przez LAN,

powiadomienia e-mail

Gwarancja

–

3 lata

2.9 Dostawa 1 szt. UPSa centralnego 20KVA spełniających niżej wymienione minimalne parametry:

Elementy

ogólne

Charakterystyka (parametry minimalne)

UPS 20 KVA

Technologia true-on-line

Sterowanie mikroprocesorowe

Napięcie wejściowe trójfazowe 400VA 50 Hz

Napięcie wyjściowe trójfazowe 400VA 50 Hz

Czas podtrzymania min 10 minut przy 100% obciążenia,

Wejściowy współczynnik mocy min. 0,9

Zniekształcenia napięcia THDi poniżej 5 %

Bypass – zewnętrzny ręczny oraz wewnętrzny elektroniczny serwisowy –

bezprzerwowy

-18-

akumulatory

Monitoring i

sterowanie

Ekonomiczny tryb pracy

Wyświetlacz LCD

Wbudowane w obudowę zasilacza

Żywotność min 10 lat

Automatyczny test baterii

Temperatura pracy 25° C

moduł UPS lub oprogramowanie umożliwiający nadzór i sterowanie

Monitorowanie bieżących parametrów pracy urządzenia, (napięcia wejściowe i

wyjściowe, obciążenie, tryb pracy, temperatura, wilgotność)

Dostęp do konsoli monitorowanie poprzez WWW z LAN.

Zapisywanie historycznych danych,

Wysyłanie mail odnośnie stanów alarmowych (zaniku napięcia, pracy na baterii,

usunięciu alarmów)

Porty komunikacyjne

RS232 lub USB lub Ethernet LAN

Karta sieciowa

Ethernet 100 Mbps

Gwarancja i montaż

36 miesięcy od uruchomienia

Uruchomienie i podłączenie UPS do istniejącej infrastruktury elektrycznej

Wykonawca wyda karty gwarancyjne producenta i będzie je realizował

Wykonawca w okresie gwarancji, zapewni pełny serwis i konserwacje

(wymagany przez producenta urządzenia aby zachować gwarancje) na swój

koszt

2.10

Dostawa 8 szt. UPS-ów RACK 3000 VA spełniających niżej wymienione minimalne parametry:

Elementy

Charakterystyka (parametry minimalne)

1) Moc: 2700W / 3000 VA

2) Zasilanie jednofazowe

UPS

3) Napięcie wejściowe: 230V

4) Napięcie na wyjściu: 230V

5) W obudowie RACK - możliwość zamontowania w szafie wysokość max 2U

-19-

6) 8 gniazd wyjściowych IEC320 C13,

7) Czas podtrzymania: przy obciążeniu 2700W – 6min., przy obciążeniu 1350W –

18min.

8) Czas ładowania akumulatorów: 3 godziny

9) Możliwość zwiększenia czasu podtrzymania poprzez dołączanie kolejnych

modułów bateryjnych.

10) Ciężar maksymalny: 46 kg

11) Wyświetlacz LCD – stan obciążenia i stan naładowania akumulatorów.

Monitoring i

sterowanie

moduł UPS lub oprogramowanie umożliwiający nadzór i sterowanie

Monitorowanie bieżących parametrów pracy urządzenia, (napięcia wejściowe i

wyjściowe, obciążenie, tryb pracy, temperatura)

Dostęp do konsoli monitorowanie poprzez WWW z LAN.

Zapisywanie historycznych danych,

Wysyłanie mail odnośnie stanów alarmowych (zaniku napięcia, pracy na baterii,

usunięciu alarmów)

Porty komunikacyjne

USB lub Ethernet LAN

Karta sieciowa

Ethernet 100 Mbps

Gwarancja

2.11

Okres gwarancji: 3 lata na UPS, 2 lata na akumulatory

Dostawa 4 szt. systemów operacyjnych Microsoft Windows Server 2012 R2 Datacenter (2 proc)

spełniających niżej wymienione minimalne parametry:

Elementy

Charakterystyka (parametry minimalne)

Licencja Microsoft Windows Server 2012 R2 Datacenter

umożliwiająca na instalowanie nieograniczonej liczby wirtualnych systemów

ogólne

operacyjnych na fizycznym serwerze z pkt. 2.1.

Licencja grupowa.

2.12 Dostawa 2 szt. systemów operacyjnych Windows Server 2012 R2 Standard, spełniających niżej

wymienione minimalne parametry:

Elementy

ogólne

Charakterystyka (parametry minimalne)

Microsoft Windows Server 2012 R2 Standard

-20-

Licencja grupowa.

2.13 Dostawa 24 szt. systemów bazodanowych Microsoft SQL Server 2012 per core spełniających niżej

wymienione minimalne parametry:

Elementy

Charakterystyka (parametry minimalne)

Microsoft SQL Server 2012 Standard per core

Licencja grupowa

Lub równoważna:

ogólne

Licencja umożliwiająca instalację Microsoft SQL Server 2008

dwie licencje mają umożliwiać pracę w na serwerze wirtualnym (na maszyna

wirtualna, która ma przypisane 4 rdzenie)

Nieograniczona ilość użytkowników

Licencja nie wymagająca zakupu dodatkowych CAL.

Dostarczone licencje mają umożliwić w pełni legalną instalację 12 szt. wirtualnych serwerów

bazodanowych oraz możliwość uruchomienia systemu EZD PUW (aplikacja na IIS, usługi systemu Windows,

architektura .NET, baza danych MS SQL). Jeden serwer wirtualny będzie miał przydzielone 4 rdzenie CPU.

2.14

Dostawa 1 pakietu licencji dostępowych Windows CAL (455 szt. CAL)

wymienione minimalne parametry:

Elementy

ogólne

2.15

spełniających niżej

Charakterystyka (parametry minimalne)

455 szt. Windows Server 2012 CAL per user

Licencja grupowa

Dostawa Licencji oprogramowania do wirtualizacji wraz z oprogramowaniem do zarządzania

środowiskiem wirtualnym, spełniających niżej wymienione minimalne parametry:

Elementy

Charakterystyka (parametry minimalne)

Ilość licencji

Musi zostać dostarczona odpowiednia ilość licencji, która

umożliwi instalację systemu wirtualizacyjnego na trzech

serwerach 2-procesorowych (według specyfikacji poniżej –

-21-

„Wymagania ogólne dla systemu wirtualizacji”) ,

1 szt. systemu do zarządzania środowiskiem wirtualnym

stanowiącego

koncentrator

zapewniający

ujednolicone

zarzadzanie za pomocą jednej konsoli wszystkimi hostami oraz

urządzeniami wirtualnymi w CPD dostarczanymi w ramach

niniejszego zamówienia. Licencja systemu ma zapewnić

Zamawiającemu możliwość rozbudowy w przyszłości systemu

do zarządzania (pod dokupienie niezbędnych licencji na

zarządzanie dodatkowymi hostami).

Licencje

systemu

zarządzania

przenoszenie

wirtualizacyjnego

środowiskiem

licencji

oraz

wirtualnym

pomiędzy

systemu

musi

do

umożliwiać

serwerami

różnych

producentów z zachowaniem wsparcia technicznego i zmianą

wersji oprogramowania na niższą (downgrade).

Powinien być wspierany przez producenta oferowanych

serwerów

oraz

współpracować

z

zaoferowanym

oprogramowaniem zarządzającym

Rozwiązanie powinno zapewnić możliwość obsługi wielu

instancji systemów operacyjnych na jednym serwerze fizycznym

i powinno się charakteryzować maksymalnym możliwym

stopniem konsolidacji sprzętowej

System wirtualizacji powinien być uruchamiany bezpośrednio na

fizycznym sprzęcie, a jego zasoby powinny być dostępne bez

Wymagania ogólne dla

systemu wirtualizacji.

pośrednictwa innego oprogramowania

System musi zapewniać jednoczesny dostęp do wspólnej

przestrzeni

dyskowej

(np.

macierzy)

przez

wiele

zwirtualizowanych systemów operacyjnych

zapewniać

obsługę

wielościeżkowego

dojścia

do wspólnego zasobu dyskowego (np. macierzy dyskowej) (tzw.

Multipathing)

umożliwiać

dynamiczną

zmianę

wielkości

utworzonych

w systemie wolumenów dyskowych

-22-

umożliwiać kreowanie wirtualnych maszyn z wirtualnymi

dyskami o wielkości 2TB

zawierać technologię zwiększającą wydajność wirtualnych

maszyn poprzez umożliwienie pojedynczej wirtualnej maszynie

korzystania z wielu fizycznych procesorów jednocześnie

Oprogramowanie do wirtualizacji musi zapewnić możliwość

skonfigurowania maszyn wirtualnych z możliwością dostępu do

1TB pamięci operacyjnej

Rozwiązanie powinno umożliwiać przydzielenie większej ilości

pamięci RAM dla maszyn wirtualnych niż fizyczne zasoby RAM

serwera w celu osiągnięcia maksymalnego współczynnika

konsolidacji

Rozwiązanie musi umożliwiać dodawanie i rozszerzanie dysków

wirtualnych, procesorów i pamięci RAM podczas pracy

wybranych systemów – bez przerywania ich pracy,

Rozwiązanie powinno mieć możliwość przenoszenia maszyn

wirtualnych w czasie ich pracy pomiędzy serwerami fizycznymi.

umożliwiać instalację i jednoczesną pracę do 128 wirtualnych

maszyn

umożliwiać przyłączenie do wirtualnej maszyny co najmniej 4

wirtualnych interfejsów sieciowych

umożliwiać agregację fizycznych interfejsów serwera

wspierać tagowanie VLAN-ów

umożliwiać utworzenie co najmniej 100 wirtualnych switchy

Oprogramowanie do wirtualizacji musi obsługiwać przełączenie

ścieżek SAN (bez utraty komunikacji) w przypadku awarii jednej

z dwóch ścieżek.

umożliwiać

instalację

na

wirtualnych

maszynach

co najmniej następujących systemów operacyjnych: systemy

operacyjne z rodziny Windows (w szczególności MS Windows

Server 2003, 2008, 2012, MS Windows Vista, MS Windows XP

Professional, MS Windows 7 Professional, MS Windows 8

Professional), z rodziny Linux (w szczególności dystrybucje Red

Hat, SuSE, Ubuntu), Solaris i Novell NetWare

Oprogramowanie do wirtualizacji powinno zapewnić możliwość

wykonywania kopii migawkowych instancji systemów

operacyjnych na potrzeby tworzenia kopii zapasowych bez

przerywania ich pracy.

Rozwiązanie powinno zapewnić możliwość monitorowania

wykorzystania zasobów serwera

System powinien być zarządzany poprzez graficzny i tekstowy

-23-

interfejs użytkownika

Wsparcie techniczne i

aktualizacja

2.16

3-letnie (w systemie 9x5), nielimitowane wsparcie techniczne

świadczone przez producenta dostarczonego oprogramowania

oraz możliwość wykonywania aktualizacji do najnowszej wersji

Dostawa 1 szt. systemu do zarządzania i monitoringu serwerów, spełniających niżej wymienione

minimalne parametry:

Elementy

Charakterystyka (parametry minimalne)

Ilość Licencji

Pozwalająca na monitorowanie i zarządzanie całym środowiskiem opisanym

w pkt. 2

Odczyt dzienników zdarzeń z wielu serwerów

Monitorowanie

Monitorowanie PING, SNMP

Powiadomienia email o zdarzeniach krytycznych

Monitorowanie stanu usług

Monitorowanie zajętości dysków

Monitorowanie obciążenia procesora

Monitorowanie zajętości pamięci

Monitorowanie SMART dysków twardych

Monitorowanie fizycznych parametrów środowiska (temp procesora, temp.

płyty głównej, prędkość wentylatorów, stan zasilaczy, itd.)

Możliwość definiowania aktywnej (odświeżanej automatycznie) graficznej

reprezentacji środowiska (mapa)

Monitorowanie stanu i obciążenia interfejsów sieciowych

Monitorowanie urządzeń sieciowych

Możliwość generowania raportów

Baza wiedzy dotycząca danego produktu

Możliwość definiowania akcji naprawczych

Opis do powyższych tabeli

Urządzenia muszą spełniać wymogi europejskich standardów bezpieczeństwa i posiadać aktualną i

ważną deklarację zgodności „Conformite Europeenne” (CE) z wymaganymi regulacjami Unii

Europejskiej, które mają do nich zastosowanie.

-24-

Zastosowane w urządzeniach systemy odprowadzania ciepła (lub schłodzenia lub wentylacji) powinny

zapewniać normalną pracę urządzenia w temperaturze otoczenia w zakresie 15 - 35 st. C.

Dostarczony sprzęt musi być fabrycznie nowy, pochodzić z oficjalnego kanału dystrybucji producenta,

powinien być przeznaczony do sprzedaży na rynek polski. Wykonawca powinien dołączyć stosowne

oświadczenie.

Wykonawca winien przedstawić w ofercie nazwę producenta oraz model i typ oferowanego sprzętu

lub w przypadku oprogramowania nazwę i wersję, jednoznacznie identyfikujące zaproponowane

urządzenie czy licencje.

Jeżeli zapewnienie legalności, wsparcia Producenta lub umożliwienia odnowienia licencji wymaga

dodatkowych czynności ze strony Zamawiającego – Wykonawca przekaże stosowną instrukcję

pisemnie lub oświadczenie o braku takiej konieczności.

Interfejs dostarczonych urządzeń i oprogramowania oraz wszelka dokumentacja powinna być w języku

polskim i/lub języku angielskim.

Zastosowanie

dostarczonych modułów SFP/SFP+ nie może powodować

utraty

gwarancji

na przełączniki, a także ograniczenia dostępu do wsparcia technicznego producenta.

Zaoferowana

cena

musi

obejmować

wszystkie

niezbędne

elementy

potrzebne

do przeprowadzenia wdrożenia (m.in. okablowanie, elementy montażowe, organizery kablowe itp.).

Wykonawca musi być autoryzowanym partnerem producenta urządzeń i oprogramowania

na Polskę. Do ofert należy dołączyć oświadczenie Wykonawcy potwierdzające partnerstwo posiadane

przez Oferenta.

2.17

Wdrożenie urządzeń i oprogramowania w CPD

W ramach wynagrodzenia za sprzęt i oprogramowanie wymienne w punktach 2.1-2.16 –

Wykonawca wykona wdrożenie, w ramach którego wymagany jest następujący zakres prac :

1. Przygotowanie koncepcji:

Podłączenia UPS do infrastruktury elektrycznej.

Serwerowni i podłączenia elementów (serwerów, macierzy systemu kopii), instalacji serwerów

i konfiguracji sieciowych.

Przebiegu ułożenia, mocowania i opisu okablowania i innych elementów.

2. Wykonanie podłączenia UPS do istniejącej infrastruktury elektrycznej

3. Budowa CPD – czynności montażowe

montaż szaf

-25-

montaż serwerów,

montaż urządzeń sieciowych,

montaż macierzy i przełączników SAN

montaż urządzeń systemu kopii zapasowej

4. Konfiguracja CPD,

instalacja i konfiguracja systemu wirtualizacji opartego o serwery, macierz, przełączniki

sieciowe

i przełączniki SAN (w

ścisłej współpracy

ze

służbami informatycznymi

Zamawiającego).

5. Wykonanie testów poprawności konfiguracji serwerowni.

6. Sporządzenie i przekazanie dokumentacji powykonawczej wraz z instruktażem obsługi, podczas

którego zaprezentowane zostanie uruchomione rozwiązanie.

-26-

3. Zakup urządzeń do bezpiecznej komunikacji pomiędzy CPD a JAR

3.1 Dostawa 1 szt. firewall centralny do CPD spełniających niżej wymienione minimalne parametry:

Elementy systemu

Podstawowe

Bezpieczeństwo

Charakterystyka (parametry minimalne)

5 portów RJ-45 10/100/1000 Mbps

zapewniać obsługę co najmniej 50 jednoczesnych sesji SSL VPN

Przepustowości firewalla (Gbps): 10

Przepustowość VPN (Mbps): 2200

Przepustowość IPS (Mbps): 3100

Liczba jednoczesnych sesji: 500000

Urządzenie typu Appliance Rack Mount

Pełne wsparcie dla VPN site-to-site

Urządzenie musi być wyposażone w System wykrywania i zapobiegania

włamaniom do sieci IDS/IPS

Urządzenie musi być oparte o dedykowaną platformę sprzętową tego samego

producenta co sensor IDP/IPS oraz system centralnego zarządzania.

1. Urządzenie musi oferować zróżnicowane metody zabezpieczenia dostępu do

zasobów sieciowych:

standardowe protokoły pocztowe – IMAP, POP3, SMTP;

współdzielenie plików – NETBIOS, NFS;

usługi terminalowe – telnet, SSH,

dostęp do aplikacji klient-serwer (enkapsulacja dowolnej aplikacji TCP

w protokół HTTPS) bez konieczności zastosowania dodatkowych

licencji,

2. Rozwiązanie musi umożliwiać autentykację użytkowników w oparciu o:

serwery RADIUS,

usługi katalogowe LDAP, Microsoft Active Directory,

lokalną bazę danych użytkowników,

system RSA SecurID,

certyfikaty X.509,

3. Urządzenie musi umożliwiać obsługę list CRL poprzez http.

4. Urządzenie musi umożliwiać dynamiczne przyznawanie praw dostępu

do zasobów w zależności od: spełnienia określonych warunków przez

użytkownika zdalnego, węzeł zdalny, parametry sieci oraz parametry czasowe.

5. Urządzenie musi umożliwiać szczegółową weryfikację stanu bezpieczeństwa

-27-

7.

8.

9.

10.

11.

12.

13.

węzła zdalnego. Musi istnieć możliwość:

sprawdzenia

obecności

konkretnego

procesu,

pliku,

wpisu

w rejestrze Windows

sprawdzenia czy włączono odpowiednie usługi zabezpieczeń w momencie

logowania,

sprawdzenia czy wszystkie pobierane pliki pośrednie i pliki tymczasowe

instalowane w czasie logowania są usuwane w momencie wylogowania,

sprawdzenia przed zalogowaniem takich atrybutów jak adres IP, typ

przeglądarki, certyfikaty cyfrowe,

integracji z systemami weryfikacji stanu bezpieczeństwa firm trzecich,

Urządzenie

musi

umożliwiać

budowanie

konfiguracji

odpornych

na awarię w trybie Aktywny/Aktywny oraz Aktywny/Pasywny. Musi istnieć

możliwość tworzenia konfiguracji nadmiarowej, w której węzły klastra

zlokalizowane są w LAN bądź w odległych geograficznie sieciach

i komunikują się poprzez sieć WAN.

System musi umożliwiać spójne zarządzanie z jednej konsoli administracyjnej

wieloma urządzeniami w przypadku budowania konfiguracji nadmiarowych.

Urządzenie musi posiadać sprzętowy moduł akceleracji SSL.

Urządzenie musi być zarządzane poprzez przeglądarkę Web.

Urządzenie musi umożliwiać wykonywanie lokalnych kopii zapasowych

konfiguracji.

Urządzenie musi umożliwiać integrację z zewnętrznymi serwerami SNMP v.2 oraz

SYSLOG.

Urządzenie musi przechowywać dwie wersje oprogramowania oraz umożliwiać

reset do wersji fabrycznej.

Ciągłość pracy

Urządzenie musi posiadać dwa redundantne zasilacze.

Zarządzenie

Wykonawca ma dostarczyć system centralnego zarządzania tj. dedykowaną

aplikację lub urządzenie do centralnej administracji urządzeniami wymienionymi

w pkt.3.1 (1 urządzenie) oraz 3.2 (12 urządzeń)

urządzeniem

Gwarancja

Gwarancja producenta na oferowane rozwiązanie przez 5 lat, świadczona w

trybie 24x7 z czasem naprawy następnego dnia roboczego,

serwis w miejscu instalacji (ang. on-site),

dostęp do poprawek i aktualizacji firmware,

wsparcie techniczne producenta przez okres

w trybie 8x5 tj. w dni robocze w godzinach pracy.

gwarancji

świadczone

3.2 Dostawa 12 szt. firewalli do JAR spełniających niżej wymienione minimalne parametry:

Elementy systemu

Podstawowe

Charakterystyka (parametry minimalne)

Urządzenie tego samego producenta co urządzenie z pkt 3.1 (firewall centralny)

4 portów RJ-45 10/100/1000 Mbps

-28-

Bezpieczeństwo

Urządzenie musi być wyposażone w System wykrywania i zapobiegania

włamaniom do sieci IDS/IPS

Musi zapewniać obsługę co najmniej 50 jednoczesnych sesji SSL VPN oraz spełniać

minimalne wymagania opisane poniżej:

Przepustowości firewalla (Gbps): 0,55

Przepustowość VPN (Mbps): 160

Przepustowość IPS (Mbps): 90

Liczba jednoczesnych sesji: 70000

Urządzenie typu Appliance Rack Mount.

Pełne wsparcie dla VPN site-to-site.

1. Urządzenie musi oferować zróżnicowane metody dostępu do zasobów

sieciowych:

standardowe protokoły pocztowe – IMAP, POP3,SMTP;

współdzielenie plików – NETBIOS, NFS;

usługi terminalowe – telnet, SSH,

dostęp do aplikacji klient-serwer (enkapsulacja dowolnej aplikacji TCP w

protokół HTTPS) bez konieczności zastosowania dodatkowych licencji,

2. Rozwiązanie musi umożliwiać autentykację użytkowników w oparciu o:

serwery RADIUS,

usługi katalogowe LDAP, Microsoft Active Directory, Novell NDS/eDirectory,

lokalną bazę danych użytkowników,

system RSA SecurID,

certyfikaty X.509,

3. Urządzenie musi umożliwiać obsługę list CRL poprzez http.

4. Urządzenie musi umożliwiać dynamiczne przyznawanie praw dostępu

do zasobów w zależności od: spełnienia określonych warunków przez

użytkownika zdalnego, węzeł zdalny, parametry sieci oraz parametry czasowe.

5. Urządzenie musi umożliwiać szczegółową weryfikację stanu bezpieczeństwa

węzła zdalnego. Musi istnieć możliwość:

sprawdzenia

obecności

konkretnego

procesu,

pliku,

wpisu

w rejestrze Windows

sprawdzenia czy włączono odpowiednie usługi zabezpieczeń w momencie

logowania,

sprawdzenia czy wszystkie pobierane pliki pośrednie i pliki tymczasowe

instalowane w czasie logowania są usuwane w momencie wylogowania,

sprawdzenia przed zalogowaniem takich atrybutów jak adres IP, typ

przeglądarki, certyfikaty cyfrowe,

integracji z systemami weryfikacji stanu bezpieczeństwa firm trzecich,

7. Urządzenie

musi

umożliwiać

budowanie

konfiguracji

odpornych

na awarię w trybie Aktywny/Aktywny oraz Aktywny/Pasywny. Musi istnieć

możliwość tworzenia konfiguracji nadmiarowej, w której węzły klastra

zlokalizowane są w LAN bądź w odległych geograficznie sieciach

i komunikują się poprzez sieć WAN.

8. System musi umożliwiać spójne zarządzanie z jednej konsoli administracyjnej

wieloma urządzeniami w przypadku budowania konfiguracji nadmiarowych.

-29-

9. Urządzenie musi umożliwiać sprzętowego modułu akceleracji SSL.

10. Urządzenie musi być zarządzane poprzez przeglądarkę Web

11. Urządzenie musi umożliwiać wykonywanie lokalnych kopii zapasowych

konfiguracji.

12. Urządzenie musi umożliwiać integrację z zewnętrznymi serwerami SNMP v.2

oraz SYSLOG

13. Urządzenie musi przechowywać dwie wersje oprogramowania oraz umożliwiać

reset do wersji fabrycznej.

Gwarancja

Gwarancja producenta na sprzęt przez 5 lat, świadczona w trybie 24x7

z czasem naprawy następnego dnia roboczego,

serwis w miejscu instalacji (ang. on-site),

dostęp do poprawek i aktualizacji firmware,

wsparcie techniczne producenta przez okres

w trybie 8x5 tj. w dni robocze w godzinach pracy.

gwarancji

świadczone

Opis do powyższych tabeli

Urządzenia muszą spełniać wymogi europejskich standardów bezpieczeństwa i posiadać aktualną i

ważną deklarację zgodności „Conformite Europeenne” (CE) z wymaganymi regulacjami Unii

Europejskiej, które mają do nich zastosowanie.

Zastosowane w urządzeniach systemy odprowadzania ciepła (lub schłodzenia lub wentylacji) powinny

zapewniać normalną prace urządzenia w temperaturze otoczenia w zakresie 5 - 40 st. C.

Dostarczony sprzęt musi być fabrycznie nowy, pochodzić z oficjalnego kanału dystrybucji producenta,

powinien być przeznaczony do sprzedaży na rynek polski. Wykonawca powinien dołączyć stosowne

oświadczenie.

Wykonawca winien przedstawić w ofercie nazwę producenta oraz model i typ oferowanego sprzętu

lub w przypadku oprogramowania nazwę i wersję, jednoznacznie identyfikujące zaproponowane

urządzenie czy licencje.

Jeżeli zapewnienie legalności, wsparcia Producenta lub umożliwienia odnowienia licencji wymaga

dodatkowych czynności ze strony Zamawiającego – Wykonawca przekaże stosowną instrukcję

pisemnie lub oświadczenie o braku takiej konieczności.

Interfejs dostarczonych urządzeń i oprogramowania oraz wszelka dokumentacja powinna być w języku

polskim i/lub języku angielskim.

Zaoferowana

cena

musi

obejmować

wszystkie

niezbędne

elementy

potrzebne

do przeprowadzenia wdrożenia.

-30-

Wykonawca musi być autoryzowanym partnerem producenta urządzeń i oprogramowania

na Polskę. Do ofert należy dołączyć oświadczenie Wykonawcy potwierdzające partnerstwo posiadane

przez Oferenta.

3.3 Wdrożenie urządzeń do bezpiecznej komunikacji pomiędzy CPD a JAR

W ramach wynagrodzenia za sprzęt wymienne w punktach 3.1-3.2 – Wykonawca wykona wdrożenie,

w ramach którego wymagany jest następujący zakres prac :

1.

Przygotowanie koncepcji:

Wykonania bezpiecznego połączenia pomiędzy CPD a lokalizacjami zewnętrznymi (medium:

Internet lub światłowód, połączenie: VPN site-to-site) z zastosowaniem środków ochrony na

poziomie wysokim przewidzianych w przepisach prawa dla systemów służący do

przetwarzania danych osobowych.

2.

Przebiegu ułożenia, mocowania i opisu okablowania i innych elementów.

3.

Montaż urządzeń w CPD i JAR.

4.

Konfiguracja i wykonanie zestawienia bezpiecznych połączeń VPN pomiędzy CPD a JAR:

konfiguracja według przygotowanej i zatwierdzonej koncepcji

5.

Wykonanie testów poprawności połączeń pomiędzy CPD a JAR.

6.

Przygotowanie i przekazanie dokumentacji powykonawczej wraz z instruktażem obsługi,

podczas którego zaprezentowane zostanie uruchomione rozwiązanie.

-31-

4. Szkolenia specjalistyczne administratorów

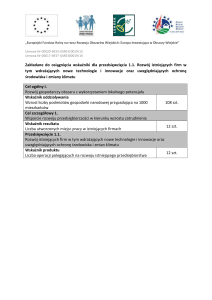

Jeżeli poszczególne szkolenia wymagają dostarczenia przez Wykonawcę podręcznika co zostało

określone w podpunkcie dot. poszczególnych szkoleń i będzie on opracowany specjalnie na potrzeby

szkolenia, to konieczne jest umieszczenie w nagłówku każdego dokumentu kolorowej informacji o

współfinansowaniu projektu ze środków UE zgodnie ze wzorem zamieszczonym w załączniku nr 5 Wzór

umowy. Natomiast jeśli podręcznik stanowić będzie publikację powszechnie dostępną, dodatkowe

specjalne oznaczenia nie są wymagane.

Pozostałe materiały dot. szkoleń typu: broszury, listy obecności, agendy itp. powinny mieć standardowe

kolorowe loga (programu regionalnego i UE) – oraz informacje o współfinansowaniu projektu, zgodnie z

poniższym wzorem:

W nagłówku winno być:

Inwestujemy w Twoją przyszłość

W stopce winno być:

Projekt pn. Upowszechnienie e-usług świadczonych przez administrację publiczną w województwie opolskim jest współfinansowany przez Unię

Europejską ze środków Europejskiego Funduszu Rozwoju Regionalnego w ramach Regionalnego Programu Operacyjnego Województwa Opolskiego

na lata 2007-2013 na podstawie porozumienia nr RPOP.02.02.00-16-013/13-00

4.1.

Organizacja certyfikowanych szkoleń Microsoft

Elementy

Charakterystyka

Szkolenie MS 2778

Writing Queries Using Microsoft SQL Server 2008 Transact-SQL

Szkolenie MS 6231

Maintaining a Microsoft SQL Server 2008 Database

Szkolenie MS 6232

Implementing a Microsoft SQL Server 2008 Database

Szkolenie MS 6419

Configuring, Managing, and Maintaining Windows Server 2008 Servers

Configuring and Troubleshooting Windows Server 2008 Active Directory

Szkolenie MS 6425

Szkolenie MS 6426

Szkolenie MS 6418

Szkolenie MS 6439

Domain Services

Configuring and Troubleshooting Identity and Access Solutions with

Windows Server 2008 Active Directory

Deploying Windows Server 2008

Configuring and Troubleshooting Windows Server 2008 Application

Infrastructure

Szkolenie MS 6421

Szkolenie MS 6433

Configuring and Troubleshooting a Windows Server 2008 Network

Infrastructure

Ilość

Planning and Implementing Windows Server 2008

Szkolenie zamknięte dla 5 osób

Dopuszcza się przeprowadzenie szkoleń z wersji Windows Server 2012 z

zastosowaniem analogicznych programów szkoleń

Szkolenie musi być autoryzowanym kursem Microsoft

Zajęcia muszą być prowadzone w języku polskim

Wykonawca dostarcza nieodpłatne materiały szkoleniowe dla uczestników

szkolenia odpowiadające zakresowi merytorycznemu poszczególnych

modułów

szkoleniowych

w

postaci

skryptów,

podręczników

umożliwiających samodzielną naukę realizowanych treści programowych

szkolenia oraz materiały piśmiennicze (długopis, ołówek, notatnik formatu

A4), które po zakończeniu szkolenia przekazuje każdemu z kursantów na

własność.

Szkolenia

Szkolenia muszą odbywać się w dniach roboczych od poniedziałku do

piątku (cykl szkolenia powinien zamknąć się w ramach jednego tygodnia) w

godz. 8-16

Sprzęt oraz oprogramowanie wymagane do przeprowadzenia szkolenia

powinno być zapewnione przez Wykonawcę.

W przypadku awarii powinien być zapewniony zastępczy sprzęt

umożliwiający przeprowadzenie szkolenia

każdemu

stanowisko

uczestnikowi

szkolenia

komputerowe

z

zostanie

przydzielone

zainstalowanym

oddzielne

wymaganym

oprogramowaniem

każdy uczestnik szkolenia otrzyma zaświadczenie o ukończeniu szkolenia

Wykonawca zapewnia catering tj: kawę, herbatę, obiad.

Wykonawca powinien dysponować:

Wymagania wykładowcy

o co najmniej jedną osobą zdolną do wykonania zamówienia w części dot.

szkolenia: Organizacja certyfikowanych szkoleń Microsoft pkt. 4.1.

Załącznika nr 2 do SIWZ OPZ tj. wykwalifikowanym trenerem

posiadającym wykształcenie wyższe techniczne, posiadającym certyfikat

Microsoft Certified Trainer (MCT) oraz certyfikat z zakresu przedmiotu

szkolenia tj: certyfikat MCITP Database Administrator 2008 z zakresu

-33-

szkoleń z SQL i certyfikat MCITP Server Administrator 2008 z zakresu

szkoleń z Windows Server 2008 oraz posiadającym doświadczenie w

przeprowadzeniu minimum 2 szkoleń, z zakresu tematycznego

określonego w OPZ

lub

o dwoma osobami, które posiadają wykształcenie wyższe techniczne,

posiadają certyfikat Microsoft Certified Trainer (MCT) w tym:

jedną osobą posiadającą certyfikat MCITP Database Administrator

2008 z zakresu szkoleń z SQL oraz posiadającym doświadczenie w

przeprowadzeniu minimum 2 szkoleń, z zakresu tematycznego

określonego w OPZ

jedną osobą posiadającą certyfikat MCITP Server Administrator 2008 z

zakresu szkoleń z Windows Server 2008 oraz posiadającym

doświadczenie w przeprowadzeniu minimum 2 szkoleń, z zakresu

tematycznego określonego w OPZ

zgodnie z Załącznikiem nr 10 do SIWZ

Miejsce przeprowadzenia szkoleń: siedziba Zamawiającego, ul. Piastowska

14, 45-082 Opole lub inne miejsce wskazane/uzgodnione z Zamawiającym

Miejsce

na terenie miasta Opola

Wykonawca zapewnia i pokrywa wszelkie koszty dojazdu oraz

ewentualnego noclegu dla trenera.

4.2.

Organizacja Szkoleń z dostarczonego rozwiązania do wirtualizacji:

Elementy

Charakterystyka (parametry minimalne)

Autoryzowane przez producenta dostarczonego systemu wirtualizacji (pkt. 2) z

zakresu zarządzania i administracji dostarczonego oprogramowania w tym

koncentratora do zarządzania środowiskiem wirtualnym - (pkt. 2):

wymagania

ogólne

dla 5 pracowników Zamawiającego

przeprowadzone na terenie Polski w języku polskim przez certyfikowanych

inżynierów oferowanego rozwiązania

przeprowadzone w formie warsztatów, dopuszczalne jest wprowadzenie

teoretyczne, jednak nie powinno przekraczać 50% czasu szkoleń

Wymagany minimalny okres szkoleń: 3 dni po 7h szkolenia dziennie plus 1

godzinna przerwa obiadowa

W ramach wynagrodzenia za szkolenie Wykonawca zapewni uczestnikom

-34-

szkolenia pełne wyżywienie (trzy posiłki każdego dnia szkolenia) i noclegi od

nocy poprzedzającej pierwszy dzień szkolenia do nocy poprzedzającej ostatni

dzień szkolenia

4.3.

Organizacja Szkoleń z dostarczonego rozwiązania do przechowywania danych (macierz)

Elementy

Charakterystyka (parametry minimalne)

Szkolenie autoryzowane przez producenta dostarczanej macierzy

(punkt.

2)

z zakresu zarządzania i administracją dostarczonego produktu (punkt 2):

dla 5 pracowników Zamawiającego

przeprowadzone na terenie Polski w języku polskim przez certyfikowanych

wymagania

inżynierów oferowanego rozwiązania

powinny być przeprowadzone w formie warsztatów, dopuszczalne jest

wprowadzenie teoretyczne, jednak nie powinno przekraczać 50% czasu szkoleń

ogólne

Wymagany minimalny okres szkoleń: 3 dni po 7h szkolenia dziennie plus 1

godzinna przerwa obiadowa

W ramach wynagrodzenia za szkolenie Wykonawca zapewni uczestnikom

szkolenia pełne wyżywienie (trzy posiłki każdego dnia szkolenia) i noclegi od

nocy poprzedzającej pierwszy dzień szkolenia do nocy poprzedzającej ostatni

dzień szkolenia

4.4.

Organizacja szkoleń z dostarczonego rozwiązania do wykonywania kopii zapasowych

Elementy

Charakterystyka (parametry minimalne)

Szkolenie autoryzowane przez producenta systemu kopii zapasowych (punkt 2) z

zakresu administracji i zarządzania dostarczonego rozwiązania: (punkt 2)

dla 5 pracowników Zamawiającego

wymagania

przeprowadzone na terenie Polski w języku polskim przez certyfikowanych

inżynierów oferowanego rozwiązania

powinny być przeprowadzone w formie warsztatów, dopuszczalne jest

wprowadzenie teoretyczne, jednak nie powinno przekraczać 50% czasu

szkoleń

-35-

Wymagany minimalny okres szkoleń: 3 dni po 7h szkolenia dziennie plus 1

godzinna przerwa obiadowa

W ramach wynagrodzenia za szkolenie Wykonawca zapewni uczestnikom

szkolenia pełne wyżywienie (trzy posiłki każdego dnia szkolenia) i noclegi od

ogólne

nocy poprzedzającej pierwszy dzień szkolenia do nocy poprzedzającej ostatni

dzień szkolenia

4.5.

Organizacja szkoleń z dostarczonego systemu do zarządzania i monitoringu serwerów

Elementy

Charakterystyka (parametry minimalne)

Szkolenie

autoryzowane

przez

producenta

systemu

do

zarządzania

i monitoringu serwerów (punkt. 2) z zakresu administracji, zarządzania systemu do

zarządzania i monitoringu serwerów (punkt. 2).

dla 5 pracowników Zamawiającego

przeprowadzone na terenie Polski w języku polskim przez certyfikowanych

Wymagania

inżynierów oferowanego rozwiązania

powinny być przeprowadzone w formie warsztatów, dopuszczalne jest

wprowadzenie teoretyczne, jednak nie powinno przekraczać 50% czasu szkoleń

Wymagany minimalny okres szkoleń: 3 dni po 7h szkolenia dziennie plus 1

godzinna przerwa obiadowa

W ramach wynagrodzenia za szkolenie Wykonawca zapewni uczestnikom

szkolenia pełne wyżywienie (trzy posiłki każdego dnia szkolenia) i noclegi od

ogólne

nocy poprzedzającej pierwszy dzień szkolenia do nocy poprzedzającej ostatni

dzień szkolenia

4.6.

Organizacja szkoleń z dostarczonego rozwiązania do zestawienia bezpiecznych połączeń

sieciowych (firewall)

Elementy

Charakterystyka (parametry minimalne)

Szkolenie autoryzowane przez producenta firewalli (punkt. 3) z zakresu administracji,

Wymagania

zarządzania dostarczonego rozwiązania i konfiguracji połączeń VPN.

dla 5 pracowników Zamawiającego

przeprowadzone na terenie Polski w języku polskim przez certyfikowanych

-36-

inżynierów oferowanego rozwiązania

powinny być przeprowadzone w formie warsztatów, dopuszczalne jest

wprowadzenie teoretyczne, jednak nie powinno przekraczać 50% czasu szkoleń

ogólne

Wymagany minimalny okres szkoleń: 3 dni po 7h szkolenia dziennie plus 1

godzinna przerwa obiadowa

W ramach wynagrodzenia za szkolenie Wykonawca zapewni uczestnikom

szkolenia pełne wyżywienie (trzy posiłki każdego dnia szkolenia) i noclegi od