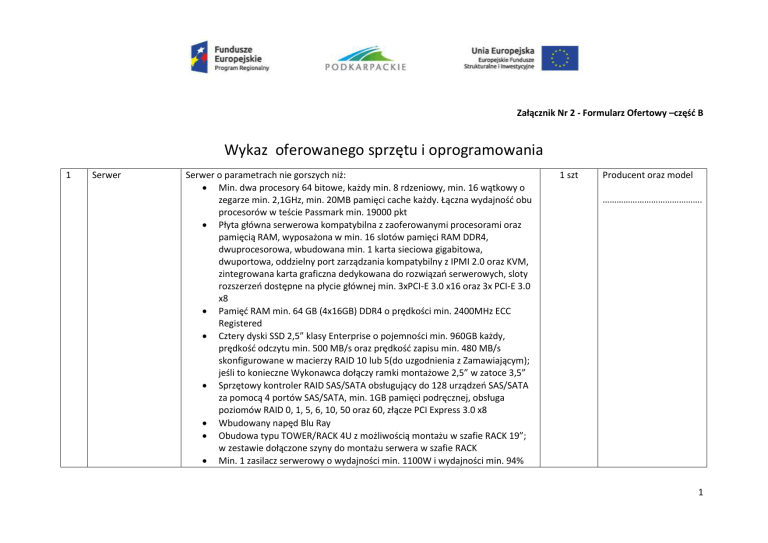

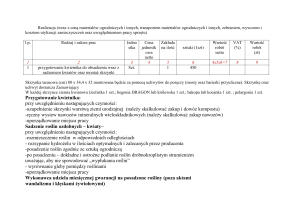

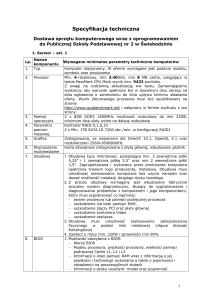

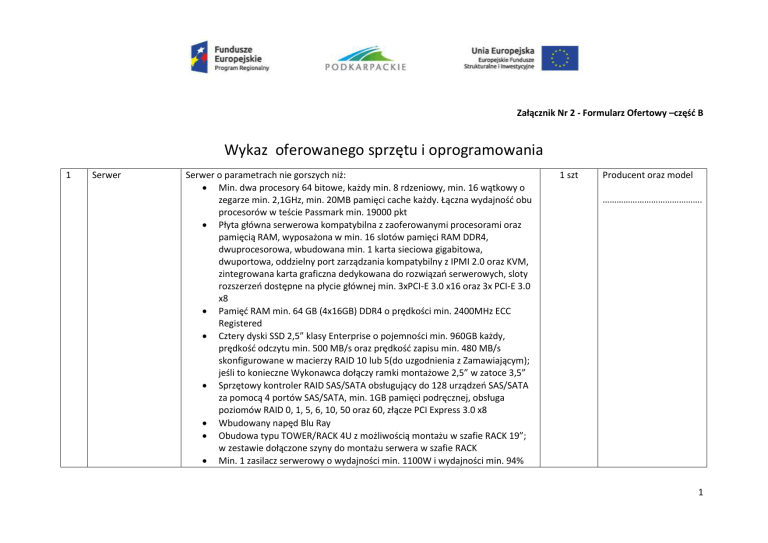

Załącznik Nr 2 - Formularz Ofertowy –część B

Wykaz oferowanego sprzętu i oprogramowania

1

Serwer

Serwer o parametrach nie gorszych niż:

Min. dwa procesory 64 bitowe, każdy min. 8 rdzeniowy, min. 16 wątkowy o

zegarze min. 2,1GHz, min. 20MB pamięci cache każdy. Łączna wydajność obu

procesorów w teście Passmark min. 19000 pkt

Płyta główna serwerowa kompatybilna z zaoferowanymi procesorami oraz

pamięcią RAM, wyposażona w min. 16 slotów pamięci RAM DDR4,

dwuprocesorowa, wbudowana min. 1 karta sieciowa gigabitowa,

dwuportowa, oddzielny port zarządzania kompatybilny z IPMI 2.0 oraz KVM,

zintegrowana karta graficzna dedykowana do rozwiązań serwerowych, sloty

rozszerzeń dostępne na płycie głównej min. 3xPCI-E 3.0 x16 oraz 3x PCI-E 3.0

x8

Pamięć RAM min. 64 GB (4x16GB) DDR4 o prędkości min. 2400MHz ECC

Registered

Cztery dyski SSD 2,5” klasy Enterprise o pojemności min. 960GB każdy,

prędkość odczytu min. 500 MB/s oraz prędkość zapisu min. 480 MB/s

skonfigurowane w macierzy RAID 10 lub 5(do uzgodnienia z Zamawiającym);

jeśli to konieczne Wykonawca dołączy ramki montażowe 2,5” w zatoce 3,5”

Sprzętowy kontroler RAID SAS/SATA obsługujący do 128 urządzeń SAS/SATA

za pomocą 4 portów SAS/SATA, min. 1GB pamięci podręcznej, obsługa

poziomów RAID 0, 1, 5, 6, 10, 50 oraz 60, złącze PCI Express 3.0 x8

Wbudowany napęd Blu Ray

Obudowa typu TOWER/RACK 4U z możliwością montażu w szafie RACK 19”;

w zestawie dołączone szyny do montażu serwera w szafie RACK

Min. 1 zasilacz serwerowy o wydajności min. 1100W i wydajności min. 94%

1 szt

Producent oraz model

…………………………………….

1

(standard Platinum)

Głośność obudowy serwera nie więcej niż 28dB

Certyfikat CE, ISO 9001, ISO 14001, ISO 27001, ISO 28000 dla producenta

sprzętu.

Zamawiający zastrzega sobie prawo do dokonywania rozbudowy sprzętu

wynikających z nowych potrzeb (obudowa bez plomb).

Gwarancja producenta min. 5 lat w miejscu instalacji serwera (gwarancja onsite) z 24h czasem reakcji i 48h czas naprawy (w dni robocze).

Wykonawca dokona instalacji oraz konfiguracji serwera w szafie RACK. Wykonawca

dokona konfiguracji wszystkich niezbędnych usług potrzebnych do prawidłowego

uruchomienia usług serwera terminali oraz usług Active Directory. Wykonawca

przeszkoli pracowników szkoły pod kątem zarządzania serwerem.

Terminale komputerowe o parametrach nie gorszych niż:

Terminal typu thin client

Urządzenie musi pracować w oparciu o system Android

Interfejs urządzenia musi posiadać obsługę menu w języku polskim

System urządzenia musi umożliwić wsparcie dla protokołu RDP8.1 z obsługą

RemoteFX i H.264

Procesor min. czterordzeniowy z zegarem min. 1,6GHz lub lepszy

Pamięć RAM min. 1GB

Pamięć typu flash min. 8GB wbudowanej pamięci

Wbudowany min. 1 slot na karty pamięci microSD

Wbudowane min. 4 porty USB2.0

Wbudowany min. 1 port Gigabit Ethernet

Wbudowany min. 1 port HDMI oraz 1 port VGA

Wbudowany port audio (jack) wejście/wyjście

Urządzenie musi umożliwić obsługę rozdzielczości na wyjściu

1920x1200@60Hz

Wymiary urządzenia max 100(S) x 100(G) x 25(W) mm

Waga urządzenia nie może przekraczać 0.25kg

Zużycie energii nie może być większe niż 5.5W

2

Terminale

komputerowe

24 szt

Producent oraz model

…………………………………….

2

3

System operacyjny

serwerowy

4

Licencje dostępowe

CAL

5

Monitory

Obudowa urządzenia musi umożliwiać montaż zabezpieczenia

mechanicznego typu Kensington Lock

Obudowa urządzenia musi umożliwić montaż uchwytu typu VESA

Gwarancja min. 3 lata

Wykonawca dokona konfiguracji terminali komputerowych pod kątem pracy w

pracowni terminalowej oraz przeszkoli pracowników z zakresu podstaw administracji

terminalami sieciowymi.

Na serwerze zainstalowany system serwerowy o parametrach nie gorszych niż:

System serwerowy w najnowszej dostępnej wersji wspierający usługi Active Directory

oraz usługi

terminalowe ze wsparciem dla protokołu RDP 8.1

Zamawiający wymaga systemu min. Microsoft Windows Server 2012 R2 Standard lub

równoważny zapewniający poprawną pracę pracowni terminalowej (Zamawiający

zastrzega możliwość weryfikacji zaoferowanego alternatywnego systemu

operacyjnego w celu sprawdzenia jego kompatybilności i spełniania oczekiwań

Zamawiającego).

Wykonawca dokona instalacji i konfiguracji systemu operacyjnego na serwerze pod

kątem usług

terminalowych wraz z instalacją i konfiguracją wszystkich niezbędnych usług na

maszynie

wirtualnej oraz utworzy kopię maszyny wirtualnej do łatwego przywrócenia stanu

początkowego

pracowni.

Wykonawca przeszkoli pracowników z zakresu podstawowej administracji serwera

oraz obsługi

pod kątem pracy z pracownią terminalową.

Licencje dostępowe CAL do systemu serwerowego oraz licencje dostępowe RDP CAL

pozwalające na uruchomienie usług pulpitu zdalnego – kompatybilne z

zaoferowanym systemem serwerowym.

Monitory o parametrach nie gorszych niż:

1 szt

Producent oraz model

…………………………………….

24

komplety

24 szt

Producent oraz model

…………………………………….

Producent oraz model

3

•

•

•

•

•

6

Pakiet biurowy

Przekątna ekranu min. 21,5”

Rozdzielczość natywna min. 1920x1080

Jasność min. 250 cd/m2

Kontrast statyczny min. 1000:1 oraz dynamiczny min. 12000000:1

Kąty widzenia (lewo/prawo; góra/dół) (wsp. kontr.>=10) min. 170 / 160

stopni

• Wbudowane głośniki min. 2x1W

• Wbudowane złącza wejściowe min. VGA, DVI, HDMI

• Złącze VESA 100x100m

• Waga nie większa niż 3,9kg

• Wbudowana technologia zapobiegająca migotaniu obrazu

• OSD monitora w języku polskim

• Gwarancja producenta min. 36 miesięcy

Na serwerze oraz komputerze nauczyciela zainstalowany pakiet biurowy spełniający

poniższe wymagania (min. 25 licencji):

Pakiet Oprogramowania Biurowego musi spełniać następujące wymagania poprzez

wbudowane mechanizmy, bez użycia dodatkowych aplikacji:

Wymagania odnośnie interfejsu użytkownika:

Pełna polska wersja językowa interfejsu użytkownika z możliwością

przełączania wersji językowej interfejsu na język angielski

Prostota i intuicyjność obsługi, pozwalająca na pracę osobom

nieposiadającym umiejętności technicznych

Możliwość zintegrowania uwierzytelniania użytkowników z usługą

katalogową (Active Directory lub funkcjonalnie równoważną) – użytkownik

raz zalogowany z poziomu systemu operacyjnego stacji roboczej ma być

automatycznie rozpoznawany we wszystkich modułach oferowanego

rozwiązania bez potrzeby oddzielnego monitowania go o ponowne

uwierzytelnienie się.

…………………………………….

25 licencji

Producent oraz model

…………………………………….

W skład oprogramowania muszą wchodzić narzędzia programistyczne umożliwiające

automatyzację pracy i wymianę danych pomiędzy dokumentami i aplikacjami (język

4

makropoleceń, język skryptowy)

Do aplikacji musi być dostępna pełna dokumentacja w języku polskim.

Pakiet zintegrowanych aplikacji biurowych musi zawierać:

• Edytor tekstów

• Arkusz kalkulacyjny

• Narzędzie do przygotowywania i prowadzenia prezentacji

• Narzędzie do tworzenia i zarządzania bazami danych

• Narzędzie do tworzenia drukowanych materiałów informacyjnych

• Narzędzie do zarządzania informacją prywatą (pocztą elektroniczną,

kalendarzem, kontaktami i zadaniami)

• Narzędzie do tworzenia notatek przy pomocy klawiatury lub notatek

odręcznych na ekranie urządzenia typu tablet PC z mechanizmem OCR.

Zamawiający nie dopuszcza programów pochodzących od różnych producentów –

całość musi być zintegrowanym systemem aplikacji biurowych.

7

Oprogramowanie

do zarządzania

Wykonawca dokona instalacji i konfiguracji oprogramowania.

Na serwerze oraz komputerze nauczyciela zainstalowane oprogramowanie do

zarządzania pracownią komputerową, które musi spełniać przynajmniej następujące

funkcjonalności – licencja na min. 25 stanowisk:

• Włączanie i wyłączanie wszystkich komputerów w klasie z komputera

Nauczyciela.

• Zdalne wylogowanie wszystkich komputerów.

• Zdalne logowanie wszystkich komputerów uczniów.

• Wygaszanie ekranów uczniów dla przyciągnięcia uwagi.

• Blokowanie myszy i klawiatur uczniów.

• Automatyczne podłączanie komputerów uczniów do klasy po restarcie

komputera.

• Wykorzystanie widoków w celu odwzorowania rzeczywistego układu

komputerów w pracowni.

1 komplet

Producent oraz model

…………………………………….

5

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

Wykorzystanie indywidualnych profili Nauczyciela, pozwalających wybrać

dostępne funkcje.

Przyznawanie uczniom wizualnych nagród, jako motywacji do wysiłku i

dobrego zachowania

Wezwanie przez Nauczyciela pomocy technicznej świadczonej przez

operatora konsoli technicznej.

Uniemożliwienie uczniom drukowania w klasie.

Ograniczenie ilości drukowanych stron.

Autoryzacja studenta przez nauczyciela przed rozpoczęciem drukowania.

Kontrola dostępu i użytkowania każdej drukarki.

Wskaźnik drukowania w czasie rzeczywistym, informujący, który uczeń

korzysta z drukarki.

Zapobieganie kopiowaniu danych z nośników i na nośniki USB.

Zapobieganie kopiowaniu danych z urządzeń i na urządzenia CDR / DVD.

Możliwość zablokowania uruchamiania programów znajdujących się na

dyskach USB/CD/DVD

Pobieranie standardowych oraz indywidualnych informacji od każdego ucznia

na początku lekcji.

Przekazywanie plików do wielu komputerów w jednym działaniu.

Podgląd informacji szczegółowych pracy ucznia poprzez przesuniecie myszą

po ikonie danego ucznia.

Korzystanie z indywidualnych ikon dla poszczególnych osób lub grup uczniów.

Transfer i pobieranie plików z wybranego komputera w jednym działaniu.

Przekaz plików do wielu komputerów w jednym działaniu.

Przydzielanie i automatyczne odbieranie plików z danymi każdego ucznia.

Monitorowanie całego użytkowania aplikacji przez uczniów.

Podgląd aplikacji uruchomionych w tle na wszystkich komputerach.

Otwieranie i zamykanie aplikacji na wybranych komputerach w jednym

działaniu.

Zapis pełnej historii użycia aplikacji w klasie.

Blokowanie działania zabronionych aplikacji.

6

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

•

Zezwolenie na działanie tylko zatwierdzonych aplikacji.

Monitorowanie korzystania z Internetu przez wszystkich uczniów.

Podgląd otwartych witryn w tle na wszystkich komputerach.

Otwieranie i zamykanie witryn na wybranych komputerach w jednym

działaniu.

Zapis pełnej historii użycia Internetu w klasie.

Blokowanie dostępu do dowolnej witryny lub do witryn zabronionych.

Zezwalanie na dostępu tylko do witryn zatwierdzonych.

Sprawdzanie bieżącej aktywności audio na komputerach.

Nasłuch „na żywo” dźwięków pulpitu lub treści audio na komputerze

dowolnego ucznia.

Nasłuch mikrofonu każdego studenta i możliwość natychmiastowej poprawy

wymowy.

Dwukierunkowy czat z wybranym uczniem, nie zakłócający pracy reszty klasy.

Tworzenie ankiety przy pomocy wpisanych wcześniej lub własnych

odpowiedzi.

Bieżący wgląd we wszystkie odpowiedzi i podsumowanie dla klasy.

Dynamiczne tworzenie grup w oparciu o odpowiedzi uczniów.

Prezentowanie wyników ankiety wszystkim uczniom.

Tworzenie biblioteki zasobów i pytań, które można współdzielić.

Tworzenie dowolnej liczby testów przy użyciu pytań z własnej biblioteki.

8 różnych stylów pytań do wykorzystania.

Tworzenie pytań zawierających od 2 do 4 opcji odpowiedzi.

Ustalanie poziomów oceniania egzaminów (np. ponad 90% = ocena 5).

Śledzenie postępu pracy ucznia i poprawności odpowiedzi w czasie

rzeczywistym.

Automatyczna ocena testu, aby wyniki były dostępne niezwłocznie po jego

zakończeniu.

Indywidualne wyświetlenie wyników każdemu uczniowi.

Przekazywanie wyników klasie (łącznie z podświetlaniem poprawnej

odpowiedzi).

7

•

8

Peryferia –

klawiatura oraz

Instalacja oprogramowania do przygotowywania testów jako oddzielny,

samodzielny program.

• Unikatowy "klucz bezpieczeństwa", dzięki któremu dana kopia nie jest

kompatybilna z innymi.

• Ograniczenie łączności tylko do systemów ze zgodna licencja

oprogramowania.

• Profile Instruktora, z których każdy pozwala na indywidualne poziomy

funkcjonalności, stosownie do potrzeb.

• Użycie profili AD do ograniczenia liczby użytkowników, którzy mogą korzystać

z oprogramowania nauczycielskiego lub technicznego.

• Użycie profili AD do wymuszenia konfiguracji dla Instruktora i Klienta.

• Kontrola dostępu użycia przenośnych nośników w klasie.

• Automatyczne ponowne wprowadzanie ograniczeń po dokonaniu restartu

komputera ucznia.

• Monitorowanie użycia Internetu i aplikacji na komputerze każdego ucznia.

• Transfer plików i folderów do wszystkich lub wybranych komputerów.

• Grupowanie wszystkich komputerów według klasy / lokalizacji fizycznej.

• Generowanie pełnego wykazu sprzętu dla wybranego komputera.

• Generowanie pełnego wykazu oprogramowania dla każdego komputera,

łącznie z latami systemu.

• Podgląd i kontrola usług, procesów i aplikacji działających na każdym

komputerze.

• Bezpośrednia pomoc techniczna dla każdego Nauczyciela.

• Zdalne włączanie, wyłączanie, restart i logowanie do komputerów w klasie.

• Wyświetlanie wszystkich uczniów i Nauczycieli według aktywnych klas.

• Zdalne weryfikowanie zabezpieczeń indywidualnego klienta

Wykonawca dokona instalacji i konfiguracji oprogramowania oraz przeprowadzi

szkolenie dla nauczycieli z zakresu pracy z oprogramowaniem do zarządzania

pracownią komputerową.

Klawiatura o parametrach nie gorszych niż:

• Układ klawiszy QWERTY

24

komplety

Producent oraz model

8

mysz

•

•

•

Podłączenie do komputera za pomocą portu USB

Długość kabla min. 1,4m

Klawiatura wyposażona w kanaliki odprowadzające ciecz

…………………………………….

Mysz przewodowa o parametrach nie gorszych niż:

• Sensor laserowy

• Podłączenie do komputera za pomocą portu USB

• Obsługa rozdzielczości 1000dpi

9

10

Peryferia słuchawki

Szafa RACK

serwerowa

Gwarancja producenta min. 36 miesięcy

Słuchawki o parametrach nie gorszych niż:

• mikrofon z układem eliminacji szumów oraz pozycją spoczynkową

• regulowany pałąk

• przewód mocowany z jednej strony słuchawek

• kapsułki o konstrukcji zamkniętej zapewniają redukcję hałasu z zewnątrz

• mikrofon o paśmie przenoszenia w zakresie min. 80 - 15000 Hz o

charakterystyce kierunkowej

• słuchawki o paśmie przenoszenia w zakresie min. 18 - 22000 Hz, impedancji

min. 32 Ohm, dynamice min. 114 dB (SPL)

• kabel o długości min. 3m

• złącze 2x jack 3,5 mm stereo

• Gwarancja producenta min. 36 miesięcy

Szafa RACK o parametrach nie gorszych niż:

• Wysokość min. 27U

• Szerokość min. 600 mm

• Głębokość min. 1000mm

• Klasa szczelności IP20

• Obciążenie min. 800 kg

• Drzwi przednie przeszklone z zamkiem

• Drzwi tylne stalowe uchylne z zamkiem

• Drzwi boczne demontowane na zatrzaskach z możliwością montażu zamka

25 szt

Producent oraz model

…………………………………….

1 komplet

Producent oraz model

…………………………………….

9

•

11

Zasilacz awaryjny

Wyposażenie: min. 4 wentylatory, min. 2 półki, listwa zasilająca, 20 koszyków

ze śrubami

• Zgodność z normami ANSI/EIA RS-310-D, DIN41491, PART1, IEC297-2,

DIN41494, PART7, GB/T3047.2-92

• Dwa przepusty kablowe - jeden w suficie, drugi w podłodze

• Grubość ramy min. 1.2 mm

• Grubość szyn montażowych min. 2 mm

• Grubość paneli bocznych min. 1.2 mm

• Grubość szkła min. 5 mm

• Regulowane nóżki i kółka o dużej wytrzymałości

• Gwarancja producenta min. 36 m-cy

Zasilacz awaryjny o parametrach nie gorszych niż:

• Moc pozorna min. 2200VA

• Moc rzeczywista min. 1950W

• Charakterystyka napięcia wyjściowego na baterii: czysta sinusoida 230Vac +/5%,50Hz / 60 Hz +/- 0.1Hz

• Gniazda wyjściowe: min. 8 gniazd IEC 320 C13 z czego min. 2 wyjścia

krytyczne

• Standardowy czas przełączania: max 4ms

• Wbudowane min. 4 baterie 12V, min. 9Ah z możliwością wymiany

• Wbudowana ochrona przeciwprzepięciowa oraz ochrona

DSL/Telefon/Faks/Modem( RJ11/RJ45), min. jedno wejście/ jedno wyjście

• Wbudowany system ostrzeżeń diagnostycznych, w tym min.: wskaźniki pracy

normalnej, pracy baterii, AVR, poziomu baterii, poziomu obciążenia; alarmy

dźwiękowe pracy na baterii, niskiego stanu baterii, przeciążenia

• Wbudowany wielofunkcyjny wyświetlacz LCD

• Obudowa o wysokości max 2U

• Gniazdo wejściowe IEC 320 C20 16A; zakres napięcia wejściowego min. w

przedziale 160Vac – 288Vac

• Ochrona przeciwprzepięciowa min. 810J

• Gwarancja producenta min. 36 miesięcy

1 szt

Producent oraz model

…………………………………….

10

12

Switch sieciowy

Switch sieciowy o parametrach nie gorszych niż:

• Całkowita liczba portów min. 50 portów 1Gb Ethernet oraz min. 2 porty 10Gb

Ethernet

• Minimum 48 portów 1Gb (miedziane)

• Minimum 2 porty combo (RJ45 + SFP)

• Minimum 2 porty 10Gb (SFP+)

• Wbudowana pamięć RAM min. 128MB

• Zużycie energii nie większe niż 46W (dla napięcia 220-230V)

• Szybkość przesyłania min. 104 Mpps

• Wydajność matrycy przełączającej min. 140 Gbps

• Tablica adresów MAC min. 16K

• Ramki Jumbo min. 9K

• Obsługa standardów min. IEEE 802.3, IEEE 802.3u, IEEE 802.3ab, IEEE 802.3z,

IEEE 802.3ae, IEEE 802.3x, IEEE 802.3ad, IEEE 802.3az, IEEE 802.1D, IEEE

802.1w, IEEE802.1Q/p, IEEE802.1X, IEEE 802.1d Spanning Tree, IEEE 802.1w

Rapid Spanning Tree, IEEE 802.3ad LACP(do 4 grup z 8 portami na grupę)

• Obsługa VLAN Port-based oraz 802.1q tag-based VLANs

• Liczba VLAN min. 1024 aktywnych VLAN (zakres 4,096)

• IGMP Snooping: IGMP (v1/v2/v3) szybkie dołączanie i odłączanie klientów do

strumieni multicast, ograniczenie transferu wideo tylko dla określonych

klientów , obsługa 256 grup multicast

• Zapobieganie blokowania HOL

• Obsługa 802.1x Uwierzytelnianie Radius , DHCP snooping, IP-MAC binding,

dynamiczne blokowanie adresu MAC, zarządzanie kontrolą dostępu, IP

source guard, ARP inspection, STP root guard, STP BPDU guard, DHCP relay,

Storm Control: Broadcast, unknown-unicast, oraz multicast

• Min. 4 sprzętowe kolejki QoS

• Obsługa QoS Port-based, 802.1p priority-based, IPv4/v6 IP DSCP-based,

Priority queuing oraz WRR (weighted round robin)

• ACL Wsparcie do 512 reguł dla bezpieczeństwa i polityk QoS

• Wbudowany programowy RMON (Remote monitoring) dla zarządzania,

1 szt

Producent oraz model

…………………………………….

11

monitorowania i analizy

Port Mirroring

Interfejs zarządzania min. Wbudowany graficzny interfejs użytkownika dla

łatwego zarządzania przez przeglądarkę (HTTP/HTTPS), Telnet (Menu CLI),

DHCP client, system log, backup konfiguracji przez HTTP lub TFTP, PING, dwa

obrazy, SNTP

• SNMP Wersja 1 oraz 2c

• Gwarancja wieczysta producenta

System zabezpieczenia sieci o parametrach nie gorszych niż:

Architektura:

• System ochrony sieci musi zostać dostarczony w postaci komercyjnej

platformy sprzętowej z zabezpieczonym systemem operacyjnym

• System ochrony musi obsługiwać w ramach jednego urządzenia wszystkie z

poniższych funkcjonalności podstawowych: firewall, IPS, antywirus,

antyspam, kontrola treści (WWW i aplikacji), Web Application Firewall (WAF),

poufność danych – IPSec VPN oraz SSL VPN, z uwzględnieniem identyfikacji

poszczególnych użytkowników lub grup użytkowników

• Rozwiązanie musi wspierać następujące tryby pracy: routing (warstwa 3),

bridge (warstwa 2) i hybrydowy (część jako router, część jako bridge).

• Minimum 6 portów 10/100/1000 Mbps

• Nie mniej niż 512 interfejsów wirtualnych definiowanych jako VLANy w

oparciu o standard IEEE802.1q

• Obsługa nie mniej niż 22 000 nowych połączeń na sek.

• Obsługa nie mniej niż 1 000 000 jednoczesnych połączeń

• Przepustowość firewall: nie mniej niż 3 000 Mbps

• Przepustowość IPS: nie mniej niż 700 Mbps

• Przepustowość antywirus: nie mniej niż 600 Mbps

• Przepustowość tunelu IPSec VPN: nie mniej niż 350 Mbps.

• Liczba tuneli IPSec VPN: nie mniejsza niż 150.

• Rozwiązanie musi być wyposażone w dysk twardy (minimum 120 GB) do

celów logowania i raportowania

•

•

13

Zabezpieczenie sieci

1 szt

Producent oraz model

…………………………………….

12

•

Rozwiązanie musi umożliwiać uwierzytelnianie użytkowników poprzez

Windows NTLM, Active Directory, LDAP, Radius oraz lokalną bazę

użytkowników

• Rozwiązanie musi wspierać automatyczne uwierzytelnianie użytkowników w

oparciu o Single Sign On

• Rozwiązanie musi zapewniać wsparcie dla uwierzytelniania w środowisku

cienkiego klienta (Microsoft TSE, Citrix)

• System musi umożliwiać powiązanie użytkownika z adresem IP i MAC

• System musi wspierać funkcje load balancing i failover dla przynajmniej 3 łącz

internetowych

• System musi wspierać algorytm WRR (weighted round robin) dla funkcji load

balancing

• System musi zapewniać możliwość przełączania na inne łącze w przypadku

awarii podstawowego łącza. Wykrycie awarii łącza musi być możliwe przy

użyciu protokołów ICMP, TCP i UDP.

• System musi wysyłać do administratora powiadomienie o zmianie statusu

urządzenia (w postaci wiadomości e-mail).

• Oferowane rozwiązanie musi wspierać modemy 3G/4G/LTE podłączane

poprzez port USB. Modemy powinny pochodzić od dowolnie wybranych

producentów.

• Rozwiązanie musi umożliwiać pracę w klastrze active-active i active-passive.

• Rozwiązanie musi wysyłać do administratora powiadomienie o zmianie

statusu urządzeń w klastrze.

• Ruch pomiędzy dwoma urządzeniami w klastrze HA musi być szyfrowany.

• Rozwiązanie musi wspierać obsługę uszkodzeń: łącza, urządzenia i sesji.

• Dostarczone rozwiązanie musi wspierać automatyczną i ręczną

synchronizację urządzeń w klastrze.

• System musi wspierać mechanizm Parent Proxy

Moduł antywirusa:

• Rozwiązanie musi wspierać skanowanie następujących protokołów: SMTP,

POP3, IMAP, FTP, HTTP, HTTPS

13

•

Rozwiązanie musi aktualizować bazę sygnatur nie rzadziej niż raz w ciągu

godziny i musi także wspierać ręczne aktualizacje

• Dostarczone rozwiązanie musi umożliwiać dodawanie podpisu/stopki do

wiadomości email.

• Rozwiązanie musi oferować moduł kwarantanny z możliwością samoobsługi

przez użytkowników.

• Rozwiązanie musi skanować ruch HTTP w oparciu o nazwę użytkownika,

adres źródłowy i docelowy lub adres URL zapisany w notacji wyrażenia

regularnego

• Rozwiązanie musi umożliwiać pominięcie skanowania dla określonego ruchu

http

• Rozwiązanie musi pracować jako SMTP proxy

• Dla ruchu POP3 i IMAP rozwiązanie musi usuwać zawirusowany załącznik i

przesłać odpowiednią informację do odbiorcy i administratora

Moduł antyspam:

• Rozwiązanie musi skanować następujące protokoły: SMTP (z możliwością

włączenia/wyłączenia skanowania dla autoryzowanego ruchu), POP3, IMAP

• Rozwiązanie musi współpracować z bazą RBL

• Rozwiązanie musi umożliwiać tworzenie białych i czarnych list adresów IP i email

• Rozwiązanie musi zapewniać wykrywanie spamu niezależnie od stosowanego

języka

• Rozwiązanie musi blokować spam w postaci plików graficznych np.

wiadomości z tekstem osadzonym w obrazku

• Rozwiązanie musi oferować moduł kwarantanny z możliwością samoobsługi

przez użytkowników (zwalnianie wiadomości)

Moduł firewall:

• Rozwiązanie musi pozwalać na określanie nazw użytkowników, adresów

źródłowych, docelowych i podsieci jako kryteriów przy tworzeniu reguł na

firewallu

• System musi zapewniać możliwość tworzenia reguł na firewallu w oparciu o

14

adres MAC.

Rozwiązanie musi umożliwiać określanie przepustowości łącza dla konkretnej

aplikacji np. Skype.

• Rozwiązanie musi wspierać następujące protokoły routingu: RIP1, RIP2, OSPF,

BGP4

• Rozwiązanie musi wspierać konfigurację routingu statycznego i

dynamicznego z poziomu interfejsu wiersza poleceń zgodnego z Cisco

• Rozwiązanie musi obsługiwać translacje adresów NAT, PAT.

Moduł filtrowania WWW:

• Rozwiązanie musi zawierać lokalną bazę kategorii stron (nie powinno wysyłać

zapytań do zewnętrznych baz danych)

• Rozwiązanie musi zawierać przynajmniej 70 kategorii stron www i umożliwiać

tworzenie własnych kategorii stron www

• Rozwiązanie musi umożliwiać blokowanie wysyłania treści poprzez HTTP i

HTTPS.

• Rozwiązanie musi umożliwiać blokadę stron HTTPS

• Rozwiązanie musi blokować anonimowe proxy działające poprzez HTTP i

HTTPS.

• Rozwiązanie musi umożliwiać definiowanie polityk dostępu do internetu w

oparciu o harmonogramy dzienne/tygodniowe/miesięczne/roczne dla

użytkowników i grup użytkowników.

• Rozwiązanie musi wyświetlać komunikat o przyczynie zablokowania dostępu

do strony www. Administrator musi mieć możliwość edytowania treści

komunikatu i dodania logo organizacji.

Moduł kontroli aplikacji:

• Rozwiązanie musi identyfikować aplikacje niezależnie od wykorzystywanego

portu, protokołu, szyfrowania.

• Rozwiązanie musi rozpoznawać przynajmniej 2000 aplikacji.

• Rozwiązanie musi umożliwiać blokowanie:

• aplikacji, które pozwalają na transfer plików (np. P2P)

• komunikatorów internetowych, przynajmniej Skype, Gadu-gadu

•

15

•

•

•

proxy uruchamianych poprzez przeglądarki internetowe

streaming media (radio internetowe, Youtube, Vimeo)

Rozwiązanie musi umożliwiać szczegółową kontrolę dostępu do Facebooka,

przynajmniej na poziomie zamieszczania postów, chatu, uruchamiania

aplikacji, uruchamiania gier, upload plików graficznych i wideo

Moduł IPS:

• Rozwiązanie musi posiadać bazę minimum 3000 sygnatur.

• Rozwiązanie musi umożliwiać tworzenie własnych sygnatur IPS.

• Rozwiązanie musi automatycznie pobierać aktualizacje.

• Rozwiązanie musi umożliwiać wyłączenie/włączenie poszczególnych

kategorii/sygnatur w celu zredukowania opóźnień w przesyłaniu pakietów.

• Rozwiązanie musi generować alerty w przypadku prób ataków.

VPN:

• Rozwiązanie musi wspierać połączenia VPN: IPsec (Net-to-Net, Host-to-Host,

Client-to-site), L2TP i PPTP

• Rozwiązanie musi wspierać następujące algorytmy: DES, 3DES, AES

• Rozwiązanie musi wspierać lokalne i zewnętrzne centra certyfikacji

• Rozwiązanie musi obsługiwać ogólnodostępnych klientów IPSec VPN

• Rozwiązanie musi zapewniać wbudowany moduł SSL VPN

• Rozwiązanie musi oferować możliwość skanowania antywirusowego i

antyspamowego tuneli VPN (IPsec/L2TP/PPTP)

• Rozwiązanie musi oferować VPN failover

Zarządzanie:

• Rozwiązanie musi umożliwiać tworzenie kont administracyjnych o różnych

uprawnieniach

• Rozwiązanie musi umożliwiać automatyczne wylogowanie administratora po

określonym czasie bezczynności

• Rozwiązanie musi umożliwiać definiowanie polityk hasłowych dla

administratorów

• Dostarczony system musi wspierać zarządzanie poprzez bezpieczny kanał

komunikacji: HTTPS, SSH i konsolę

16

•

•

Rozwiązanie musi wspierać SNMP v1, v2 i v3

Rozwiązanie musi umożliwiać monitorowanie w czasie rzeczywistym stanu

urządzenia (użycie CPU, RAM, obciążenie interfejsów sieciowych)

• Rozwiązanie musi umożliwiać przechowywanie przynajmniej dwóch wersji

firmware

• Rozwiązanie musi umożliwiać automatyczne wykonywanie kopii zapasowej

konfiguracji systemu.

Logowanie oraz raportowanie:

• System musi umożliwiać składowanie oraz archiwizację logów

• System musi gromadzić informacje o zdarzeniach dotyczących protokołów

Web, FTP, IM, VPN, SSL VPN, wykorzystywanych aplikacjach sieciowych,

wykrytych: atakach sieciowych, wirusach, zablokowanych aplikacjach

sieciowych oraz musi powiązać je z nazwami użytkowników

• System musi zapewniać monitoring ryzyka związanego z działaniem aplikacji

sieciowych uruchamianych przez użytkowników

• System musi zapewniać przeglądanie archiwalnych logów przy zastosowaniu

funkcji filtrujących

• System musi zapewniać generowanie raportów na zgodność z normami:

HIPAA, SOX, PCI

• System musi zapewniać eksport raportów do plików PDF

• System musi zapewniać eksport zgromadzonych logów do zewnętrznych

systemów składowania danych (długoterminowe przechowywanie danych)

• Rozwiązanie musi umożliwiać wysyłanie raportów na pocztę elektroniczną

• Rozwiązanie musi generować raporty na zgodność z normami: SOX, HIPAA,

PCI, FISMA i GLBA

• Rozwiązanie musi generować raporty w PDF i Excel

• Rozwiązanie musi wspierać wiele serwerów syslog (przynajmniej 3)

• Rozwiązanie musi umożliwiać zbieranie logów z urządzeń UTM, proxy i innych

zgodnych z syslog

• System musi zapewniać podgląd wykorzystania łącza internetowego w ujęciu

dziennym, tygodniowym, miesięcznym lub rocznym dla wszystkich lub

17

indywidualnego łącza

System musi zapewniać podgląd w czasie rzeczywistym wykorzystania łącza i

ilości wysyłanych danych w oparciu o użytkownika/adres IP lub aplikację

• Producent musi posiadać następujące certyfikaty : ICSA lub EAL4 – dla

funkcjonalności Firewall.

• Producent musi posiadać następujące certyfikaty : West Coast Labs

Checkmark dla funkcji: IPS, antywirus, antyspam, filtrowanie treści,

• Producent musi posiadać następujące certyfikaty: ICSA Labs dla funkcji:

wysoka dostępność (HA).

Subskrypcja oraz gwarancja:

• Oferta musi zawierać subskrypcje dla wszystkich wymaganych modułów na

okres nie krótszy niż 36 miesięcy

• Gwarancja producenta min. 36 miesięcy

Wykonawca dokona konfiguracji routera pod kątem prawidłowego zarządzania siecią

w szkolnej pracowni (konfiguracja serwerów DNS, DHCP) oraz filtrowania treści

internetowych w celu blokowania treści nieodpowiednich.

Oprogramowanie do grafiki wektorowej o parametrach nie gorszych niż:

Polska wersja językowa

Dołączony do programu podręcznik użytkownika w formie elektronicznej w

języku polskim

Udostępnia obszary robocze z możliwością ich dostosowania, oraz posiada

gotowe obszary robocze podobne do używanych w programach Adobe

Illustrator lub Adobe Photoshop .

Posiada możliwość definicji własnego obszaru roboczego wraz z możliwością

jego zapisania

Program musi zawierać w pakiecie moduł do obróbki grafiki wektorowej,

bitmapowej oraz przechwytywania zrzutów ekranu

Wymagania dot. Modułu grafiki bitmapowej:

Współpraca z plikami typu: AI, AVI, BMP, CAL, CDR, CDX, CGM, CMX, CPT,

CPX, DES, DWG, DFX, EMF, FMV, FPX, JP2, JPG, MAC, PLX, GIF, ANIMOWANY

GIF, PIC, PCT, PNG, PP4, PP5, PPF, POSTSCRIPT (IPS, EPS, PRN), PSD, PSP,

•

14

Oprogramowanie

do grafiki

wektorowej

25 licencji

Producent oraz model

…………………………………….

18

RAW, RIFF, TGA, FIF, WMF, WPG, WI.

Możliwość eksportu do formatu PDF

Możliwość osadzania, i wykrywania znaków wodnych

Praca z warstwami, obiektami, kanałami

Narzędzia do edycji „bitmapy” tj.: wskazywanie obiektów, maska

obiekt(u)/ów, kadrowanie, powiększenie, pipeta, gumka, tekst, usuwanie

„czerwonych oczu”, wypełnianie, malowanie, efekty cienia, „kawałkowanie”

obrazu

Narzędzie eksport bitmapy do formatu PDF i na potrzeby Internetu

Konwersję bitmap do trybów: 1 bit, 8 bitów, 16 bitów, 24 bity, 32 bity, 48

bitów

Musi zapewniać możliwość ręcznego ustawienia następujących parametrów

edytowanej bitmapy:

o kontrast

o histogram

o równoważenie tonalne

o barwa – nasycenie - jasność

o jaskrawość – kontrast – intensywność

o Gamma

o balans, barwa, odcień koloru

Posiada gotowe efekty graficzne typu: szum, rozmycie, wyostrzanie,

Musi posiadać obsługę plików typu RAW z cyfrowego aparatu fotograficznego

Wymagani dot. Modułu grafiki wektorowej:

• Kontrola i edycja warstw niezależnie dla każdej strony

• Wstawianie tabel, dynamiczny podgląd tekstu

• Grupowanie, rozmieszczanie, skalowanie obiektów

• Współpracę z plikami typu: AI, BMP, CAL, CLK, CDR, CDX, CGM, CMX, CPT,

CPX, CSL, DES, DOC, DOCX, DSF, DRW, DST, MGX, DWG, DXF, EMF, FH, FMV,

FPX, GIF, ANIMOWANY GIF, JP2, JPG, MAC, PCX, PDF, PIC, PCT, PLT, PNG, PP4,

PP5, PPF, PPT, POSTSCRIPT, PSD, PSP, PUB, RAW, RIFF, RTF, SVG, SVGZ, TGA,

TIF, TXT, WB, WQ, WK, WMF, WP4, WP5, WPD, WPG, WSD, WI, XLS.

19

•

•

•

15

16

Oprogramowanie

dydaktyczne

Oprogramowanie

dydaktyczne

Musi umożliwiać export pliku do formatu PDF,

Sprawdzanie pisowni w tekście w oparciu o wbudowany słownik,

Musi posiadać elementy interfejsu służące do:

o formatowania tekstu

o zaznaczania obiektów

o kadrowania

o nadawani kształtu obiektom

o powiększania obszaru roboczego

o kreślenia wieloboków

o wypełniania kolorem obiektów

o metamorfozy obiektów (np.: cień, zniekształcenie, głębia,

przeźroczystość, obrys)

• Posiada gotowe efekty graficzne typu: obrys, obwiednia, głębia, faza,

soczewka, metamorfoza

• Zapis i wykonywanie operacji przy pomocy makropolecenia

Licencja edukacyjna, dożywotnia

Multimedialny program komputerowy do nauki podstaw informatyki z zakresu

algorytmiki o parametrach nie gorszych niż:

umożliwienie uczniowi samodzielnego tworzenia rysunków przy

wykorzystaniu żółwia sterowanego odpowiednimi komendami - krokami

algorytmicznymi.

śledzenie sposobu wykonania rysunków w perspektywie przestrzennej.

budowanie konkretnych algorytmów w postaci schematów blokowych

składanych z używanych uprzednio symboli graficznych umieszczonych w

klockach oraz wykonywanie tych algorytmów. Program pozwala je także

sprawdzać i dokonywać ich optymalizacji.

dołączony jest obszerny materiał dydaktyczny z gotowymi scenariuszami

wielu atrakcyjnych lekcji.

licencja na 15 stanowisk

Multimedialny program do uczenia szybkiego i bezwzrokowego pisania na

klawiaturze komputera. Główne funkcje programu to:

2 licencje

Producent oraz model

…………………………………….

24 licencje

Producent oraz model

20

17

18

Oprogramowanie

dydaktyczne

Stanowisko

nauczyciela komputer

systematyczna nauka przy pomocy gier zamiast nudnych ćwiczeń;

poezja "mankamętowa" napisana specjalnie na potrzeby oprogramowania;

kilka różnych scenariuszy kursu w zależności od potrzeb, czasu i stopnia

zaawansowania;

możliwość korzystania z gotowych kursów lub nauki samodzielnej.

Multimedialny program do nauki obiektowego programowania. Obiektowe

środowisko do nauki programowania w języku Logo, pozwalające między innymi

poznać zasady programowania sterowanego zdarzeniami.

Licencja szkolna pozwalająca na zainstalowanie programu na dowolnej liczbie

komputerów w szkole.

Tablet konwertowalny do laptopa o parametrach nie mniejszych niż:

• Ekran dotykowy o przekątnej min. 12”; rozdzielczość min. WQXGA, proporcje

3:2; ekran kompatybilny z dołączonym w zestawie cyfrowym piórem; min. 10

punktów dotykowych

• Procesor 64 bitowy min. 2 rdzeniowy, 4 wątkowy o zegarze min. 2,4GHz oraz

wydajności w teście Passmark min. 4250pkt

• Pamięć RAM min. 8GB

• Wbudowany dysk twardy o pojemności min. 250GB w technologii SSD NVMe

lub równoważnej

• Wbudowane złącza min.: 1x USB 3.0, min. 1x mini Display Port, slot kart SD,

gniazdko słuchawkowe mini jack 3,5mm, port stacji dokującej (nie może

wykorzystywać portu USB)

• Wbudowana bateria litowo-jonowa

• Wbudowane dwa aparaty (przedni oraz tylny) o rozdzielczościach

odpowiednio min. 5 Mpix oraz 8 Mpix

• Wbudowana karta sieci bezprzewodowej 802.11ac, wbudowany Bluetooth w

wersji min. 4.0

• Możliwość autoryzacji użytkownika za pomocą wbudowanych mechanizmów

wykorzystujących biometrię, wsparcie dla technologii TPM

• Wbudowane min. dwa mikrofony stereofoniczne z funkcją redukcji szumów

• Wbudowane min. dwa głośniki

…………………………………….

1 licencja

Producent oraz model

…………………………………….

1 szt

Producent oraz model

…………………………………….

21

•

19

20

Stanowisko

nauczyciela – stacja

dokująca

Stanowisko

nauczyciela peryferia

W zestawie min.: aktywne pióro cyfrowe wykrywające min 1024 poziomy

nacisku, wyposażone w min. 2 przyciski z możliwością programowania

funkcji; klawiatura dedykowana do urządzenia podłączana za pomocą

dedykowanego portu; zasilacz

• Wymiary nie przekraczające max: 295 mm x 205 mm x 9mm

• Waga urządzenia nie większa niż 0,8kg

• Gwarancja producenta min. 36 miesiące door to door

• System operacyjny 64 bitowy, umożliwiający podłączenie do domeny Active

Directory, w pełni kompatybilny z zaoferowanym sprzętem

Stacja dokująca dedykowana do urządzenia hybrydowego dla nauczyciela o

parametrach nie gorszych niż:

• Wbudowane porty wideo min. 2 x mini display port

• Wbudowane portu USB min. 4 x USB 3.0

• Wbudowany port gigabit Ethernet

• Wbudowany port audio

• Zasilanie z zewnętrznego zasilacza

• Kompatybilność z urządzeniem nauczyciela z pkt. 18

• Gwarancja producenta min. 36 miesiące door to door

Klawiatura o parametrach nie gorszych niż:

• Układ klawiszy QWERTY

• Podłączenie do komputera za pomocą portu USB

• Długość kabla min. 1,4m

• Klawiatura wyposażona w kanaliki odprowadzające ciecz

1 szt

Producent oraz model

…………………………………….

1 komplet

Producent oraz model

…………………………………….

Mysz przewodowa o parametrach nie gorszych niż:

• Sensor laserowy

• Podłączenie do komputera za pomocą portu USB

• Obsługa rozdzielczości 1000dpi

21

Stanowisko

Gwarancja producenta min. 36 m-cy

Monitor o parametrach nie gorszych niż:

1 szt

Producent oraz model

22

nauczyciela monitor

22

Wdrożenie sieci

elektrycznej i LAN

•

•

•

•

•

Przekątna ekranu min. 24”

Rozdzielczość natywna min. 1920x1080

Jasność min. 250 cd/m2

Kontrast statyczny min. 1000:1 oraz dynamiczny min. 12000000:1

Kąty widzenia (lewo/prawo; góra/dół) (wsp. kontr.>=10) min. 170 / 160

stopni

• Wbudowane głośniki min. 2x1W

• Wbudowane złącza wejściowe min. VGA, DVI, HDMI

• Złącze VESA 100x100m

• Waga nie większa niż 4,4kg

• Wbudowana technologia zapobiegająca migotaniu obrazu

• OSD monitora w języku polskim

Gwarancja producenta min. 36 miesięcy

Wykonanie kompletnej instalacji elektrycznej wraz z pomiarami zabezpieczenia.

Wymiary Sali to 9,20m x 6,30m, przyłącz sieciowy 3P znajduję się w tej samej

Sali na krótszej ścianie.

Wyłącznik nadprądowy o prądzie znamionowym 16A, typu C, Icn=6 kA, temp.

pracy: -25 do 60 oC, wytrzymałość elektryczna 4000 cykli, napięcie izolacji

500V, -- 2 szt

Wyłącznik nadprądowy o prądzie znamionowym 10A, typu C, Icn=6kA, temp.

pracy: -25 do 60 oC, strata mocy – 1,6W, wytrzymałość elektryczna 4000

cykli – 2 szt

Wyłącznik różnicowo-prądowy o prądzie znamionowym 40A, 4P, w klasie A,

prąd różnicowy 30mA, napięcie udarowe 4kV, temp. pracy: -25 do 40 oC,

strata mocy 6.5W – 1 szt

Modułowy rozłącznik izolacyjny 3P, prąd znamionowy 40A, napięcie udarowe

6kV, temp. pracy: -20 do 50 oC, -- 1 szt

Lampka sygnalizacyjna(czerwona, zielona, pomarańczowa) LED, napięcie

udarowe 4kV, temp. pracy: -20 do 50 oC, -- 1 szt

Rozdzielnica natynkowa – umożliwiająca zamocowanie wszystkich

niezbędnych urządzeń elektrycznych, kolor – biały, drzwi – przeźroczyste

…………………………………….

1 komplet

Producent oraz model

…………………………………….

23

przyciemnione, wbudowane zaciski dla torów N oraz PE – 1 szt

Rozprowadzenie sieci elektrycznej oraz sieci internetowej przy użyciu kanału

PVC o szerokości min. 100x70 z wewnętrzną przegrodą. Gniazda prądowe

oraz RJ45 powinny być dostosowane do dedykowanego montażu w kanale.

Przewody prądowe min: YDY 2,5mm2, przewody sieciowe min: STP cat.5e.

W ramach budowy sieci LAN Wykonawca dostarczy oraz zainstaluje

wewnątrz Sali komputerowej i skonfiguruje punkt dostępowy o parametrach

minimalnych: 2 porty Ethernet LAN (RJ-45) 10/100/1000 Mbit/s Moc

nadawania: 2,4 GHz: 22dBm, 5 GHz: 22dBm Zasięg wewnątrz budynku: 122m

Port USB 2.0 3x zintegrowane dwuzakresowe anteny o zysku 3dBi każda

Standardy Wi-Fi: 802.11 a/b/g/n/ac Szyfrowanie: AES,TKIP,WEP,WPA,WPA2

Zużycie prądu nie większe niż 9W Zasilanie poprzez PoE (48V), dołączony

zasilacz PoE 48V 0.5A Dołączone w zestawie mocowanie naścienne/sufitowe

Temperatura pracy: -10°C to 70°C Zaawansowane zarządzanie ruchem: VLAN:

8021Q, QoS: WLAN prioritization, WMM: Voice, video, best effort, and

background Jednocześnie podłączeni klienci min. 200

Oprogramowanie antywirusowe o parametrach nie gorszych niż:

Wymagania ogólne:

Proponowane rozwiązanie powinno pochodzić od jednego producenta i

zapewniać minimalnie ochronę antyspamową i antywirusową serwera

pocztowego, oraz ochronę antywirusową stacji roboczych oraz kontrolę i

ochronę dostępu do stron internetowych.

W ramach jednej licencji producent zaoferuje co najmniej:

o Zaawansowaną ochronę antywirusową dla serwerów i stacji

roboczych dla różnorodnych platform i systemów operacyjnych

o Zaawansowaną ochronę antywirusową i antyspamową serwerów

pocztowych typu MS Exchange

o Nieograniczoną liczbę aktualizacji do nowszych wersji

oprogramowania w czasie ważności wykupionej licencji

Producent gwarantuje w ramach jednej licencji min.:

o Ochronę antywirusową dla Windows, Mac, Linux z jednej centralnie

23

Antywirus

30 licencji

Producent oraz model

…………………………………….

24

zarządzanej konsoli

Ochronę antywirusową macierzy, min.: NetApp, EMC, Oracle/Sun,

ICAP-compliant

o Spójne polityki Data Leakage Prevention (DLP) na wszystkich

zainstalowanych stacjach

o Anti-malware, HIPS, kontrolę urządzeń i aplikacji, filtrowanie web

oraz DLP zawarte w jednym agencie zarządzane z jednej konsoli

o Jeden silnik anty-wirusowy dla wszystkich platform systemowych,

systemów operacyjnych, desktopów, serwerów Exchange i poczty

o Całodobową analizę zagrożeń ze stron internetowych, spamu,

dostępnych aplikacji, dostosowanie detekcji, polityk w produktach

o Całodobową możliwość skanowania

o Całodobowe (24- godz.) wsparcie techniczne na czas trwania

abonamentu licencji

Wybrany producent musi posiadać laboratoria pracujące elastycznie na

różnych kontynentach, które natychmiast reagują na zagrożenia,

przeprowadzają testy, a następnie publikują aktualizacje globalnie z dowolnej

lokalizacji.

Laboratorium producenta powinno jednocześnie opracowywać sygnatury dla

spamu, wirusów, i zagrożeń internetowych.

Laboratoria producenta muszą wykrywać nie tylko zagrożenia ale również

podatności systemów, aplikacje które zawierają malware, strony

internetowe, która zawierają malware lub niewłaściwe treści oraz spam, a

także posiadać informacje o serwerach należących do sieci botnet.

Wszystkie produkty muszą mieć możliwość ciągłego połączenia z chmurą

producenta, tak by ochrona byłą dostarczana na bieżąco, wtedy gdy jest

potrzebna

Pomoc techniczna musi być świadczona przez 24 godziny na dobę, 7 dni w

tygodniu przez cały rok przez wykwalifikowanych inżynierów pod jednym

ogólnodostępnym numerem telefonu. Koszt pomocy technicznej musi być

wliczony w standardową licencję.

o

25

Pomoc techniczna producenta musi posiadać certyfikację SCP – service,

capability & performance

Wybrane rozwiązanie musi automatyzować usuwanie rezydujących

produktów antywirusowych w trakcie nowej instalacji w celu

zminimalizowania czasu w jakim komputery są niechronione. Lista tych

produktów jest dostarczana przez producenta. Ponadto, produkt musi mieć

możliwość skonfigurowania programów firm trzecich, które mają zostać

zdeinstalowane

Rozwiązanie musi być rozwiązaniem korporacyjnym, gwarantując przez to

najwyższą jakość usług dla swoich klientów

Wymagania dotyczące rozwiązania antywirusowego:

Pełna ochrona przed wirusami, trojanami, robakami i innymi zagrożeniami.

Wykrywanie i usuwanie niebezpiecznych aplikacji typu adware, spyware,

dialer, phishing, narzędzi hakerskich, backdoor, itp.

Wbudowana technologia do ochrony przed rootkitami oraz dodatkowe

dedykowane narzędzie do usuwania zagrożeń typu rootkit.

Skanowanie w czasie rzeczywistym otwieranych, zapisywanych i

wykonywanych plików.

Możliwość skanowania całego dysku i pamięci komputera, wybranych

katalogów lub pojedynczych plików „na żądanie” lub według harmonogramu.

Skanowanie „na żądanie” pojedynczych plików lub katalogów przy pomocy

skrótu w menu kontekstowym.

Możliwość skanowania dysków sieciowych i dysków przenośnych.

Możliwość zdefiniowania skanowania z niskim priorytetem.

Skanowanie plików spakowanych i skompresowanych o co najmniej

następujących formatach: arj, bzip2, cmz, gzip, binhex, MS cab, IS cab, lha,

MacBinary, rar, stuffit, tar, TNEF, UUE, ASPack, FSG, PECompact, UPX z

rekurencją do co najmniej 16 poziomów (ustawienie domyślne) i z

możliwością skonfigurowania 99 poziomów.

Oprogramowanie musi posiadać własną wbudowaną technologię

umożliwiającą wykrywanie typów plików w oparciu o metody inne niż

26

rozszerzenie pliku.

Skanowanie całego ruchu http niepochodzącego z przeglądarek w celu

wykrycia i zablokowania ruchu generowanego przez malware do serwerów

znajdujących w sieciach typu botnet

Klient antywirusowy musi posiadać zintegrowane i wykorzystywać niżej

wymienione technologie do ochrony antywirusowej dla wszystkich systemów

operacyjnych:

o Silnik skanujący i wykrywający wirusy, spyware i adware, podejrzane

pliki I zachowania, rootkity i potencjalnie niechciane aplikacje

o Technologie wykrywania rodzin wirusów zanim sygnatury na nie

będą dostępne

o HIPS który wykrywa podejrzane zachowane i nieznany malware przed

wykonaniem kodu (ang. pre-execution)

o Sygnatury aktualizowane kilka razy dziennie

o Skanowanie antywirusowe wszystkich plików w czasie dostępu do

nich, także w trakcie procesu uruchamiania system operacyjnego z

zaimplementowaną listą procesów typu “white” w celu poprawy

wydajności

o Skanowanie wszystkich plików na dysku w oparciu o harmonogram

o Automatyczne usuwanie zagrożeń poprzez usuwanie wykrytego

malware’u I potencjalnie niechcianych aplikacji w bezpieczny dla

systemu sposób

o Możliwość definiowania wyjątków i wyłączania ze skanowania

wskazanych plików lub folderów

o HIPS typu run-time który wykrywa oznaki aktywnego malware’u i

umożliwia wykrywanie nowego, nieznanego malware’u (dla

systemów operacyjnych z rodziny Windows)

o Ochrona w czasie rzeczywistym za pomocą stałego połączenia do baz

danych zagrożeń znajdujących się w laboratoriach producenta (dla

systemów operacyjnych z rodziny Windows)

o Ochrona internetowa która gwarantuje ochronę przeglądarek

27

Internet Explorer, Firefox, Chrome, Opera i Safari poprzez

blokowanie dostępu do stron które zawierają malware w kodzie oraz

poprzez skanowanie pobieranych treści zanim zostaną uruchomione

(dla systemów operacyjnych z rodziny Windows)

Możliwość zabezpieczenia konfiguracji programu hasłem w taki sposób, aby

użytkownik korzystający z komputera przy próbie dostępu do konfiguracji był

proszony o podanie hasła.

Możliwość zabezpieczenia programu przed deinstalacją przez niepowołaną

osobę nawet w sytuacji, gdy posiada ona prawa lokalnego lub domenowego

administratora. Przy próbie deinstalacji program musi pytać o hasło.

Producent rozwiązania musi zapewnić interfejs graficzny dla systemu

Windows do zarządzania systemem antywirusowym, nie jest dopuszczane

zarządzanie poprzez konsolę webową. Konsola zarządzająca musi wspierać

automatyczną instalację klientów OS Windows i zarządzanie nimi z

wykorzystaniem istniejącej infrastruktury AD (pełna synchronizacja), ponadto

musi umożliwiać zarządzanie następującymi platformami jednocześnie (z

jednej konsoli): Windows, Mac OS X, Linux, Solaris, HP-UX, AIX

Producent dostarczy dodatkowe narzędzie które pozwoli na tworzenie

paczek instalacyjnych z definiowanymi ustawieniami w formacie .exe które

następnie mogą być dystrybuowane za pomocą narzędzi takich jak polityki

GPO, skrypty lub inne narzędzia. Ponadto, musi istnieć możliwość

wbudowywania klienta w obrazy wirtualne a w szczególności w tzw. gold

image.

GUI służące do zarządzania musi umożliwiać konfigurowanie poziomów

zdarzeń definiowanych jako krytyczny lub ostrzeżenie, i umożliwiać

automatyczne informowanie poprzez email o ich przekroczeniu.

Konsola zarządzająca musi posiadać wbudowane filtry do wyświetlania

określonych zdarzeń i komputerów z nimi powiązanych, w tym co najmniej

komputery posiadające ostrzeżenia dotyczące wirusów oraz komputery

których polityki różnią się od zadanych. Ponadto musi istnieć możliwość

sortowania widoku tych komputerów np. po adresach IP.

28

Dla wszystkich komputerów wyświetlanych w widoku konsoli muszą być

dostępne co najmniej następujące akcje z poziomu menu kontekstowego:

instalacja klienta, wymuszenie: aktualizacji, skanowania całego systemu,

usunięcia malware’u, usunięcia ostrzeżeń, wymuszenie aktualizacji polityk,

przeniesienia komputera do innej grupy lub jego usunięcie.

Konsola zarządzająca musi umożliwiać definiowanie wielu polityk i ich

aktualizację dla grup komputerów z nich korzystających w czasie

rzeczywistym. Polityki są dziedziczone.

Konsola zarządzająca musi posiadać możliwość definiowania ról dla

administratorów. Podstawowe role muszą być pre-definiowane przez

producenta, ale musi istnieć możliwość konfigurowania nowych. Role są

przypisane do Windows users lub Windows groups. Ponadto musi istnieć

możliwość definiowania lokalnych administratorów posiadających prawa

zarządzania tylko dla wybranej grupy komputerów.

GUI musi posiadać wbudowane raporty dostępne w postaci list lub

wykresów. Do generowania raportów wykorzystywane są dane z bazy

danych. Wszystkie raporty mogą być generowane manualnie lub mogą być

generowane automatycznie wg harmonogramu i wysyłane automatycznie w

wiadomości email z formacie PDF, HTML, Microsoft Word, Microsoft Excel,

RTF, CSV lub XML.

Rozwiązanie powinno umożliwiać tworzenie lokalnych logów na stacjach z

oprogramowaniem klienckim

Oprogramowanie musi umożliwiać ochronę antywirusową dla systemów

min.:

o Novell Open Enterprise Server 11 (SP1)

o Red Hat Enterprise Linux 5 - Server, Advanced Platform

o Red Hat Enterprise Linux 6 - Server

o Red Hat Enterprise Linux 7 - Server (SAV 9.7.0)

o CentOS 5.8+

o CentOS 6.2+

o CentOS 7 (SAV 9.7.0)

29

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

o

Oracle Linux 6.2+

Oracle Linux 7+ (SAV 9.7.0 )

SUSE Linux Enterprise Server 10 (do SP3)

SUSE Linux Enterprise Desktop 10 (do SP3)

SUSE Linux Enterprise Server 11

SUSE Linux Enterprise Server 12

Ubuntu LTS Desktop/Server 12.04 / 14.04 (wersja 9.6.1+)

Ubuntu LTS Desktop/Server 16.04 od SAV Linux 9.12+ lub Talpa

1.21.5+

Windows 10

Windows 8, / 8.1

Windows 7 włącznie z trybem XP

Windows Vista

Windows Server 2012 R2

Windows Server 2012 R2 włącznie z Core

Windows Server 2012 włącznie z Core

Windows SBS 2011

Windows Server 2008 R2 włącznie z Core

Windows Server 2008 włącznie z Core

Windows XP Home SP2 i wyżej

Windows XP Pro SP2 I wyżej

Windows Server 2003

Windows Server 2003 R2

Windows Netbooks

Windows XPe SP2 i wyżej

Windows Embedded Standard

WePOS SP2

Mac OS X 10.8/10.9/10.10/10.11

A także dla w/w systemów instalowanych na platformach

wirtualizacyjnych VMware vSphere / ESX, VMware Worktation,

Microsoft Hyper-V Server, Citrix XenServer

30

Klient firewall musi być dostępny dla następujących systemów operacyjnych:

o Windows 10

o Windows 8 / 8.1

o Windows 7

o Windows Vista

o Windows XP Home SP1a i wyżej

o Windows XP Pro SP1a I wyżej

Wybrane rozwiązanie musi zapewniać ochronę przed uruchomieniem

plików/programów w celu ochrony przed nieznanymi zagrożeniami (zero day)

aby nie dopuścić do infekcji złośliwym kodem stacji klienckich

Rozwiązanie musi zapewniać ochronę typu IPS wraz z ochroną przed atakami

typu przepełnienie buforu (ang. buffer overflow) bez konieczności

aktualizowania sygnatur lub tworzenia specyficznych ról przed nowymi

zagrożeniami

Rozwiązanie musi posiadać możliwość wykrywania zainfekowanych stron

www wraz z ochroną typu „Live filtering” w przypadku nieznanych stron

www/ nowego malware’u na stronie

Rozwiązanie musi posiadać możliwość manualnego lub automatycznego

wysyłania próbek oprogramowania typu malware bezpośrednio do

laboratorium producenta

Rozwiązania musi posiadać możliwość centralnego pobierania aktualizacji

sygnatur i nowszych wersji oprogramowania, a następnie możliwość

udostępniania ich poprzez SMB, CIFS lub serwer http (IIS, Apache). Ponadto

element odpowiedzialny za centralne pobieranie aktualizacji, musi mieć

możliwość aktualizowanie samego siebie.

Rozwiązanie musi umożliwiać wybór wersji produktu jaka ma być używana, w

tym wersja aktualna, wersja N-1 miesiąc i wersja N-2 miesiące

W przypadku braku dostępu do lokalnego serwera aktualizacji

oprogramowanie musi umożliwiać pobieranie aktualizacji bezpośrednio z

serwera producenta znajdującego się w Internecie

Klient ma możliwość skonfigurowania pasma jakie będzie wykorzystywane do

31

pobierania aktualizacji.

Rozwiązanie musi umożliwiać administratorowi blokowanie zewnętrznych

nośników danych podłączanych do stacji, w tym przynajmniej: pamięci

masowych, optycznych pamięci masowych, aparatów fotograficznych z

kartami pamięci, urządzeń Bluetooth lub wykorzystujących podczerwień,

modemów, szyfrowanych sprzętowo urządzeń przenośnych.

Aplikacja ma umożliwiać administratorowi systemu nadanie uprawnień dla

podłączanych urządzeń, w tym co najmniej: dostępu w trybie do odczytu,

pełnego dostępu, braku dostępu do podłączanego urządzenia.

Funkcja blokowania nośników wymiennych ma umożliwiać użytkownikowi

tworzenie reguł dla podłączanych urządzeń minimum w oparciu o typ

urządzenia, numer seryjny urządzenia, model.

Rozwiązanie musi posiadać zintegrowany firewall, który umożliwia

skonfigurowanie co najmniej dwóch polityk: dla stacji znajdujących się w sieci

wewnętrznej oraz dla stacji znajdujących się poza tą siecią i odpowiednio

stosować te polityki w zależności od obecnej lokalizacji komputera

Komunikacja pomiędzy konsolą zarządzającą a klientami końcowymi musi być

szyfrowana z siłą co najmniej 2048 bitów w oparciu o certyfikaty. Porty TCP

wykorzystywane do komunikacji muszą być konfigurowalne.

Licencje muszą zawierać w jednej cenie licencje dla pracowników do użytku

domowego w takiej samej ilości jak zamówienie

Moduł do ochrony utraty danych (DLP) musi być prosty w użyciu z

predefiniowanymi listami zawartości, które są dostarczone, aktualizowane i

utrzymywane przez producenta, ale mogą być również tworzone przez

administratora ręcznie jedynie z użyciem języka PERL5

Kontrola danych może również odbywać się za pomocą kontroli typu plików

opuszczających komputery z zainstalowanym klientem. Producent

zaimplementował własne narzędzia gwarantujące rozpoznawanie typów

plików w oparciu o inną charakterystykę niż tylko rozszerzenie plików.

Rozwiązanie musi oferować moduł zintegrowany z klientem antywirusowym

32

do blokowania wskazanych przez administratora aplikacji. Lista aplikacji jest

dostarczana i aktualizowana ze standardowymi aktualizacjami bezpośrednio

przez producenta i musi zawierać co najmniej 800 pogrupowanych wg

kategorii aplikacji w tym co najmniej komunikatory gadu-gadu i Skype. Nowe

aplikacje mogą być dodawane tylko przez producenta na prośbę użytkownika

oprogramowania.

Rozwiązanie musi zapewniać automatyczne aktualizacje klientów aby

zapewnić ochronę przed najnowszymi wersjami niechcianych aplikacji, np.

p2p, grami, paskami narzędzi przeglądarek. Lista kontrolowanych aplikacji

musi być dostarczona, aktualizowana i utrzymywana przez producenta, nie

wymagając od administratora ingerencji.

Wybrane rozwiązanie musi posiadać informacje o najnowszych aktualizacjach

i łatkach do szerokiej gamy aplikacji, minimalnie dla producentów: Microsoft,

Adobe, Apple, Citrix, Mozilla, Novell, RealNetworks, Skype, Sun

Microsystems, VMware, WinZip Computing i pozwalać na audyt wszystkich

stacji roboczy i serwerów.

Program musi mieć możliwość kontroli zainstalowanych aktualizacji systemu

operacyjnego i w przypadku braku jakiejś aktualizacji – poinformować o tym

administratora wraz z listą niezainstalowanych aktualizacji.

Program musi mieć możliwość definiowania typu aktualizacji systemowych, o

braku których będzie informował administratora, w tym przynajmniej:

aktualizacji krytycznych, aktualizacji ważnych, aktualizacji o niskim priorytecie

oraz możliwość dezaktywacji tego mechanizmu.

Moduł do kontroli przeglądanych stron www musi posiadać minimum 13

kategorii, minimalnie hazard, treści seksualne, alkohol, narkotyki, przemoc i

broń na podstawie, których administrator systemu może tworzyć polityki

blokowania, ostrzegania lub zezwalania, ponadto musi mieć możliwość

tworzenia wyjątków.

Raporty z przeglądanych i blokowanych stron internetowych są dostępne

tylko dla wskazanych administratorów poprzez wykorzystanie ról.

Rozwiązanie musi umożliwiać uruchomienie, co najmniej następujących

33

24

Oprogramowanie

do grafiki rastrowej

funkcjonalności z wykorzystaniem jednego agenta:

o Antivirus,

o Host Intrusion Prevention,

o Firewall,

o Application Control,

o Device Control,

o Web Filtering,

o DLP

Nie jest dopuszczalne instalowanie kilku agentów dla osiągniecia powyższej

funkcjonalności. Niektóre funkcjonalności mogą być jednak dostępne tylko na

wybranych systemach operacyjnych.

Administrator systemu decyduje które funkcjonalności mają zostać

uruchomione i na jakich grupach stacji roboczych/serwerów. Minimalna

ochrona podstawowa to ochrona antywirusowa.

Okres trwania subskrypcji na ochronę antywirusową min. 36 miesięcy.

Oprogramowanie do grafiki rastrowej o parametrach nie gorszych niż:

Program musi umożliwiać:

zarządzanie kolekcjami zdjęć,

tworzenie prezentacji,

zaawansowaną edycje wybranych zdjęć,

pokaz slajdów,

konwersję plików do popularnych formatów tj. JPEG, TIFF.

Szczegółowe cechy programu:

odczyt plików RAW,

możliwość obróbki bez strat, tzn. wszystkie oryginalne fotografie pozostają

zachowane, a wszystkie wykonane kroki obróbki zdjęcia można w każdej

chwili cofnąć,

funkcja scalania HDR umożliwiająca scalenie szeregu zdjęć z różnymi

ustawieniami ekspozycji w pojedynczy obraz HDR,

25 licencji

Producent oraz model

…………………………………….

34

25

Monitor

interaktywny

funkcja rozpoznawania twarzy,

zaawansowane zmiany w zakresie ekspozycji zdjęcia tzn. zmiany kontrastu,

korekcja nasycenie kolorów, wydobywamy szczegóły z niedoświetlonych i

nadmiernie naświetlonych obszarów zdjęcia, zmiana temperatury zdjęcia,

zmiana ekspozycji, zmiana kontrastu lokalnego,

korekcja krzywej tonalnej,

korekcja poszczególnych barw zdjęcia (niebieskości, zieleni, żółci itp.), zmiana

nasycenia i jasności,

możliwość zmiany odcieni lub możliwość profilowania barwy jasnych oraz

ciemniejszych partii zdjęcia,

wyostrzenie fotografii oraz korekcja szumów,

korekta wady optycznej obiektywu, możliwość korekty dystorsji oraz

niwelacja winiety zauważalnej na zdjęciu,

dodawanie efektu ziarna lub winiety,

implementacja różnych profili kolorystycznych,

dokonywanie zmian na wybranej części zdjęcia poprzez użycie odpowiednich

filtrów gradientowych i radialnych,

możliwość dokładnego ustalania, które części obrazu zostaną objęte filtrami

gradientowymi lub radialnymi poprzez edycje maski filtrowania (np. edycja

pędzlem lub podobnym narzędziem umożliwiającym usuwanie z części

zdjęcia filtra gradientowego lub radialnego)

możliwość automatycznego kopiowania dokonanych, wybranych zmian na

inne zdjęcia w kolekcji programu,

łączenie wielu obrazów, w tym plików Raw, w celu utworzenia spójnych

panoram,

możliwość szybkiego porównania zdjęcia przed edycją i po edycji,

podświetlanie prześwietlonych i niedoświetlonych obszarów zdjęcia,

usuwanie aberracji chromatycznej,

współpraca z jednym z sys. Windows (7, 8, 8.1).

Monitor interaktywny o parametrach nie gorszych niż:

• Przekątna monitora interaktywnego min. 69” (175,26cm)

1 szt

Producent oraz model

35

•

•

•

•

•

•

•

•

•

•

26

Wizualizer

Rozdzielczość natywna monitora min. 1920x1080

Technologia pozycjonowania: pozycjonowanie w podczerwieni

Min. 10 punktów dotyku

Kontrast min. 4000:1

Jasność min. 300 cd/m2

Czas reakcji matrycy nie większy niż 8ms

Kąty widzenia matrycy min. 178/178 stopni

Żywotność matrycy min. 30000h

Czas reakcji systemu dotykowego nie większy niż 15ms

Matryca monitora zabezpieczona antyrefleksyjnym szkłem hartowanym o

twardości min. 7 w skali Mohsa

• Wbudowane złącza min.: 1x USB 2.0, 1x USB 3.0, 3x HDMI, 3x VGA, 1x VGA

wyjściowe, 3x Audio wejściowe, 1x RJ45, 1x RS232

• Wbudowany w monitor system Android pozwalający na tworzenie adnotacji

na ekranie monitora.

• W zestawie uchwyt do montażu ściennego

• W zestawie oprogramowanie producenta monitora do pracy na zajęciach

lekcyjnych umożliwiające tworzenie adnotacji za pomocą monitora

interaktywnego

• Gwarancja producenta min. 36 miesięcy

Wykonawca dokona instalacji monitora w miejscu wskazanym przez Zamawiającego

oraz doprowadzi niezbędne okablowanie(kabel USB, kabel HDMI) do stanowiska

nauczyciela. Wykonawca przeszkoli pracowników szkoły z zakresu pracy i obsługi

monitora interaktywnego.

Wizualizer przenośny o parametrach nie gorszych niż:

Sensor typu CMOS o efektywnej ilości pikseli min. 5000000 oraz

rozdzielczości efektywnej min. Full HD 1920x1080

Częstotliwość odświeżania min. 30 klatek/sekundę

Wizualizer wyposażony w zoom min. 8x (optyczny) oraz min. 20x (cyfrowy)

Obszar skanowania min. 400 mm x 300 mm

Wbudowany Focus automatyczny oraz ręczny

…………………………………….

1 szt

Producent oraz model

…………………………………….

36

27

Urządzenie

wielofunkcyjne

Wizualizer wyposażony w głowicę typu „gęsia szyja”

Wbudowane oświetlenie LED

Wbudowana pamięć pozwalająca na zapamiętanie min. 70 zdjęć

Możliwość zapisu także na karcie SDHC

Wbudowane wyjścia wideo min.: RCA, HDMI VGA

Wbudowane wejścia wideo min.: HDMI, VGA

Wbudowane wejście oraz wyjście audio Mini jack 3.5 mm

Wbudowane porty komunikacyjne min.: Mini USB, RS232, USB (b)

Waga nie więcej niż 3kg

Pobór mocy przy włączonej lampie nie większy niż 20W

W zestawie min.: zasilacz zewnętrzny, instrukcja obsługi, pilot,

oprogramowanie, przewody: USB, VGA

Gwarancja producenta min. 36 miesięcy

Kolorowe urządzenie wielofunkcyjne A4 o parametrach nie gorszych niż:

• Szybkość drukowania w mono min. 28 str./min

• Szybkość drukowania w kolorze min. 28 str./min

• Czas pierwszego wydruku nie więcej niż 9 sekund

• Rozdzielczość druku min. 1200 x 600 dpi

• Wbudowany dupleks mechaniczny

• Rozdzielczość skanowania 600 x 600 dpi

• Szybkość skanowania do 40 str./min

• Głębia kolorów

min. 24 bity

• Podawanie dokumentów: Automatyczny podajnik dokumentów wraz z

duplexem na 100 arkuszy, skaner płaski

• Skanowanie do formatów min.: TIFF, PDF, XPS, JPEG

• Skanowanie do FTP, SMB, E-mail, pamięci USB

• Czas wykonania pierwszej kopii max. 13 sekund w kolorze oraz 13 sekund w

trybie czarno-białym

• Szybkość kopiowania do 28 str./min w kolorze i mono

• Rozdzielczość kopiowania min. 600 x 600dpi

• Zoom min. zawierający przedział 25-400%

1 szt

Producent oraz model

…………………………………….

37

•

•

•

•

•

•

•

•

•

•

•

•

•

Maksymalna liczba kopii min. 999

Wbudowana pamięć RAM min. 2GB

Wbudowany procesor o zegarze min. 1.2 GHz

Wbudowany dysk twardy o minimalnej pojemności 160GB.

Maksymalne obciążenie do 100 000 stron miesięcznie

Zszywacz zewnętrzny do 20 arkuszy 80g/m2

Wbudowane porty min. Port USB 2.0, Ethernet 10/100/1000 BaseTX

Obsługa technologii sieciowych min. TCP/IPv4&v6, SMTP, POP3, HTTP,

SNMPv1 oraz v3, DHCP, DNS, LPR, Port9100, ARP, FTP, SMB, LDAP

Wsparcie dla systemów operacyjnych min. Windows XP, Vista, 7, 8 (32-bit &

64-bit) / Server 2003 SP2 (32-bit & 64-bit) / Server 2008 (32-bit & 64-bit) /

Server 2008 R2 (64-bit); Mac OS X 10.4 lub nowszy

Oprogramowanie producenta drukarki lub równoważne do monitorowania

wykorzystania urządzenia oraz nakładania ograniczeń posiadające

następujące funkcje: funkcjonować w środowisku Windows; obsługa

drukarek sieciowych (czyli podłączone do sieci Ethernet poprzez wbudowaną

w drukarkę wewnętrzną kartę sieciową); podawać nazwy użytkowników (np.

ich loginy) drukujących poszczególne wydruki; podawać nazwy drukowanych

plików, liczbę stron, datę i godzinę przeprowadzenia danego wydruku;

możliwość wpisania kosztów materiałów eksploatacyjnych, oraz kosztu użycia

zwykłej kartki, folii i nalepek; podawać koszt przeprowadzonego wydruku z

możliwością rozróżnienia wydruków o małym i dużym pokryciu (wymagane

jest rozróżnianie przynajmniej 5 różnych poziomów pokrycia, i przyznawanie

im odpowiednich kosztów); w przypadku nakładania ograniczeń, powinien

umożliwiać blokadę druku kolorowego; możliwość nakładania ograniczeń

ilościowych na liczbę drukowanych stron oraz na koszty wydruku, w ujęciu

dziennym, tygodniowym i miesięcznym.

Podajniki papieru: min. Podajnik 1: 530 arkuszy 80 g/m2; Podajnik

wielofunkcyjny: 100 arkuszy 80 g/m2; Podajnik RADF: 100 arkuszy 80 g/m2;

Odbiornik papieru do 100 arkuszy

Płaski przebieg przy materiałach o dużej gramaturze

38

•

28

29

Zestaw do

wideokonferencji

Dyski pomiarowe z

wbudowanymi

czujnikami

Minimum 36 miesięcy gwarancji producenta drukarki - naprawa w miejscu

instalacji w ciągu 24h od daty zgłoszenia lub sprzęt zastępczy

Zestaw do wideokonferencji dedykowany do edukacji o parametrach nie gorszych

niż:

Wsparcie dla systemów z rodziny MS Windows, Mac OSX oraz Chrome OS

Kompatybilność z USB 2.0 UVC

Kompatybilność z aplikacjami Skype, Google Hangouts, WebEx, Adobe

Connect, youtube

Kamera:

Sensor optyczny o rozdzielczości min. 8MP, 1/3,2” CMOS

Zoom cyfrowy min. 8x

Kąty sensora min. 120 stopni (diagonal) oraz min. 100 stopni (horizontal) przy

rozdzielczości 8MP

Wbudowany mikrofon ze wsparciem dla AEC oraz NR

Obsługa encoderów min.: MJPEG, H.264 AVC, H.264 SVC

Wbudowane porty min. HDMI, stereo mini jack, USB 2.0

Złącze Kensington Lock

Mikrofon bezprzewodowy:

Mikrofon bezprzewodowy o czułości min. -36dB +/- 3dB

SNR 58 dBA @ 1K Hz

Komunikacja bezprzewodowa w paśmie 2,4GHz

Zasilany dwiema bateriami AA

Dysk pomiarowy w formie tabletu o parametrach nie gorszych niż:

Wbudowany system operacyjny typu Android lub równoważny

Procesor min. dwurdzeniowy

Przekątna matrycy min. 7”

Wbudowany slot kart micro SD

Wbudowana łączność bezprzewodowa Wifi

Wbudowany bluetooth

Wbudowane min. dwie kamery (przednia oraz tylna)

1 szt

Producent oraz model

…………………………………….

1 komplet

Producent oraz model

…………………………………….

39

30

Oprogramowanie

edukacyjne do

historii

Wbudowane czujniki min,:

o Czujnik rytmu bicia serca

o Czujnik wilgotności

o Sensor światła

o Sensor UV

o Czujnik ciśnienia

o Czujnik temperatury

o Akcelerometr

Wbudowany mikrofon

Wbudowany moduł GPS

Do tabletu pomiarowego Wykonawca dostarczy także kompletne zestawy edukacyjne

dotyczące nauki o energiach odnawialnych: energii słonecznej i

wiatrowej(podstawowe zagadnienia związane z pozyskiwaniem energii ze źródeł

odnawialnych) oraz nauki fizyki na wszystkich szczeblach edukacji(m.in. ćwiczenia

dotyczące podstawowych praw rządzących ruchem, praw Newtona) wraz z

niezbędnymi do podłączenia i uruchomienia akcesoriami oraz zestawem czujników

niezbędnych do przeprowadzenia ćwiczeń określonych w zestawach.

Program do nauki historii w klasach 1-3 gimnazjum, zawierający min. :

min. 1290 zagadnień

min. 100 filmów i animacji

min. 360 map:

- Mapy miejsc – kilkaset map zaopatrzonych w indeks, legendę oraz opcję

umożliwiającą maksymalne powiększenie każdego fragmentu

1 licencja

Producent oraz model

…………………………………….

- Mapy animowane – kilkadziesiąt map, na których przedstawiono przebieg

różnych historycznych wydarzeń (słynne bitwy, rozwój i upadek imperiów, przebieg

wojen, itp.)

Przeglądarka zdjęć i ilustracji – min. 2900 zdjęć i ilustracji, z których każde można

obejrzeć w maksymalnym powiększeniu

Teksty źródłowe – zbiór min. 190 tekstów umożliwiających analizowanie i

40

31

32

Oprogramowanie

edukacyjne do

biologii

Oprogramowanie

edukacyjne do

chemii

interpretowanie źródeł historycznych oraz pozwalających na dogłębne zrozumienie

tematu

Słowniczek – kilkaset terminów historycznych objaśnionych w sposób ułatwiający ich

prawidłowe zrozumienie

Zestaw opatrzonych ilustracjami biogramów słynnych postaci historycznych

Wykaz najważniejszych wiadomości, które należy zapamiętać z danej lekcji

Program do nauki biologii w klasach 1-3 gimnazjum, zawierający min. :

min. 1000 zagadnień

min. 940 ćwiczenia

min. 290filmów i animacji

min. 280 nagrań

min. 1100 zdjęć i ilustracji zebranych w przeglądarce multimedialnej

min. 4500 zdjęć i innych ilustracji

min. 2400 multimedialnych stron

Biogramy - zestaw min. 35 ilustrowanych biografii słynnych biologów

Galeria gatunków – systematyczny podział kilkudziesięciu organizmów żywych wraz z

opisem i ilustracjami

Anatomia – prezentacja wszystkich układów anatomicznych i poszczególnych

narządów wewnętrznych człowieka

Części ciała, związki chemiczne występujących w organizmie człowieka, elementy

genetycznych oraz wirusy w formie modeli 3D

min. 1150 interaktywnych ćwiczeń

Mapy – zbór kilkuset map zaopatrzonych w indeks i legendę

Zrób to sam – zestaw doświadczeń, które można wykonać samodzielnie w domu

Słowniczek – kilkaset terminów biologicznych

min. 12 testów sprawdzających

Program do nauki chemii w klasach 1-3 gimnazjum, zawierający min. :

min. 700 zagadnień

min. 700 ćwiczeń interaktywnych

min. 800 filmów i animacji – w tym doświadczenia

min. 280 nagrań

1 licencja

Producent oraz model

…………………………………….

1 licencja

Producent oraz model

…………………………………….

41

33

Oprogramowanie

edukacyjne do fizyki

min. 3400 zdjęć i innych ilustracji

min. 1200 zdjęć i ilustracji zebranych w przeglądarce multimedialnej

min. 4500 zdjęć i innych ilustracji

min. 1400 multimedialnych stron

Układ okresowy pierwiastków

Informacje o zastosowaniu oraz właściwościach fizycznych i chemicznych 38

substancji

Trójwymiarowe prezentacje modeli cząsteczek, atomów, związków oraz reakcji

chemicznych, pozwalające lepiej poznać ich budowę oraz zrozumieć zachodzące

reakcje

Zbiór min. 80 ilustrowanych biografii słynnych chemików, zawierających informacje i

fakty pomijane zazwyczaj w opisach encyklopedycznych

min. 1150 interaktywne ćwiczenia

Zbiór map prezentujących występowanie złóż surowców mineralnych na terenie

Polski i świata (klasa 2)

Słowniczek – kilkaset terminów chemicznych opisanych w łatwy do zrozumienia

sposób

min. 8 testów sprawdzających

Zapamiętaj – wykaz najważniejszych wiadomości z danej lekcji

Notatki – elektroniczny zeszyt, umożliwiający sporządzanie własnych notatek

Szukaj – narzędzie ułatwiające wyszukiwanie informacji według kategorii i słów

kluczowych

Zakładki – narzędzie umożliwiające zachowanie w pamięci komputera

najważniejszych lub najciekawszych stron w programie

Program do nauki fizyki w klasach 1-3 gimnazjum, zawierający min. :

min. 600 zagadnień

min. 925 ćwiczeń interaktywnych

min. 304 filmy animacje

min. 315 nagrań

min. 2100 zdjęć i innych ilustracji

min. 1100 zdjęć i ilustracji zebranych w przeglądarce multimedialnej

Producent oraz model

…………………………………….

42

34

Oprogramowanie

edukacyjne do

geografii

min. 4500 zdjęć i innych ilustracji

min. 1400 multimedialnych stron

Układ okresowy pierwiastków

min. 100 wzorów fizycznych ułatwiających rozwiązywanie skomplikowanych zadań

(klasa I, klasa II i klasa III)

Tabelaryczne zestawienie niezbędnych wiadomości z fizyki, takich jak np.

podstawowe jednostki układu SI czy tablica współczynników załamania światła

Zbiór min. 52 ilustrowanych biografii słynnych fizyków, zawierających informacje i

fakty pomijane zazwyczaj w opisach encyklopedycznych ( klasy od 1 – 3)

min. 1150 interaktywne ćwiczenia

Słowniczek – kilkaset terminów fizyczno - chemicznych opisanych w łatwy do

zrozumienia sposób

min. 14 testów sprawdzających

Zapamiętaj – wykaz najważniejszych wiadomości z danej lekcji

Notatki – elektroniczny zeszyt, umożliwiający sporządzanie własnych notatek

Szukaj – narzędzie ułatwiające wyszukiwanie informacji według kategorii i słów

kluczowych

Program do nauki geografii w klasach 1-3 gimnazjum, zawierający min. :

min. 1000 zagadnień

min. 1004 ćwiczenia