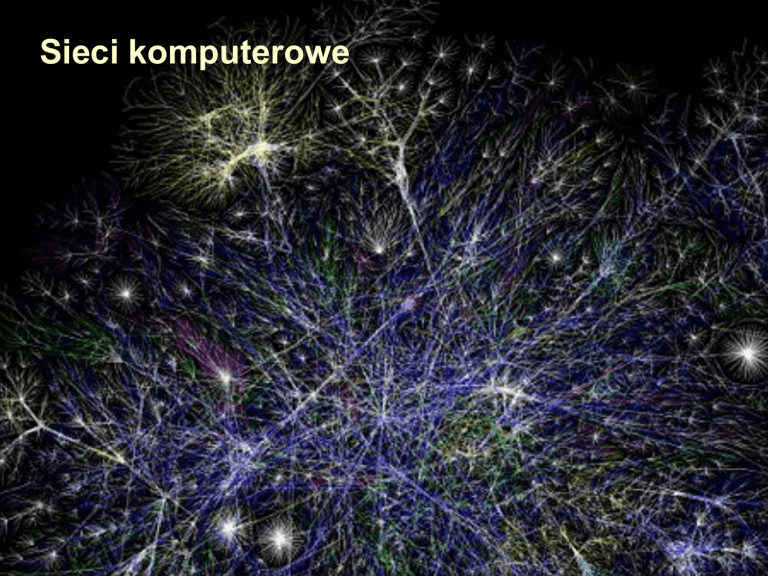

Sieci komputerowe

Sieć komputerowa - grupa komputerów lub innych urządzeń

połączonych ze sobą w celu wymiany danych lub współdzielenia

różnych zasobów, na przykład:

• korzystania ze wspólnych urządzeń, np. drukarek, skanerów,

• korzystania ze wspólnego oprogramowania,

• korzystania z centralnej bazy danych,

• przesyłania informacji między komputerami

(komunikaty, listy, pliki).

Z punktu widzenia złożoności, sieci komputerowe można podzielić na grupy:

LAN (Local Area Network)

Jest to najpowszechniej spotykany rodzaj sieci, który składa się z

kilkudziesięciu do kilkuset komputerów połączonych w miarę możliwości

jednolitym nośnikiem. Sieci te zainstalowane są na niewielkim obszarze

(np. w jednym budynku).

WAN (Wide Area Network)

Większość sieci rozległych to kombinacje sieci lokalnych i dodatkowych

połączeń między nimi. Do określenia zasięgu i rozmiaru sieci rozległych,

stosowane są następujące terminy:

• Sieć miejska (MAN - Metropolitan Area Network)

Jest to sieć WAN obejmująca niewielki obszar geograficzny. Zasadniczo

sieci takie obejmują jedno miasto lub region.

• Sieć uczelniana (CAN - Campus Area Network)

Termin stosowany często do określania sieci WAN łączącej poszczególne

wydziały w ośrodku akademickim.

Sieć LAN

Najczęściej spotykany rodzaj sieci w firmach. Sieci te składają się z kilku do

kilkudziesięciu komputerów spiętych ze sobą w konfigurację magistralową,

opartą na kanale przewodowym w postaci np. kabla koncentrycznego, lub w

gwiazdę (jest to gwiazda logiczna, jednakże fizycznie widziana jest jako szynamagistrala), jeśli "medium" jest światłowód lub skrętka.

Sieć WAN

Przykładem tego typu sieci mogą być sieci ISDN (Integrated Services Digital

Network) - sieć cyfrowa z integracją usług. ISDN wykorzystuje łącza

telefoniczne, istniejące okablowanie sieciowe. Sieć ta daje możliwość transmisji

pięciokrotnie szybszej niż przy użyciu modemu.

Nie można także zapomnieć o sieci NASK (Naukowa i Akademicka Sieć

Komputerowa) i najbardziej chyba znanej sieci WAN, którą jest Internet.

Intranet - sieć komputerowa, ograniczająca się do komputerów np. w firmie

lub organizacji. Po zamontowaniu serwera, umożliwiającego korzystanie w

obrębie sieci LAN z usług takich, jak strony WWW, poczta elektroniczna etc.,

czyli usług typowo internetowych, można mówić o intranecie. Do intranetu

dostęp mają zazwyczaj tylko pracownicy danej firmy.

Intranet przypomina Internet, z tym jednak zastrzeżeniem, że jest ograniczony

do wąskiej grupy osób (np. pracowników firmy).

Kiedyś intranety działały tylko w zamkniętych sieciach wewnętrznych firm. W

obecnych czasach intranet wychodzi poza firmę (można się zalogować do

zasobów firmy z Internetu np. poprzez login i hasło lub bardziej zaawansowane

zabezpieczenia).

Ekstranet (ang. extranet) to rozwiązanie sieciowe polegające na połączeniu

dwóch lub większej liczby intranetów za pomocą protokołów sieciowych. Celem

tworzenia ekstranetów jest udostępnienie własnych zasobów wzajemnie

między organizacjami (przedsiębiorstwami) lub między nimi i ich klientami, przy

zabronieniu powszechnego dostępu z sieci Internet. Przeważnie sieć taka

występuje w firmach. W ten sposób klienci mogą się lepiej i szybciej zapoznać

z ofertą danej firmy, a firmy mogą między sobą lepiej współpracować.

Elementy tworzące sieć komputerową

• serwer sieciowy, zazwyczaj powinien to być komputer o dużej mocy

obliczeniowej, zarówno wydajnym jak i pojemnym podsystemie dyskowym

niezbędnym do przechowywania oprogramowania i danych użytkowników. Na

maszynie tej można uruchomić aplikacje realizujące usługi sieciowe, również

nazywane serwerami.

• komputery - stacje robocze, (terminale), na których instalujemy

oprogramowanie sieciowe nazywane klientem.

• media transmisji - kable miedziane, światłowody, fale radiowe.

• osprzęt sieciowy - karty sieciowe, modemy, routery, koncentratory (huby),

przełączniki (switche), access pointy.

• zasoby sieciowe - wspólny sprzęt, programy, bazy danych.

• oprogramowanie sieciowe - to programy komputerowe, dzięki którym możliwe

jest przesyłanie informacji między urządzeniami sieciowymi. Rozróżnia się trzy

podstawowe rodzaje oprogramowania sieciowego:

klient-serwer, host-terminal, peer-to-peer

Typy sieci lokalnych

• Równorzędny

• Serwerowy

Sieci równorzędne (peer-to-peer, czyli każdy-z-każdym)

Do zalet sieci równorzędnych należą prosta budowa (uruchomienie i

konfiguracja nie wymaga dużej wiedzy) oraz małe koszty (brak wydatków na

serwer z oprogramowaniem). Ponadto realizacja sieci może być wykonana

na bazie popularnych systemów operacyjnych.

klient-serwer (system użytkownik) - system, w którym serwer świadczy usługi

dołączonym stacjom roboczym. W systemie tym programy wykonywane są w

całości lub częściowo na stacjach roboczych.

host-terminal (system baza) - do komputera głównego (hosta) dołączone

zostają terminale lub komputery emulujące terminale. W systemie tym

programy wykonywane są na hoście.

Topologie fizyczne sieci lokalnych

Topologia magistrali

Topologię magistrali wyróżnia to, że

wszystkie węzły sieci połączone są ze

sobą za pomocą pojedynczego,

otwartego kabla (czyli umożliwiającego

przyłączanie kolejnych urządzeń). Kabel

taki obsługuje tylko jeden kanał i nosi

nazwę magistrali. Oba końce magistrali

muszą być zakończone opornikami

ograniczającymi, zwanymi również

często terminatorami. Oporniki te chronią

przed odbiciami sygnału.

Topologia gwiazdy

Połączenia sieci LAN o topologii

gwiazdy z przyłączonymi do niej

urządzeniami rozchodzą się z

jednego, wspólnego punktu, którym

jest koncentrator. Każde urządzenie

przyłączone do sieci w tej topologii

może uzyskiwać bezpośredni i

niezależny od innych urządzeń

dostęp do nośnika, dlatego

uszkodzenie jednego z kabli

powoduje zerwanie połączenia tylko

z jednym komputerem i nie wywołuje

awarii całej sieci.

Topologia pierścienia

W sieci o topologii pierścienia (ring) wszystkie komputery są połączone

logicznie w okrąg. Dane wędrują po tym okręgu i przechodzą przez

każdą z maszyn. W układzie fizycznym sieć pierścieniowa wygląda

podobnie jak sieć o topologii gwiazdy. Kluczową różnicą jest urządzenie

połączeniowe, nazywane wielostanowiskową jednostką połączeniową

(ang. MAU - MultiStation Access Unii). Wewnątrz MAU dane są

przekazywane okrężnie od jednej stacji do drugiej.

Topologia podwójnego pierścienia

W tej topologii (dual-ring) są zazwyczaj tworzone sieci FDDI (ang. Fiber Distributed Data

Interface - złącze danych sieci światłowodowych). Sieć FDDI może być wykorzystywana

do przyłączania sieci lokalnych (LAN) do sieci miejskich (MAN). Pozwala tworzyć

pierścienie o całkowitej długości sięgającej 115 km i przepustowości 100 Mb/s.

Na ruch w sieci o topologii podwójnego pierścienia składają się dwa podobne strumienie

danych krążące w przeciwnych kierunkach.

Jeden z pierścieni jest nazywany głównym (primary), drugi - pomocniczym (secondary).

W zwykłych warunkach wszystkie dane krążą po pierścieniu głównym, a pomocniczy

pozostaje niewykorzystany. Krąg ten zostaje użyty wyłącznie wtedy, gdy pierścień

główny ulega przerwaniu. Następuje wówczas automatyczna rekonfiguracja do

korzystania z obwodu pomocniczego i komunikacja nie zostaje przerwana.

Fizyczne i logiczne topologie sieci

• Fizyczna topologia to sposób, w który przewody

rzeczywiście łączą komputery

• Logiczna topologia to przepływ danych po sieci od

komputera do komputera. To rozróżnienie jest istotne,

ponieważ logiczne i fizyczne topologie mogłyby być

zupełnie inne.

Warstwowe modele sieci

• Architekturę sieci opisuje model warstwowy

• Model sieci TCP/IP (stworzonej w latach 60-tych dla Departamentu Obrony USA):

• Poziom aplikacji np. telnet, ftp NFS

• Poziom transportowy TCP UDP

• Poziom bramki IP

• Poziom sieciowy np. Ethernet, PPP

• Poziom sieciowy: kable i karty sieciowe Ethernet (lub innych sieci np. IBM Token Ring, Local Talk

itp. choć Ethernet jest obecnie najpopularniejszy) lub modemy połączone linią telefoniczną,

korzystające z protokołu PPP (Point to Point Protocol)

• Poziom bramki: protokół IP (Internet Protocol), potrafi przesyłać dane w pakietach o zmiennej

długości (nie większej niż z 65 kB), nie posiada mechanizmów kontroli błędów

• Poziom transportowy: protokół TCP (Transmission Control Protocol), w praktyce występuje razem

z protokołem IP, uzupełniając go o korekcją błędów, wysyłanie potwierdzeń dotarcia pakietów,

porządkowaniem kolejności dochodzących pakietów itp. Protokół UDP (User Datagram Protocol),

umożliwia proste przesyłanie pakietów bez potwierdzenia odbioru

• Poziom aplikacji: różne usługi, dostępne poprzez sieć - telnet, ftp, smtp (poczta elektroniczna),

nntp (grupy newsowe), http (World Wide Web) i in.

• Poziom aplikacji: NFS (Network File System) protokół udostępniania dysków sieciowych, działa w

oparciu o UDP czyli bez potwierdzenia odbioru

OSI (ang. Open System Interconnection) lub Model OSI to standard

zdefiniowany przez ISO oraz ITU-T, opisujący strukturę komunikacji

sieciowej.

Warstwy górne - aplikacji, prezentacji i sesji

Warstwy dolne

Najniższe warstwy zajmują się odnajdywaniem odpowiedniej drogi do celu,

gdzie ma być przekazana konkretna informacja. Dzielą również dane na

odpowiednie dla urządzeń sieciowych pakiety określane często skrótem

PDU (ang. Protocol Data Unit). Dodatkowo zapewniają weryfikację

bezbłędności przesyłanych danych. Ważną cechą warstw dolnych jest

całkowite ignorowanie sensu przesyłanych danych. Dla warstw dolnych nie

istnieją aplikacje, tylko pakiety (ramki) danych. Warstwy dolne to warstwa

transportowa, sieciowa, łącza danych oraz fizyczna.

Adres IP (Internet Protocol address) to unikatowy numer

przyporządkowany urządzeniom sieci komputerowych, protokół IP.

Adresy IP są wykorzystywane w Internecie oraz sieciach lokalnych.

Adres IP zapisywany jest w postaci czterech oktetów w postaci

dziesiętnej oddzielonych od siebie kropkami, np. adres IP:

207.142.131.236 lub 85.147.58.245

MAC (ang. Media Access Control)

• sprzętowy adres karty sieciowej Ethernet i Token Ring, unikalny w skali

światowej, nadawany przez producenta danej karty podczas produkcji.

• Podwarstwa warstwy Łącza Danych modelu OSI pełni następujące

funkcje:

• kontrola dostępu do medium transmisyjnego

• ochrona przed błędami

• adresowanie celu

• kontrola przepływu pomiędzy stacją końcową a urządzeniami sieciowymi

• filtrowanie ramek w celu redukcji propagacji w sieciach LAN i MAN.

HARDWARE

Karta sieciowa, wejścia BNC (koncentryk) i RJ-45 (skrętka)

Bezprzewodowa karta sieciowa PCI TP-Link TL-WN551G 54 Mbps jest zgodna

ze standardem 802.11g oraz 802.11b. Umożliwia bezprzewodowe podłączenie

komputera do sieci lokalnej LAN. Wykorzystuje bezprzewodową technologię

RF (Radio Frequency) do wysyłania i odbioru danych.

Zalety kabla koncentrycznego

Potrafi obsługiwać komunikację w pasmach o dużej szerokości bez

potrzeby instalowania wzmacniaków. Kabel koncentryczny był

pierwotnym nośnikiem sieci Ethernet.

Wady kabla koncentrycznego

Kabel koncentryczny jest dość wrażliwą strukturą. Nie znosi ostrych

zakrętów ani nawet łagodnie przykładanej siły gniotącej. Jego struktura

łatwo ulega uszkodzeniu, co powoduje bezpośrednie pogorszenie

transmisji sygnału.

Dodatkowymi czynnikami zniechęcającymi do stosowania kabli

koncentrycznych są ich koszt i rozmiar. Okablowanie koncentryczne jest

droższe aniżeli skrętka dwużyłowa ze względu na jego bardziej złożoną

budowę. Gruby koncentryk ma 12 mm średnicy. W związku z tym,

zużywa on olbrzymią ilość miejsca w kanałach i torowiskach kablowych,

którymi prowadzone są przewody. Niewielka nawet koncentracja

urządzeń przyłączonych za pomocą kabli koncentrycznych zużywa całe

miejsce, którym przewody mogą być prowadzone.

Kabel koncentryczny, często nazywany "koncentrykiem", składa

się z dwóch koncentrycznych (czyli współosiowych) przewodów.

Kabel ten jest dosłownie współosiowy, gdyż przewody dzielą

wspólną oś. Najczęściej spotykany rodzaj kabla koncentrycznego

składa się z pojedynczego przewodu miedzianego, znajdującego

się w materiale izolacyjnym. Izolator (lub inaczej dielektryk) jest

okolony innym cylindrycznie biegnącym przewodnikiem, którym

może być przewód lity lub pleciony, otoczony z kolei następną

warstwą izolacyjną.

Skrętka (od ang. twisted-pair wire) jest

to rodzaj kabla sygnałowego (służącego

do przesyłania informacji), który

zbudowany jest z jednej lub więcej par

skręconych z sobą przewodów

miedzianych, przy czym każda z par

posiada inną długość skręcenia w celu

obniżenia zakłóceń wzajemnych,

zwanych przesłuchami. Niestety

skręcenie przewodów powoduje

równocześnie zawężenie pasma

transmisyjnego.

Zalety skrętki

Do zalet można zaliczyć przede wszystkim dużą prędkość transmisji (do

1000 Mb/s), łatwe diagnozowanie uszkodzeń oraz odporność sieci na

poważne awarie (przerwanie kabla unieruchamia najczęściej tylko jeden

komputer).

Wady skrętki

Wada skrętki to mniejsza długość kabla łączącego najodleglejsze

maszyny pracujące w sieci, niż jest to możliwe w innych mediach

stosowanych w Ethernecie. Nieekranowanej skrętki nie należy ponadto

stosować w miejscach występowania dużych zakłóceń

elektromagnetycznych. Kabel ten ma także bardzo niską odporność na

uszkodzenia mechaniczne.

Zalety kabla światłowodu

• Nie powodują interferencji elektrycznej w innych kablach, ani też nie są na nią podatne

• Impulsy świetlne mogą docierać znacznie dalej niż w przypadku sygnału w kablu

miedzianym

• Światłowody mogą przenosić więcej informacji niż za pomocą sygnałów

Do

łączenia sieci komputerowych używa

elektrycznych

się również giętkich włókien szklanych,

• Inaczej niż w przypadku prądu elektrycznego, gdzie zawsze musi być para przewodów

przez które dane są przesyłane z

połączona w pełen obwód, światło przemieszcza się z jednego komputera do drugiego

wykorzystaniem

światła.

poprzez pojedyncze

włóknoCienkie włókna

szklane zamykane są w plastikowe

Wady

światłowodu

osłony,kabla

co umożliwia

ich zginanie nie

powodując

łamania.

Nadajnik na

jednymjest specjalny sprzęt do ich łączenia, który

• Przy instalowaniu

światłowodów

konieczny

końcu

światłowodu

wyposażony

jest w przechodzenia przez nie światła

wygładza

końce włókien

w celu umożliwienia

diodę świecącą lub laser, które służą do

• Gdy włókno zostanie złamane wewnątrz plastikowej osłony, znalezienie miejsca

generowania impulsów świetlnych

zaistniałego problemu jest trudne

przesyłanych włóknem szklanym.

•Odbiornik

Naprawa złamanego

trudna ze względu na konieczność użycia specjalnego

na drugimwłókna

końcu jest

używa

sprzętu

do łączenia

dwu włókien

światłoczułego

tranzystora

dotak, aby światło mogło przechodzić przez miejsce

łączenia

wykrywania tych impulsów.

Koncentrator (ang. hub) - urządzenie łączące wiele komputerów w

sieci o topologii gwiazdy. Koncentrator najczęściej podłączany jest do

komputera głównego (serwera, często podłączonego do Internetu),

zaś do koncentratora podłączane są komputery będące stacjami

roboczymi. Do połączenia najczęściej wykorzystuje się kabel UTP

skrętka kategorii 5.

Przełącznik (przełącznica, komutator, także z ang. switch) – urządzenie

łączące segmenty sieci komputerowej, jego zadaniem jest przekazywanie

ramek między nimi.

Mosty i koncentratory a switch

Przełącznik określa się też mianem wieloportowych mostów lub inteligentnych

koncentratorów:

• przekazuje ramki wyłącznie do docelowego segmentu sieci (podobnie do

mostu, w przeciwieństwie do koncentratora),

• umożliwia połączenie wielu segmentów sieci w gwiazdę (podobnie do huba, w

przeciwieństwie do mostu ograniczonego do dwóch segmentów),

• działa w trybie dupleks (w przeciwieństwie do koncentratora).

Router (poloniz. ruter, trasownik) – urządzenie sieciowe pracujące w trzeciej

warstwie modelu OSI, pełniące rolę węzła komunikacyjnego. Proces kierowania

ruchem nosi nazwę routingu, routowania, rutowania lub trasowania.

Pierwsze routery z lat sześćdziesiątych były komputerami ogólnego

przeznaczenia. Choć w roli routerów można używać zwykłych komputerów, to

nowoczesne modele są wysoce wyspecjalizowanymi urządzeniami, w których

interfejsy sieciowe połączone są bardzo szybką magistralą wewnętrzną.

Nowoczesne routery zaczynają więc przypominać centrale telefoniczne, obie te

technologie coraz bardziej się upodabniają, dlatego prawdopodobnie wkrótce

się połączą.

Transceiver – urządzenie służące do zamiany sygnału przesyłanego

przez np. światłowód na kabel miedziany lub odwrotnie. Przykładem może być

zamiana Ethernetu 100FX (światłowód) na Ethernetu 100TX (skrętka-miedź).

Zwykle stosuje się je tam, gdzie trzeba przesłać sygnał na znaczne odległości,

bez użycia droższego sprzętu, który dokonywałby zamiany protokołu, np.

połączenie dwóch sieci bazujących na technologii miedzianej Ethernet.

Transceiver dla Ethernetu (lub ATM czy SONET/SDH) działa zwykle na dwóch

włóknach (nadawanie i odbiór osobno) lub też na jednym włóknie – wtedy do

nadawania wybierana jest inna długość fali (np. nadawanie 1330 nm, odbiór

1510 nm).

Standardy

Różne organizacje latami opracowują standardy dotyczące tego, w

jaki sposób urządzenia elektroniczne wysyłają dane, wymieniają się

z nimi i jak radzą sobie w przypadku wystąpieniu problemów.

Oto kilka standardów.

•

Token ring

• Ethernet

• FDDI (Fiber Distributed Data Interface)

• WLAN (WiFi)

Sieć Token Ring

Pierścienie zostały wyparte przez sieci

Token Ring firmy IBM, które z czasem znormalizowała specyfikacja IEEE

802.5. Sieci Token Ring odeszły od połączeń międzysieciowych każdy-zkażdym na rzecz koncentratorów wzmacniających. Wyeliminowało to

podatność sieci pierścieniowych na zawieszanie się dzięki wyeliminowaniu

konstrukcji każdy-z-każdym. Sieci Token Ring, mimo pierwotnego kształtu

pierścienia (ang. ring - pierścień), tworzone są przy zastosowaniu topologii

gwiazdy i metody dostępu cyklicznego.

Token w takiej sieci przesyłany jest do kolejnych punktów końcowych, mimo że

wszystkie one są przyłączone do wspólnego koncentratora. Dlatego pojawiają

się określenia sieci Token Ring jako mających "logiczną" topologię pierścienia,

pomimo tego, że fizycznie ujęte są one w kształcie gwiazdy.

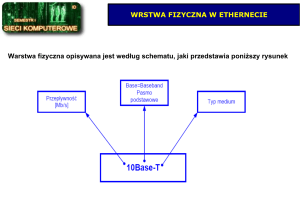

Ethernet

to standard wykorzystywany w budowie głównie lokalnych sieci

komputerowych. Obejmuje on specyfikację kabli oraz przesyłanych nimi

sygnałów. Ethernet opisuje również format ramek i protokoły z dwóch

najniższych warstw Modelu OSI. Jego specyfikacja została podana w

standardzie 802.3 IEEE. Ethernet jest najpopularniejszym standardem w

sieciach lokalnych. Inne wykorzystywane specyfikacje to Token Ring, FDDI czy

Arcnet. Ethernet został opracowany w Xerox PARC czyli ośrodku badawczym

firmy Xerox i opublikowany w roku 1976. Ethernet bazuje na idei węzłów

podłączonych do wspólnego medium i wysyłających i odbierających za jego

pomocą specjalne komunikaty (ramki). Ta metoda komunikacji nosi nazwę

CSMA/CD (ang. Carrier Sense Multiple Access with Collision Detection).

Wczesne wersje Ethernetu – przykłady:

• 10BASE5 zwana też ang.Thicknet albo "gruby koncentryk" - standard z 1980 roku

IEEE 802.3 używający grubego (12 mm) kabla koncentrycznego o impedancji falowej 50

Ohm. Umożliwiał budowę segmentów o długości do 500 m. Obecnie już nie stosowany,

ale czasami można spotkać jeszcze pracujące instalacje. Pracował z szybkością 10

Mb/s.

• 10BROAD36 – przestarzały, pracował na 75 Ohm kablu TV.

Wersje 10 Mbit/s – przykłady:

• StarLAN 10 - pierwsza implementacja kabla typu 'skrętka' przy szybkości 10 Mbit/s.

• FOIRL - (ang. Fiber-optic inter-repeater link) –

pierwotny standard Ethernetu za pomocą światłowodu.

Fast Ethernet – przykłady:

• 100Base-TX - podobny do 10BASE-T, ale z szybkością 100Mb/s. Wymaga 2 par

skrętki kategorii 5. Obecnie jeden z najpopularniejszych standardów sieci opartych na

'skrętce'.

• 100Base-FX - Ethernet 100Mb/s za pomocą włókien światłowodowych wielomodowych.

Zasięg rozwiązania wynosi do 2km.

Gigabit Ethernet – przykłady:

• 1000BASE-T - 1 Gb/s na kablu miedzianym -popularnej skrętce kat. 5 lub wyższej.

Ponieważ kabel kategorii 6 może bez strat przenosić do 125 Mbit na sekundę,

osiągniecie 1000 Mb/s wymaga użycia czterech par przewodów oraz modyfikacji

układów transmisyjnych dającej możliwość transmisji ok. 250Mb/s na jedną parę

przewodów w skrętce.

• 1000BASE-SX - 1 Gb/s na światłowodzie (do 550 m).

10 Gigabit Ethernet – przykłady:

• 10GBASE-SR - 10 Gb/s przeznaczony dla światłowodów wielomodowych o

maksymalnym zasięgu od 26 do 82 m (przy 850nm). Umożliwia także zasięg 300 m na

nowych światłowodach wielomodowych 2000MHz/km.

• 10GBASE-T – najnowszy standard w tej kategorii. Umożliwia transmisję o prędkości 10

Gb/s na odległość 100 m kablem nieekranowanym UTP kategorii 6a/7. Możliwe jest

również wykorzystanie kabla kategorii 6 – wtedy maksymalna długość kabla nie powinna

przekraczać 55m.

100 Gigabit Ethernet

23 XI 2006 r. naukowcy z IEEE rozpoczęli prace nad opracowaniem technologii, która

umożliwiałaby wprowadzenie nowego standardu sieci Ethernet o prędkości do 100 Gb/s.

FDDI (Fiber Distributed Data Interface) jest popularnym rodzajem

sieci lokalnej, która ma większą przepływność niż Ethernet.

FDDI jest standardem dla kabli światłowodowych. Zapewnia transmisję z

szybkością 100 Mbit/s, wykorzystując topologię podwójnego pierścienia.

Pozwala na przyłączenie do 500 węzłów przy maksymalnej długości 100 km.

Posiada podwójny przeciwbieżny obieg danych , a co za tym idzie odporność na awarie. W razie uszkodzenia lub zerwania przewodu pierścień

rekonfiguruje się automatycznie. Niektóre ze stacji (DAS - Dual Attached

Station) przyłączone są do pierścienia dwukrotnie, inne (SAS - Single

Attached Station) jeden raz - przez koncentrator.

Parametry:

• Przepływność: 100 Mb/s

• Metoda dostępu: Token Passing

• Medium transmisyjne: kabel światłowodowy (jedno- i wielomodowy)

• Topologia: podwójny pierścień (ang. Dual Ring)

Sieci radiowe Wireless LAN

Po sukcesie telefonów komórkowych kwestią czasu było wprowadzenie sieci

bezprzewodowych, opierających się na podobnych zasadach. I tak w 1997

roku organizacja IEEE ustanowiła normę 802.11 definiującą "radiowy ethernet"

znany pod nazwą Wireless LAN (WLAN).

Na mocy rozporządzenia Ministerstwa Infrastruktury z dnia 6 sierpnia 2002

częstotliwość 2,4GHz została zwolniona z wszelkich opłat, można więc

korzystać z sieci WLAN bez żadnych ograniczeń.

Zalety sieci WLAN

• Jest prosta w montażu.

• Łatwa diagnoza usterki.

• Daje duże możliwości rozbudowy (modularność).

• Nieograniczona swoboda poruszania się.

• Nie wymaga okablowania.

• Można ją (przynajmniej teoretycznie) połączyć z kablową

siecią LAN.

• Anteny kierunkowe pozwalają osiągnąć znaczny zasięg

sieci.

• Brak konieczności podłączania jakichkolwiek kabli

podczas przyłączania stacji roboczej do sieci.

Wady sieci WLAN

• Jest bardzo droga.

• Jest bardzo wolna.

• Na drodze sygnału nie

powinno być żadnych

przeszkód.

• Rozwiązania różnych

producentów rzadko kiedy

są ze sobą kompatybilne.

standardy sieci WLAN:

• Pierwszy z nich zgodny z normą IEEE 802.11 pozwala na osiągnięcie

maksymalnej przepustowości 2Mb/s.

Ogólnie przyjmuje się wartość zasięgu 30-60 m w pomieszczeniach

zamkniętych i do kilku set metrów na otwartej przestrzeni. Dzisiaj rzadko już

stosowana, nadaje się wyłącznie do udostępniania Internetu.

• IEEE 802.11b zezwala na transmisję z

prędkością 11Mb/s w promieniu 25m w pomieszczeniach zamkniętych.

• IEEE 802.11g zezwalająca na pracę do 54Mbit/s

nadal w częstotliwości 2,4Ghz.

IEEE 802.11n zezwala na prace do 300 Mbit/s 150Mbit/s odbieranie

150Mbit/s nadawanie

Struktura sieci WLAN

Cóż to jest WLAN? Najprościej mówiąc jest to zespół urządzeń

komunikujących się ze sobą drogą radiową za pomocą specjalnych adapterów

nadawczo odbiorczych. Zasadniczo wyróżniamy trzy struktury sieci radiowych

ze względu na ich organizację, oto one:

IBSS (Independet Basic Service Set) - sieć niezależna; w tym elementarnym

przypadku do stworzenia sieci potrzebne są dwie rzeczy: komputer i radiowa

karta sieciowa. Każda stacja nadawczo odbiorcza posiada ten sam priorytet i

komunikuje się z innymi komputerami bezpośrednio, bez żadnych dodatkowych

urządzeń aktywnych kierujących ruchem w LAN-ie.

BSS (Basic Service Set) - sieć zależna; konfiguracja (IBSS) jest wystarczająca

w przypadku małych, tymczasowych i niezorganizowanych sieci. Co jednak się

stanie jeśli zapragniemy połączyć ją z kablową instalacją np. 10Base-T lub też

zwiększyć zasięg poruszania się stacji roboczych? Tutaj konstruktorzy

proponują urządzenie zwane HUB-em AP (Access Point, punkt dostępu,

koncentrator radiowy różnie to zwą ale chodzi o to samo).

ESS (Extended Service Set) - sieć złożona; powstaje podczas połączenia ze

sobą co najmniej dwóch podsieci BSS.

Wi-Fi (lub Wi-fi, WiFi, Wifi, wifi) (ang. "Wireless Fidelity" –

bezprzewodowa dokładność) to zestaw standardów stworzonych

do budowy bezprzewodowych sieci komputerowych.

Szczególnym zastosowaniem WiFi jest budowanie sieci lokalnych

opartych na komunikacji radiowej, czyli WLAN

(ang. wireless local area network).

Hotspot (ang. hot spot - "gorący punkt") to otwarty i dostępny

publicznie punkt dostępu umożliwiający dostęp do Internetu za

pomocą sieci bezprzewodowej (WiFi).

PROTOKOŁY

Protokoły komunikacyjne to zbiór ścisłych reguł i kroków postępowania,

które są automatycznie wykonywane przez urządzenia komunikacyjne w celu

nawiązania łączności i wymiany danych. Dzięki temu, że połączenia z

użyciem protokołów odbywają się całkowicie automatycznie typowy

użytkownik zwykle nie zdaje sobie sprawy z ich istnienia i nie musi o nich nic

wiedzieć.

• procedury powitalnej (tzw. "handshake"),

• właściwego przekazu danych

• procedury analizy poprawności przekazu

TCP - Transmission Control Protocol

Aplikacje, dla których istotne jest, żeby dane niezawodnie dotarły do celu,

wykorzystują protokół TCP. Zapewnia on prawidłowe przesyłanie danych we

właściwej kolejności. Nie zastępuje on protokołu IP, lecz wykorzystuje jego

właściwości do nadawania i odbioru.

TCP jest niezawodnym protokołem transmisyjnym, zorientowanym

połączeniowo. Komputer po upływie określonego czasu wysyła dane

ponownie aż do chwili, gdy otrzyma od odbiorcy potwierdzenie, że zostały

poprawnie odebrane.

IP (ang. Internet Protocol) to protokół komunikacyjny używany

powszechnie w Internecie i sieciach lokalnych.

Dane w sieciach IP są wysyłane w formie bloków określanych

mianem pakietów. W przypadku protokołu IP, przed rozpoczęciem

transmisji nie jest zestawiana wirtualna sesja komunikacyjna

pomiędzy dwoma hostami, które nie komunikowały się ze sobą

wcześniej.

Protokół IP jest protokołem zawodnym - nie gwarantuje, że pakiety

dotrą do adresata, nie zostaną pofragmentowane, czy też

zdublowane, a ponadto mogą dotrzeć do odbiorcy w innej kolejności

niż zostały nadane. Niezawodność transmisji danych jest

zapewniana przez protokoły warstw wyższych (np. TCP),

znajdujących się w hierarchii powyżej warstwy sieciowej.

Działanie DHCP

Sieci podlegają stałym przemianom - przybywa nowych komputerów, mobilni

użytkownicy logują się i wylogowują. Ręczna konfiguracja sieci wymagałaby

nieprawdopodobnego nakładu pracy. Protokół DHCP (Dynamic Host

Configuration Protocol) rozwiązuje ten problem poprzez dynamiczne

przydzielanie adresów IP.

W sieci opartej na protokole TCP/IP każdy komputer ma co najmniej jeden

adres IP i jedną maskę podsieci; dzięki temu może się komunikować z innymi

urządzeniami w sieci. Centralne przydzielanie adresów za pomocą

wydzielonego komputera opłaca się już w małej sieci. Administrator uzyskuje

w ten sposób kilka korzyści od razu. Konserwacja sieci wymaga mniej czasu,

ponieważ odpadają manipulacje przy poszczególnych klientach. Konflikty

adresów należą do przeszłości, ponieważ serwer DHCP steruje centralnie

przydzielaniem adresów IP.

PPP (ang. Point to Point Protocol) jest protokołem używanym najczęściej przy

połączeniach modemowych (połączenia dodzwaniane, ang. dial-up). PPP może

być również skonfigurowany na interfejsie szeregowym asynchronicznym i

synchronicznym. Służy również do prostego zestawiania tuneli. PPP jest

stosowany w technologii WAN.

UDP - User Datagram Protocol

Protokół UDP zapewnia protokołom wyższego rzędu zdefiniowaną usługę

transmisji pakietów danych, zorientowanej transakcyjnie. Dysponuje

minimalnymi mechanizmami transmisji danych i opiera się bezpośrednio na

protokole IP. W przeciwieństwie do TCP nie gwarantuje kompleksowej

kontroli skuteczności transmisji, a zatem nie ma pewności dostarczenia

pakietu danych do odbiorcy, nie da się rozpoznać duplikatów, ani nie można

zapewnić przekazu pakietów we właściwej kolejności.