Załącznik Nr 1

do Zarządzenia Nr RZ-6/2014

Dyrektora Miejskiego Przedszkola w Sławkowie

z dnia 7 lipca 2014 r.

„Polityka bezpieczeństwa”

w Miejskim Przedszkolu w Sławkowie

Opracował: Administrator Bezpieczeństwa Informacji

Sławków, lipiec 2014 r.

Spis treści

1

Wprowadzenie

..............................................................................

2

2

Deklaracja ......................................................................................

3

3

Opis zdarzeń naruszających ochronę danych osobowych .............

3

4

Zabezpieczanie danych osobowych ..............................................

9

5

Kontrola przestrzegania zasad zabezpieczenia danych

osobowych .....................................................................................

10

6

Postępowanie w przypadku naruszenia ochrony danych

osobowych .....................................................................................

10

7

Określenie środków technicznych i organizacyjnych

niezbędnych dla zapewnienia poufności, integralności i

rozliczalności przy przetwarzaniu danych ...................................

12

8

Wykaz zbiorów danych osobowych .............................................

20

9

Obszar przetwarzania danych osobowych ....................................

24

10

Sposób przepływu danych pomiędzy poszczególnymi systemami

24

2

Wprowadzenie

Niniejszy dokument opisuje reguły dotyczące bezpieczeństwa danych osobowych

zawartych w systemach informacyjnych w Miejskim Przedszkolu w Sławkowie (MP).

Opisane reguły określają zachowanie wszystkich osób mających dostęp do danych osobowych

oraz użytkowników systemów informatycznych. Dokument zwraca uwagę na konsekwencje

jakie mogą ponosić osoby przekraczające określone granice oraz procedury postępowania dla

zapobiegania i minimalizowania skutków zagrożeń.

Odpowiednie

funkcjonowania

zabezpieczenia,

są

ochrona

podstawowymi

przetwarzanych

wymogami

danych

stawianymi

oraz

niezawodność

współczesnym

systemom

informacyjnym.

Dokument „Polityka Bezpieczeństwa” wskazuje sposób postępowania w sytuacji naruszenia

bezpieczeństwa danych osobowych i przeznaczony jest dla osób zatrudnionych przy

przetwarzaniu tych danych.

Potrzeba jego opracowania wynika z § 3 rozporządzenia Ministra Spraw Wewnętrznych i

Administracji z dnia 29 kwietnia 2004 r. w sprawie dokumentacji przetwarzania danych

osobowych oraz warunków technicznych i organizacyjnych, jakim powinny odpowiadać

urządzenia i systemy informatyczne służące do przetwarzania danych osobowych (Dz. U. Nr

100, poz. 1024).

Deklaracja

Dyrektor Miejskiego Przedszkola w Sławkowie deklaruje zaangażowanie w prawidłowym

zarządzaniu bezpieczeństwem informacji w Miejskim Przedszkolu w Sławkowie oraz oświadcza,

iż dołoży wszelkich starań celem zapewnienia bezpieczeństwa informacji.

1. Polityka bezpieczeństwa określa tryb postępowania w przypadku, gdy:

1) stwierdzono naruszenie zabezpieczenia systemu informatycznego,

2) stan urządzenia, zawartość zbioru danych osobowych, ujawnione metody pracy, sposób

działania programu lub jakość komunikacji w sieci informatycznej mogą wskazywać na

naruszenie zabezpieczeń tych danych.

2. Polityka bezpieczeństwa obowiązuje wszystkich pracowników MP mających dostęp do

danych osobowych.

3. Realizacja postanowień tego dokumentu ma zapewnić ochronę danych osobowych, właściwą

ocenę i udokumentowanie przypadków naruszenia bezpieczeństwa systemów oraz zapewnić

3

właściwy tryb działania w celu przywrócenia bezpieczeństwa danych przetwarzanych w

systemach informatycznym.

4. Administrator danych, którym jest Dyrektor Miejskiego Przedszkola w Sławkowie wyznacza

Administratora Bezpieczeństwa Informacji. Administrator Bezpieczeństwa Informacji realizuje

zadania w zakresie ochrony danych, a w szczególności:

1)

określania zasad ochrony i bezpieczeństwa danych osobowych zawartych w zbiorach

systemów informatycznych i tradycyjnych,

2)

podejmowania stosownych działań w przypadku wykrycia nieuprawnionego dostępu do

danych osobowych lub naruszenia zabezpieczenia danych,

3)

niezwłocznego informowania Administratora Danych lub osoby przez niego

upoważnionej o przypadkach naruszenia przepisów ustawy o ochronie danych

osobowych,

4)

nadzoru i kontroli systemów informatycznych służących do przetwarzania danych

osobowych i osób przy nim zatrudnionych,

5)

kontroli zabezpieczeń danych osobowych oraz obiektów, w których są gromadzone i

przetwarzane.

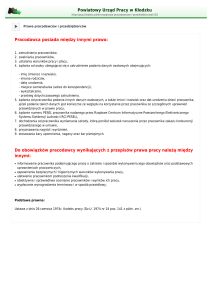

5. Polityka bezpieczeństwa jest zgodna z następującymi aktami prawnymi:

1) ustawą z dnia 29 sierpnia 1997r. o ochronie danych osobowych,

2) rozporządzeniem Ministra Spraw Wewnętrznych i Administracji z dnia 29 kwietnia 2004r. w

sprawie dokumentacji przetwarzania danych osobowych oraz warunków technicznych i

organizacyjnych, jakim powinny odpowiadać urządzenia i systemy informatyczne służące do

przetwarzania danych osobowych.

4

Rozdział 1

OPIS ZDARZEŃ NARUSZAJĄCYCH OCHRONĘ DANYCH OSOBOWYCH

1. Podział zagrożeń:

1) Zagrożenia losowe zewnętrzne (np. klęski żywiołowe, przerwy w zasilaniu) - ich

występowanie może prowadzić do utraty integralności danych, ich zniszczenia i

uszkodzenia infrastruktury technicznej systemu; ciągłość systemu zostaje zakłócona, nie

dochodzi do naruszenia poufności danych.

2) Zagrożenia losowe wewnętrzne (np. niezamierzone pomyłki operatorów, administratora,

awarie

sprzętowe,

błędy

oprogramowania,

pogorszenie

jakości

sprzętu

i

oprogramowania) - może dojść do zniszczenia danych, może zostać zakłócona ciągłość

pracy systemu, może nastąpić naruszenie poufności danych.

3) Zagrożenia zamierzone - świadome i celowe działania powodujące naruszenia poufności

danych, (zazwyczaj nie następuje uszkodzenie infrastruktury technicznej i zakłócenie

ciągłości pracy), zagrożenia te możemy podzielić na:

-

nieuprawniony dostęp do systemu z zewnątrz (włamanie do systemu, włamanie do

budynku),

-

nieuprawniony dostęp do systemu z jego wnętrza, nielegalne wejście w obszar

przetwarzania danych osobowych,

-

nieuprawnione przekazanie danych,

-

bezpośrednie zagrożenie materialnych składników systemu (np. kradzież sprzętu,

dokumentów),

-

wprowadzenie

oprogramowania

zagrażającemu

bezpieczeństwu

informacji

przetwarzanych przez MP.

2. Naruszenie lub podejrzenie naruszenia systemu informatycznego, w którym przetwarzane są

dane osobowe następuje w sytuacji:

1) losowego lub nieprzewidzianego oddziaływania czynników zewnętrznych na zasoby

systemu jak np.: wybuch gazu, pożar, zalanie pomieszczeń, katastrofa budowlana, napad,

działania terrorystyczne, itp.,

2) niewłaściwych parametrów środowiska, jak np. nadmierna wilgotność lub wysoka

temperatura, oddziaływanie pola elektromagnetycznego, wstrząsy lub wibracje

pochodzące od urządzeń przemysłowych, zakłócenia zasilania.

3) awarii sprzętu lub oprogramowania, które wyraźnie wskazuje na umyślne działanie w

kierunku naruszenia ochrony danych,

4) pojawienia się odpowiedniego komunikatu alarmowego,

5

5) podejrzenia nieuprawnionej modyfikacji danych w systemie lub innego odstępstwa od

stanu oczekiwanego,

6) naruszenia lub próby naruszenia integralności systemu lub bazy danych w tym systemie,

7) pracy w systemie wykazującej odstępstwa uzasadniające podejrzenie przełamania lub

zaniechania ochrony danych osobowych - np. praca osoby, która nie jest formalnie

dopuszczona do obsługi systemu,

8) ujawnienia nieautoryzowanych kont dostępu do systemu,

9) naruszenia dyscypliny pracy w zakresie przestrzegania procedur bezpieczeństwa

informacji (np. nie wylogowanie się przed opuszczeniem stanowiska pracy,

pozostawienie danych osobowych w drukarce, itp.).

3. Za naruszenie ochrony danych uważa się również stwierdzone nieprawidłowości w zakresie

zabezpieczenia fizycznego miejsc przechowywania i przetwarzania danych osobowych np.

-

niezabezpieczone pomieszczenia,

-

nienadzorowane, otwarte szafy, biurka, regały,

-

niezabezpieczone urządzenia archiwizujące,

-

pozostawianie danych w nieodpowiednich miejscach – kosze, stoły itp.,

-

pozostawienie dokumentów niezabezpieczonych po zakończeniu pracy,

-

używanie prywatnych nośników danych.

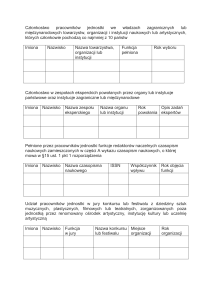

1.

2.

włamanie

1

5

5

kradzież

2

5

10

3.

awaria stacji roboczej

(sprzęt)

2

5

10

4.

awaria stacji roboczej

(oprogramowanie)

awaria serwera (sprzęt)

2

4

8

2

5

10

awaria serwera

(oprogramowanie)

awaria infrastruktury

sieciowej (połączeń

sieciowych)

brak obsługi informatycznej

2

5

10

2

5

10

1

5

5

awaria dostępu do Internetu

2

1

2

błędy oprogramowania

systemowego

2

3

6

5.

6.

7.

8.

9.

10.

odpowie

dź na

ryzyko

wartość

prawdo

podobie

ństwo

skutek

lp

ryzyko

4. Analiza ryzyka

Zastosowania alarmu włamaniowego,

zastosowanie monitoringu wizyjnego

zapewnienie obsługi informatycznej w

celu szybkiej naprawy, okresowa

kontrola sprawności sprzętu

zapewnienie obsługi informatycznej w

celu szybkiej naprawy, okresowa

kontrola sprawności sprzętu

wykonywanie codziennych kopii

całościowych serwera, monitorowanie

zapewnienie obsługi informatycznej w

celu szybkiej naprawy

6

błędy oprogramowania

dziedzinowego (SIO)

włamania hackerów

1

4

4

2

3

6

ataki wirusów

komputerowych

4

4

16

14.

błędy użytkownika

2

5

10

15.

uzyskanie dostępu osoby

nieupoważnionej do stacji

roboczej

uzyskanie dostępu osoby

nieupoważnionej do serwera

2

5

10

2

5

10

2

5

10

18.

uzyskanie dostępu osoby

nieupoważnionej do szafy

teleinformatycznej

awarie zasilania

3

4

12

19.

awarie UPS stacji roboczej

3

5

15

20.

awarie UPS serwerów

3

5

15

21.

złośliwe działania

użytkowników

2

5

10

22.

błędy użytkowników

3

4

12

23.

używanie prywatnych

nośników danych (pendrive)

3

4

12

24.

długie przerwy w pracy

systemów w związku z

długotrwałą naprawą

brak wykonywanych kopii

danych

uszkodzenia powodowane

przez burze (pioruny)

1

4

4

2

5

10

3

5

15

27.

utrata danych z lokalnych

dysków

2

5

10

28.

awarie dysków serwera

2

5

10

29.

używanie zbyt prostych

haseł

3

4

12

30.

pożar

3

4

12

31.

zalanie

3

4

12

11.

12.

13.

16.

17.

25.

26.

zapewnienie aktualnej wersji systemu

antywirusowego, zapewnienie

funkcjonalności firewall na styku z

siecią publiczną

zapewnienie odpowiedniego

przeszkolenia pracowników, udzielanie

im pomocy w razie potrzeby

zapewnienie odpowiedniego poziomu

złożoności haseł oraz ich okresowej

wymiany

zapewnienie odpowiedniego poziomu

złożoności haseł oraz ich okresowej

wymiany

zabezpieczenie dostępu do szafy

zapewnienie podtrzymania zasilania w

razie awarii - UPS

okresowe sprawdzanie poprawności

działania UPSów, w razie potrzeby

wymiana UPS

okresowe sprawdzanie poprawności

działania UPSów, w razie potrzeby

wymiana UPS

podnoszenie świadomości wśród

pracowników, monitorowanie ich pracy,

zapewnienie tworzenia codziennych

kopii danych

zapewnienie tworzenia codziennych

kopii danych

podnoszenie świadomości wśród

pracowników, blokowanie pendrive’ów

niesłużbowych

zapewnienie obsługi informatycznej w

celu szybkiej naprawy

monitorowanie mechanizmu tworzenia

kopii danych

zapewnienie ochrony przepięciowej,

zastosowanie światłowodów przy

dłuższych połączeniach w celu

wyeliminowania zjawiska indukcji,

ubezpieczenie sprzętu

zapewnienie tworzenia codziennych

kopii danych z lokalnych dysków,

przeniesienie danych lokalnych do

serwera (moje dokumenty, pulpit)

stosowanie macierzy dyskowej,

monitorowanie działania macierzy,

natychmiastowa wymiana

uszkodzonych dysków

wdrożenie mechanizmów

wymuszających złożoność haseł i ich

okresowej wymiany

stosowanie alarmów p. poż, lub

wykrywania dymu.

stosowania alarmu zalania

7

skala: prawdopodobieństwo 1-5, skutek 1-5

prawd. / skutek

1

2

3

4

5

1

1

2

3

4

5

2

3

6

8

10

3

6

9

12

15

4

8

12

16

20

5

10

15

20

25

2

3

4

5

ryzyko akceptowalne

ryzyko nieakceptowalne

8

Rozdział 2

ZABEZPIECZENIE DANYCH OSOBOWYCH

1. Administratorem

danych

osobowych

zawartych

i

przetwarzanych

w

systemach

informatycznych jest Dyrektor Miejskiego Przedszkola w Sławkowie.

2. Administrator danych osobowych jest obowiązany do zastosowania środków technicznych i

organizacyjnych

zapewniających

ochronę

przetwarzanych

danych

w

systemach

informatycznych, a w szczególności:

1) zabezpiecza dane przed ich udostępnieniem osobom nieupoważnionym,

2) zapobiega przed pobraniem danych przez osobę nieuprawnioną,

3) zapobiega zmianie, utracie, uszkodzeniu lub zniszczeniu danych,

4) zapewnia przetwarzanie danych zgodnie z obowiązującymi przepisami prawa.

3. Administrator Bezpieczeństwa Informacji dokonuje nadzoru nad zasadami ochrony.

4. Techniczną ochronę danych i ich przetwarzania realizuje się poprzez:

1) przetwarzanie danych osobowych w wydzielonych pomieszczeniach,

2) zabezpieczenie pomieszczeń, o których mowa w pkt 1, przed nieuprawnionym dostępem,

3) wyposażenie pomieszczeń dające gwarancję bezpieczeństwa dokumentacji (szafy,

biurka, itp. zamykane na klucz),

4) stosowanie systemów kontroli dostępu,

5) zastosowanie niszczarek dokumentów.

5. Organizacyjną ochronę danych i ich przetwarzania realizuje się poprzez:

1) zapoznanie każdej osoby z przepisami dotyczącymi ochrony osobowych, przed

dopuszczeniem jej do pracy przy ich przetwarzaniu. W tym celu osoba jest kierowana do

Administratora Bezpieczeństwa Informacji celem zapoznania z przepisami Ustawy o

Ochronie Danych Osobowych oraz dokumentami wewnętrznymi w tym zakresie.

Oświadczenie o zaznajomieniu z przepisami, po podpisaniu, trafia do dokumentacji

kadrowej danej osoby.

2) przeszkolenie osób, o których mowa w pkt 1, w zakresie bezpiecznej obsługi

urządzeń i programów związanych z przetwarzaniem i ochroną danych osobowych

oraz zabezpieczenia pomieszczeń i budynków,

3) kontrolowanie pomieszczeń, w których są przetwarzane dane osobowe.

4) po zakończeniu pracy dokumenty przechowuje się w szafach zamkniętych na klucz.

6. Niezależnie od niniejszych ustaleń mają zastosowanie wszelkie inne regulaminy i instrukcje

dotyczące bezpieczeństwa.

9

Rozdział 3

KONTROLA PRZESTRZEGANIA ZASAD ZABEZPIECZENIA

DANYCH OSOBOWYCH

1. Administrator Bezpieczeństwa Informacji sprawuje nadzór nad przestrzeganiem zasad

ochrony danych osobowych wynikający z ustawy o ochronie danych osobowych oraz zasad

ustanowionych w niniejszym dokumencie.

2. Administrator Bezpieczeństwa Informacji przeprowadza kontrole oraz dokonuje rocznych

ocen stanu bezpieczeństwa danych osobowych.

3. Na podstawie zgromadzonych materiałów, o których mowa w ust. 2, Administrator

Bezpieczeństwa Informacji sporządza sprawozdanie i przedstawia Administratorowi Danych

Osobowych.

Rozdział 4

POSTĘPOWANIE W PRZYPADKU NARUSZENIA OCHRONY

DANYCH OSOBOWYCH

1. W przypadku stwierdzenia naruszenia:

1) zabezpieczenia systemu informatycznego,

2) technicznego stanu urządzeń,

3) zawartości zbioru danych osobowych,

4) jakości transmisji danych w sieci telekomunikacyjnej mogącej wskazywać na naruszenie

zabezpieczeń tych danych,

5) innych zdarzeń mogących mieć wpływ na naruszenie danych osobowych (np. zalanie,

pożar, kradzież itp.)

każda osoba jest zobowiązana do niezwłocznego powiadomienia o tym fakcie

Administratora Bezpieczeństwa Informacji i bezpośredniego przełożonego.

2. Następnie należy:

1) niezwłocznie podjąć czynności niezbędne dla powstrzymania niepożądanych skutków

zaistniałego naruszenia, o ile istnieje taka możliwość, a następnie uwzględnić w działaniu

również ustalenie przyczyn lub sprawców,

2) rozważyć wstrzymanie bieżącej pracy na komputerze lub pracy biurowej w celu

zabezpieczenia miejsca zdarzenia,

10

3) zaniechać - o ile to możliwe - dalszych planowanych przedsięwzięć, które wiążą się z

zaistniałym naruszeniem i mogą utrudnić udokumentowanie i analizę zdarzenia,

4) podjąć stosowne działania, jeśli zaistniały przypadek jest określony w dokumentacji

systemu operacyjnego lub aplikacji użytkowej,

5) zastosować się do innych instrukcji i regulaminów, jeżeli odnoszą się one do zaistniałego

przypadku,

6) nie opuszczać bez uzasadnionej potrzeby miejsca zdarzenia do czasu przybycia

Administratora Bezpieczeństwa Informacji lub osoby upoważnionej.

3. Po przybyciu na miejsce naruszenia lub ujawnienia ochrony danych osobowych,

Administrator Bezpieczeństwa Informacji:

1) zapoznaje się z zaistniałą sytuacją i dokonuje wyboru metody dalszego postępowania

mając na uwadze ewentualne zagrożenia dla prawidłowości pracy,

2) może żądać dokładnej relacji z zaistniałego naruszenia od osoby powiadamiającej, jak

również od każdej innej osoby, która może posiadać informacje związane z zaistniałym

naruszeniem,

3) w razie potrzeby powiadamia o zaistniałym naruszeniu Dyrektora MP,

4) jeżeli zachodzi taka potrzeba zleca usunięcie występujących naruszeń, oraz powiadamia

odpowiednie instytucje,

4. Administrator Bezpieczeństwa Informacji dokumentuje zaistniały przypadek naruszenia oraz

sporządza raport dla Dyrektora MP

5. Raport Administrator Bezpieczeństwa Informacji niezwłocznie przekazuje Administratorowi

Danych Osobowych, a w przypadku jego nieobecności osobie uprawnionej.

6. Zaistniałe naruszenie może stać się przedmiotem szczegółowej analizy prowadzonej przez

zespół powołany przez Dyrektora MP.

7. Analiza, o której mowa w ust. 4, powinna zawierać wszechstronną ocenę zaistniałego

naruszenia, wskazanie odpowiedzialnych, wnioski co do ewentualnych przedsięwzięć

proceduralnych, organizacyjnych, kadrowych i technicznych, które powinny zapobiec

podobnym naruszeniom w przyszłości.

8. Wobec osoby, która w przypadku naruszenia zabezpieczeń, naruszenia zasad ochrony lub

uzasadnionego domniemania takiego naruszenia nie podjęła działania określonego w

niniejszym dokumencie, a w szczególności nie powiadomienia odpowiedniej osoby zgodnie

z określonymi zasadami, wszczyna się postępowanie dyscyplinarne.

11

Rozdział 5

Określenie środków technicznych i organizacyjnych

niezbędnych dla zapewnienia poufności, integralności i rozliczalności

przy przetwarzaniu danych

1. W celu ochrony przed utratą danych stosowane są następujące zabezpieczenia:

1) odrębne zasilanie sprzętu komputerowego oraz zastosowanie zasilaczy awaryjnych UPS,

2) ochrona serwerów przed zanikiem zasilania poprzez stosowanie zasilaczy awaryjnych

UPS,

3) ochrona przed utratą zgromadzonych danych przez robienie kopii zapasowych na płytach

CDR, CDRW, DVDR, z których w przypadku awarii odtwarzane są dane,

4) redundantne rozwiązania pamięci masowych w serwerach.

2. Zabezpieczenia przed nieautoryzowanym dostępem do danych:

1) aby uzyskać dostęp do zasobów sieci, należy zwrócić się do Administratora

Bezpieczeństwa Informacji z wnioskiem w którym podane będą dane nowego

użytkownika oraz zasoby jakie ma on mieć udostępnione,

2) w systemie informatycznym zastosowano podwójną autoryzację użytkownika. Pierwszej

autoryzacji należy dokonać w momencie uruchamiania komputera, podając hasło; drugiej

autoryzacji należy dokonać uruchamiając program użytkowy, podając login użytkownika

i hasło; dostęp do

wybranej bazy danych uzyskuje się dopiero po poprawnym

podwójnym zalogowaniu się do systemu informatycznego,

3) hasła użytkowników są poufne. Nie należy ich ujawniać, a jeśli taka sytuacja się zdąży

natychmiast należy hasło zmienić na inne.

3. Zabezpieczenia przed nieautoryzowanym dostępem do danych poprzez internet.

W zakresie dostępu z sieci wewnętrznej do sieci rozległej Internet zastosowano środki

ochrony przed podsłuchiwaniem, penetrowaniem i atakiem z zewnątrz. Zastosowano

firewall, który ma za zadanie uwierzytelnianie źródła przychodzących wiadomości oraz

filtrowanie pakietów w oparciu o adres IP, numer portu i inne parametry. Ściana ogniowa

składa się z bezpiecznego systemu operacyjnego i filtra pakietów. Ruch pakietów, który

firewall przepuszcza jest określony przez administratora.

Firewall zapisuje do logu fakt zaistnienia wyjątkowych zdarzeń i śledzi ruch pakietów przechodzących przez nią. Oprócz filtra pakietów

(firewall) zastosowano

również system

wykrywający obecność wirusów w poczcie elektronicznej.

W efekcie zapewnione jest:

1) zabezpieczenie sieci przed atakiem z zewnątrz poprzez blokowanie wybranych portów,

12

2) filtrowanie pakietów i blokowanie niektórych usług,

3) objęcie ochroną antywirusową wszystkich danych ściąganych z internetu na stacjach

lokalnych,

4) zapisywanie logów połączeń użytkowników z siecią Internet.

4. Ochrona antywirusowa

Na każdym komputerze zainstalowany jest system antywirusowy na bieżąco aktualizowany.

Centralna konsola rejestruje zdarzenia oraz informacje o stacjach roboczych, na których

zainstalowano system antywirusowy.

5. Kontrola dostępu do pomieszczeń

Klucze do Budynku posiadają wyznaczone osoby przez Dyrektora MP. Osoby podpisują

oświadczenia wg. poniższego wzoru:

Wstęp do pomieszczeń w budynku MP jest warunkowany posiadaniem klucza do drzwi.

Klucze są przechowywane we wskazanym miejscu przez dyrektora MP.

Zestaw kluczy zapasowych.

6. System antywłamaniowy

Budynek MP jest w czasie nieobecności pracowników nadzorowany poprzez system

antywłamaniowy.

System jest poddawany corocznym przeglądom przez osobę posiadającą licencję pracownika

zabezpieczenia technicznego II stopnia, oraz wpisaną na listę kwalifikowanych pracowników

zabezpieczenia technicznego. Z przeglądu sporządzany jest protokół, zawierający ocenę

funkcjonowania systemu

7. Monitoring wizyjny

Budynek MP jest objęty nadzorem wizyjnym. System rejestruje najbliższe otoczenie

zewnętrzne budynku oraz hol główny.

System jest poddawany corocznym przeglądom przez osobę posiadającą licencję pracownika

zabezpieczenia technicznego II stopnia, oraz wpisaną na listę kwalifikowanych pracowników

zabezpieczenia technicznego. Z przeglądu sporządzany jest protokół, zawierający ocenę

funkcjonowania systemu.

13

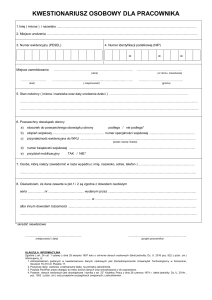

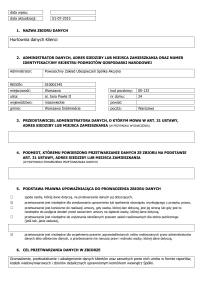

8. Środki organizacyjne

1) Dokumenty potwierdzające znajomość przepisów i wewnętrznych uregulowań w zakresie

ochrony danych przechowywane są w aktach pracowników.

2) Ewidencję osób zatrudnionych przy przetwarzaniu danych prowadzi stanowisko ds.

kadrowych wg. wzoru:

Ewidencja

osób upoważnionych do przetwarzania danych osobowych

w Miejskim Przedszkolu w Sławkowie

stan na dzień: ………………… r.

L.p

Użytkownik:

Imię Nazwisko

data nadania uprawnień

data ustania uprawnień

Identyfikator

(login)

Użytkownicy upoważnieni są do przetwarzania danych w zakresie opisanym w

indywidualnym pisemnym upoważnieniu do przetwarzania danych, oraz o uprawnieniach

opisanych w ewidencji uprawnień.

………………………….

………………………….

data

(administrator danych osobowych)

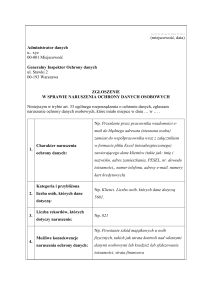

3) Upoważnienia do przetwarzania danych osobowych sporządza pracownik ds. kadr, dla

każdej osoby której obowiązki służbowe wymagają dostępu do danych osobowych.

Upoważnienie zatwierdza administrator danych.

Upoważnienie sporządza się wg. wzoru:

14

Sławków, dnia ………… r.

Upoważnienie

uprawniające do przetwarzania danych osobowych

Na podstawie art. 37 ustawy z dnia 29 sierpnia 1997r. o ochronie danych osobowych (t.j. Dz. U.

z 2002 r. Nr 101, poz. 926 ze zm.) upoważniam Panią / Pana:

………………………………….

(imię i nazwisko osoby upoważnionej)

zatrudnioną w Miejskim Przedszkolu w Sławkowie

na stanowisku: ………………………

do przetwarzania danych osobowych w zakresie zgodnym z zakresem obowiązków oraz

nadanymi uprawnieniami do systemów informatycznych opisanymi w oddzielnej ewidencji

uprawnień.

Zgodnie z art. 39 ust. 2 ustawy z dnia 29 sierpnia 1997r. o ochronie danych osobowych (t.j.

Dz. U. z 2002 r. Nr 101, poz. 926 ze zm.) zobowiązuję Pana/ią do zachowania tajemnicy

służbowej.

Za naruszenie przepisów ustawy z dnia 29 sierpnia 1997r. o ochronie danych osobowych ponosi

Pan /i odpowiedzialność karną w trybie art. 49 w/w ustawy

Nadaję identyfikator: …………………

15

....................................................

(podpis administratora danych )

4) Ewidencję uprawnień do systemów informatycznych prowadzi Administrator Systemów

informatycznych wg. wzoru:

Ewidencja

uprawnień do systemów informatycznych

w Miejskim Przedszkolu w Sławkowie

stan na dzień: ………………… r.

L.p

Imię Nazwisko

Nazwa zbioru danych /

programu

uprawnienia dostępu do danych

uwagi

………………………….

………………………….

data

(administrator systemów informatycznych)

5) Przepisy dot. ochrony danych osobowych, polityki bezpieczeństwa oraz instrukcję

zarządzania systemem informatycznym udostępnia się pracownikom poprzez publikację

w BIP podmiotu.

6) Po każdej

aktualizacji

w/w dokumentacji

organizowane są szkolenia celem

zaznajomienia pracowników ze zmianami.

16

7) Zabronione jest nie zamykanie pomieszczeń, w których są przetwarzane dane osobowe,

na czas nieobecności pracowników.

8) Na stanowiskach pracy należy dbać, by po zakończeniu pracy wszystkie dokumenty były

chowane do szaf zamykanych na klucz.

9) Klucze do pomieszczeń podlegają szczególnej ochronie.

9. Używanie nośników danych

1) Zabrania się używania innych nośników danych niż nośniki przyznane jako wyposażenie

służbowe.

2) Zabronione

jest

samowolne

instalowanie

oprogramowania

na

stanowiskach

komputerowych.

10. Zmiany i udostępnienie tekstu Polityki Bezpieczeństwa

1) Dopuszcza się dokonywanie zmian w niniejszym dokumencie, w przypadku zmian

warunków lub stanu opisanego w nim

2) Tekst Polityki Bezpieczeństwa zostanie udostępniony użytkownikom w taki sposób, aby

mogli się z nim zapoznać i wdrożyć w życie jej postanowienia, tj. w formie zarządzenia

opublikowanego w BIP.

17

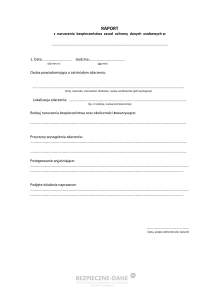

11. Raportowanie incydentów naruszenia bezpieczeństwa przetwarzania danych

osobowych.

1) Naruszenia bezpieczeństwa dokumentuje się w postaci raportów przedstawianych

Dyrektorowi MP.

2) Incydenty raportuje się zgodnie z poniższym wzorem:

R a p o r t

z naruszenia bezpieczeństwa

w Miejskim Przedszkolu w Sławkowie.

1. Data:................................................Godzina:.........................................................

(dd.mm.rrrr)

(00:00)

2. Osoba powiadamiająca o zaistniałym zdarzeniu:

.............................................................................................................................................

(Imię, nazwisko, stanowisko służbowe, nazwa użytkownika (jeśli występuje))

4. Lokalizacja zdarzenia:

..............................................................................................................................................

(np. nr pokoju, nazwa pomieszczenia)

5. Rodzaj naruszenia bezpieczeństwa oraz okoliczności towarzyszące:

............................................................................................................................................

............................................................................................................................................

6. Podjęte działania:

..............................................................................................................................................

..............................................................................................................................................

7. Przyczyny wystąpienia zdarzenia:

..............................................................................................................................................

..............................................................................................................................................

8. Postępowanie wyjaśniające / propozycje wprowadzenia zmian:

..............................................................................................................................................

..............................................................................................................................................

...............................................................................

data, podpis Administratora Bezpieczeństwa Informacji

18

12. Szkolenia z zakresu Polityki Bezpieczeństwa.

1) W celu zapoznania osób zaangażowanych w przetwarzanie danych osobowych

organizowane są okresowe szkolenia.

2) Szkolenia przeprowadza się nie rzadziej niż raz na rok ze szczególnym uwzględnieniem

takich zagadnień, jak:

a) zagrożenia bezpieczeństwa informacji,

b) skutki naruszenia zasad bezpieczeństwa informacji, w tym odpowiedzialność

prawna,

c) stosowanie środków zapewniających bezpieczeństwo informacji, w tym urządzenia

i oprogramowanie minimalizujące ryzyko błędów ludzkich;

3) Z przeprowadzonego szkolenia sporządza dokument potwierdzający przeprowadzenie

szkolenia, wg. poniższego wzoru:

Sławków, [dd.mm.rrrr]

Szkolenie z zakresu: .....................................................

Konspekt szkolenia : .....................................................

Osoba szkoląca: .....................................................

Lista obecności:

Lp

Nazwisko i imię

Komórka organizacyjna /

stanowisko

Data, podpis

1.

2.

3.

4.

5.

6.

7.

19

Rozdział 6

Wykaz zbiorów danych osobowych

1) Wykaz zbiorów danych osobowych przetwarzanych w systemach informatycznych, wraz

ze wskazaniem programów zastosowanych do przetwarzania tych danych:

Lp. Zbiór danych:

1.

System

Informacji

Oświatowej

Poziom

Systemy

bezpieczeństwa: informatyczny:

Wysoki

Lokalizacja

fizyczna:

System SIO (System

ul. Gen. Wł.

Informacji

Sikorskiego 10

Oświatowej)

Struktura zbioru

Pomieszczenia w

których są

przetwarzane dane:

Pesel

pok. nr 9

NIE

(art. 43.1. pkt 4)

pok. nr 11

NIE

(art. 43.1. pkt 4)

pok. nr 11

TAK

Zgłoszenie

GIODO

Nazwisko, imię,

pesel, adres

zamieszkania,

2

Systemowi

Informacji

Oświatowej

informację o rodzaju

niepełnosprawności

ucznia, diagnozy

sporządzone przez

poradnie

psychologiczna,

pedagogiczna,

logopedyczna,

rehabilitanta, lekarska;

dane nauczycieli

dotyczące

wykształcenia

Wysoki

System Informacji

Oświatowej

(zmodernizowany)

3

System

monitoringu

wizyjnego

Wysoki

Rejestrator Cyfrowy

BCS, System Pro

ul. Gen. Wł.

Surveillance System Sikorskiego 10

v.4

4

System Płatnik

Wysoki

Płatnik

Powierzono

przetwarzanie

danych osobowych

Imię, Nazwisko,

Powierzono

Pesel, NIP, Adres,

przetwarzanie danych

nr konta bankowego osobowych

NIE

(art. 43.1. pkt 4)

5

Bankowość

Elektroniczna

Wysoki

Power Net

Powierzono

przetwarzanie

danych osobowych

Imię, Nazwisko,

Adres, nr konta

bankowego

NIE

(art. 43.1. pkt 4)

ul. Gen. Wł.

Sikorskiego 10

wizerunek osoby

Powierzono

przetwarzanie danych

osobowych

2) Wykaz zbiorów danych - forma przetwarzania manualna (papierowa):

Lp

.

Nazwa zbioru

1.

Dokumentacja dzieci

przedszkolnych

2.

Zbiór kart zgłoszenia

dziecka do Miejskiego

Przedszkola w

Sławkowie

(Dokumentacja

dotycząca rekrutacji

dzieci do przedszkola)

miejsce przetwarzania

zbioru

Zgłoszenie

GIODO

Podstawa prawna przetwarzania

Struktura zbioru

Zgoda rodziców/opiekunów prawnych oraz art. 23.1 pkt

3 ustawy o ochronie danych osobowych (Dz. U. 1997 r.

Nr 133 poz. 883 z późn. zm.)

Nazwisko, imię, data i miejsce

urodzenia, adres zamieszkania

lub pobytu, pesel, oraz

nazwisko, imię, adres

zamieszkania, telefon rodziców

Dyrektor, pok. nr 9

Z-ca, pok. nr 10,

Intendent, pok. nr 11

NIE

(art. 43.1. pkt

4)

Zgoda rodziców/opiekunów prawnych oraz art. 23.1 pkt

3 ustawy o ochronie danych osobowych (Dz. U. 1997 r.

Nr 133 poz. 883 z późn. zm.)

Nazwisko, imię, data i miejsce

urodzenia, adres zamieszkania

lub pobytu, pesel, oraz

nazwisko, imię, adres

zamieszkania, telefon

rodziców, stan zdrowia dziecka

Dyrektor, pok. nr 9

Z-ca, pok. nr 10,

Intendent, pok. nr 11

TAK

20

Umowy na pobyt

dziecka w przedszkolu

art. 23.1 pkt 3 ustawy o ochronie danych osobowych

(Dz. U. 1997 r. Nr 133 poz. 883 z późn. zm.)

Nazwisko, imię, adres

zamieszkania, PESEL, dowód

osobisty rodziców

Dyrektor, pok. nr 9

NIE

(art. 43.1. pkt

4)

4.

Dziennik zajęć

przedszkola

§ 2.2 rozporządzenia MENiS z dn. 19 lutego 2002 r. w

sprawie sposobu prowadzenia przez publiczne

przedszkola, szkoły i placówki dokumentacji z

przebiegu nauczania, działalności wychowawczej i

opiekuńczej oraz rodzajów tej dokumentacji (Dz. U. z

dn. 16 marca 2002 r. z późn. zm.), art. 22 ust. 2 pkt 5

ustawy z dnia 7 września 1991 r. o systemie oświaty

(Dz.U. 1991 Nr 95 poz. 425 z późn. zm.)

Nazwisko, imię, data i miejsce

urodzenia, adres zamieszkania

lub pobytu

oraz

nazwiska, imiona, adresy

zamieszkania, telefony

rodziców

sale zajęć: pok. nr 1-8,

Sala Zajęć ul.Browarna

55

NIE

(art. 43.1. pkt

4)

5.

Arkusz obserwacji

dziecka

§ 15.1 pkt 3) Załącznika nr 1 do ROZPORZĄDZENIA

MEN z dnia 21 maja 2001 r. w sprawie ramowych

statutów publicznego przedszkola oraz publicznych

szkół (Dz.U. Nr 61, poz. 624 z późn. zm.)

Nazwisko, imię, informacje

dot. rozwoju dziecka

sale zajęć: pok. nr 1-8

NIE

(art. 43.1. pkt

4)

6.

Informacja

o gotowości dziecka

do podjęcia nauki

w szkole podstawowej

§ 2. 5. ROZPORZĄDZENIE MINISTRA EDUKACJI

NARODOWEJ1) z dnia 28 maja 2010 r. w sprawie

świadectw, dyplomów państwowych i innych druków

szkolnych (Dz. U. z 2010 r. Nr 97, poz. 624)

Nazwisko, imiona, data

i miejsce urodzenia, adres

zamieszkania lub pobytu, pesel

sale zajęć: pok. nr 1-8

NIE

(art. 43.1. pkt

4)

Dokumentacja

realizacji obowiązku

przedszkolnego

Art. 14b.3 ustawy z dnia 7 września 1991 r. o systemie

oświaty (Dz.U. 1991 Nr 95 poz. 425 z późn. zm.)

Nazwisko, imiona, data i

miejsce urodzenia, pesel, adres

zamieszkania dziecka

Oraz nazwiska i imiona

rodziców (prawnych

opiekunów) oraz adresy ich

zamieszkania

sale zajęć: pok. nr 1-8

NIE

(art. 43.1. pkt

4)

Protokoły Rady

Pedagogicznej

§ 16 rozporządzenia MENiS z dn. 19 lutego 2002 r. w

sprawie sposobu prowadzenia przez publiczne

przedszkola, szkoły i placówki dokumentacji z

przebiegu nauczania, działalności wychowawczej i

opiekuńczej oraz rodzajów tej dokumentacji (Dz. U. z

dn. 16 marca 2002 r. z późn. zm.) art. 22 ust. 2 pkt 5

ustawy z dnia 7 września 1991 r. o systemie oświaty

(Dz.U. 1991 Nr 95 poz. 425 z późn. zm.)

Nazwisko, imiona, stan

zdrowia dziecka

Dyrektor, pok. nr 9

NIE

(art. 43.1. pkt

4)

Dokumentacja

Logopedy

§ 19 rozporządzenia MENiS z dn. 19 lutego 2002 r. w

sprawie sposobu prowadzenia przez publiczne

przedszkola, szkoły i placówki dokumentacji z

przebiegu nauczania, działalności wychowawczej i

opiekuńczej oraz rodzajów tej dokumentacji (Dz. U. z

dn. 16 marca 2002 r. z późn. zm.) art. 22 ust. 2 pkt 5

ustawy z dnia 7 września 1991 r. o systemie oświaty

(Dz.U. 1991 Nr 95 poz. 425 z późn. zm.)

Nazwisko, imiona, data

urodzenia, adres zamieszkania

lub pobytu, opinia PPP, inne

dane niezbędne do

dokumentowania przebiegu

terapii

sale zajęć: pok. nr 1-8

NIE

(art. 43.1. pkt

4)

Nazwisko, imiona, data i

miejsce urodzenia, adres

zamieszkania, stan zdrowia

oraz

imiona i nazwiska rodziców i

adres ich zamieszkania

Dyrektor, pok. nr 9

sale zajęć: pok. nr 1-8

NIE

(art. 43.1. pkt

4)

Nazwisko, imiona, data i

miejsce urodzenia, adres

zamieszkania, stan zdrowia

oraz

imiona i nazwiska rodziców i

adres ich zamieszkania

oraz

informacje o kontaktach z

innymi osobami, instytucjami

Dyrektor, pok. nr 9

sale zajęć: pok. nr 1-8

NIE

(art. 43.1. pkt

4)

Nazwisko, imiona, data

urodzenia, adres zamieszkania,

Dyrektor, pok. nr 9

sale zajęć: pok. nr 1-8

NIE

(art. 43.1. pkt

4)

3.

7.

8.

9.

10.

Opinie i Orzeczenia

Poradni

PsychologicznoPedagogicznej

11.

Dokumentacja

Zespołów dot.

planowania i

koordynowania

udzielania pomocy

psychologicznopedagogicznej

uczniom

12.

Dokumentacja

wycieczek

§ 4 ROZPORZĄDZENIE MINISTRA EDUKACJI

NARODOWEJ z dnia 17 listopada 2010 r. w sprawie

zasad udzielania i organizacji pomocy psychologicznopedagogicznej w publicznych przedszkolach, szkołach i

placówkach (Dz. U. nr 228 z 2010 , poz. 1487)

Rozporządzenie MEN z dnia 18.09.2008 r. w sprawie

orzeczeń i opinii wydawanych przez zespoły orzekające

działające w publicznych poradniach psychologicznopedagogicznych ( Dz.U. Nr 173 z 2008 r. , poz. 1072)

§ 19.1 ROZPORZĄDZENIE MINISTRA EDUKACJI

NARODOWEJ z dnia 17 listopada 2010 r. w sprawie

zasad udzielania i organizacji pomocy psychologicznopedagogicznej w publicznych przedszkolach, szkołach i

placówkach (Dz. U. nr 228 z 2010 , poz. 1487)

Zgoda rodziców/opiekunów prawnych

Rozporządzenie MENiS z dnia 8 listopada 2001 r. w

sprawie warunków i sposobu organizowania przez

21

publiczne przedszkola, szkoły i placówki

krajoznawstwa i turystyki (Dz.U. Nr 135 poz.1516 z

późn. zm.)

13.

Dokumentacja

ubezpieczeń uczniów

Zgoda rodziców/opiekunów prawnych

Nazwisko, imiona, adres

zamieszkania lub pobytu

dziecka

14.

Dokumentacja

wypadków dzieci

§ 43.3 rozporządzenia Ministra Edukacji Narodowej i

Sportu z dnia 31 grudnia 2002 r. w sprawie

bezpieczeństwa i higieny w publicznych i

niepublicznych szkołach i placówkach (Dz.U. Nr 6

poz.69 z późn. zm.)

Nazwisko, imiona, adres

zamieszkania lub pobytu, stan

zdrowia dziecka

Dyrektor, pok. nr 9

NIE

(art. 43.1. pkt

4)

15.

Wnioski rodziców o

naukę religii i etyki

§ 1.1 pkt 1 ROZPORZĄDZENIA MINISTRA

EDUKACJI NARODOWEJ z dnia 14 kwietnia 1992 r.

w sprawie warunków i sposobu organizowania nauki

religii w publicznych przedszkolach i szkołach (tekst

jednolity Dz. U. 1993 nr 83 poz. 390)

Nazwisko, imiona dziecka

oraz

Nazwiska i imiona rodziców

ucznia

sale zajęć: pok. nr 1-8

NIE

(art. 43.1. pkt

4)

Dyrektor, pok. nr 9,

zbiór powierzony do

przetwarzania do MZO

Sławków

NIE

(art. 43.1. pkt

4)

Dyrektor, pok. nr 9,

zbiór powierzony do

przetwarzania do MZO

Sławków

NIE

(art. 43.1. pkt

4)

Art. 22 oraz 229 § 7 ustawy z dnia 26.06.1974 Kodeks

pracy (Dz.U. 1974 Nr 24 poz. 141 z późn. zm.)

Nazwisko, imiona, data

urodzenia, miejsce urodzenia,

adres zamieszkania lub pobytu,

PESEL, wykształcenie,

przebieg dotychczasowego

zatrudnienia, wynagrodzenie

pracownika, imiona rodziców,

daty urodzenia dzieci, imiona i

nazwiska dzieci

Nazwisko, imiona, data

urodzenia, adres zamieszkania

lub pobytu, PESEL, NIP

ubezpieczonego oraz członków

rodziny

NIE

(art. 43.1. pkt

4)

Dyrektor, pok. nr 9

16.

Dokumentacja

kadrowo-płacowa

17.

Ubezpieczenia ZUS

Art. 36.10 oraz art.41.3 ustawy z dnia 13 października

1998 r. o systemie ubezpieczeń społecznych (Dz. U. Nr

137 poz. 887 z późn. zm.)

18.

System Informacji

Oświatowej

Art. 3.4 Ustawy z dnia 19 lutego 2004 r. o systemie

informacji oświatowej (Dz. U. z 2004 r. Nr 49, poz. 463

z późn. zm.), Rozporządzenie Ministra Edukacji

Narodowej i Sportu z dnia 16 grudnia 2004 r. w sprawie

szczegółowego zakresu danych w bazach danych

oświatowych, zakresu danych identyfikujących

podmioty prowadzące bazy danych oświatowych,

terminów przekazywania danych między bazami

danych oświatowych oraz wzorów wydruków

zestawień zbiorczych (Dz. U. Nr 277, poz. 2746 z późn.

zm.)

PESEL, miejsce pracy, zawód,

wykształcenie, wynagrodzenie

Dyrektor, pok. nr 9,

Intendent, pok. nr 11

NIE

(art. 43.1. pkt

4)

19.

Arkusz Organizacyjny

Art. 39 Ustawy z dnia 19 lutego 2004 r. o systemie

informacji oświatowej (Dz. U. z 2004 r. Nr 49, poz. 463

z późn. zm.)

Nazwisko, imiona, pesel,

wykształcenie

Dyrektor, pok. nr 9

NIE

(art. 43.1. pkt

4)

Art. 9 a, 9 b ust 1 pkt 2ustawy z dnia 26 stycznia 1982

rok Karta Nauczyciela (Dz. U. z 2006 Nr 97 poz. 674 z

późn. zm.)

Nazwisko, imiona, nazwisko

rodowe, data urodzenia, adres

zam. przebieg zatrudnienia,

wykształcenie, składniki

wynagrodzenia, zapytanie o

karalność, stan zdrowia

Dyrektor, pok. nr 9

NIE

(art. 43.1. pkt

4)

Nazwisko, imiona, imiona

rodziców, data urodzenia,

miejsce urodzenia, adres

zamieszkania lub pobytu,

PESEL, NIP, seria i nr dowodu

osobistego, stan zdrowia

Dyrektor, pok. nr 9

NIE

(art. 43.1. pkt

4)

Nazwisko, imiona, adres

zamieszkania lub pobytu,

PESEL, nr telefonu oraz

członków rodzin

Dyrektor, pok. nr 9

NIE

(art. 43.1. pkt

4)

20.

Awans Zawodowy

21.

Dokumentacja

wypadków

pracowników

22.

Dobrowolne

ubezpieczenie

pracowników

§ 1.2 rozporządzenia Ministra Pracy i Polityki

Społecznej z dnia 19 grudnia 2002 r. (Dz. U. Nr 236,

poz. 1992)

§ 4.1 Rozporządzenia Ministra Gospodarki i Pracy z

16.9.2004 r. w sprawie wzoru protokołu ustalenia

okoliczności i przyczyn wypadku przy pracy – (Dz. U.

Nr 227, poz. 2298 z późn. zm.)

Zgoda osób

22

23.

Zakładowy Fundusz

Świadczeń Socjalnych

Art. 8 ust. 2 ustawy z dnia 4.03.1994 o zakładowym

funduszu świadczeń socjalnych (Dz. U. 1994 r. Nr 43

poz. 163 z późn. zm.)

Nazwisko, imiona, adres

zamieszkania lub pobytu, stan

zdrowia

Dyrektor, pok. nr 9

NIE

(art. 43.1. pkt

4)

24.

Fundusz zdrowotny

dla nauczycieli

Art. 72 ust. 1 ustawy z 26 stycznia 1982 r. – Karta

Nauczyciela (Dz. U. z 2006 Nr 97 poz. 674 z późn. zm.)

Nazwisko, imiona, adres

zamieszkania lub pobytu, stan

zdrowia

Dyrektor, pok. nr 9

NIE

(art. 43.1. pkt

4)

Umowy - zlecenia

Art. 734 – 751 ustawy z dnia 23 kwietnia 1964 r.

Kodeks Cywilny (Dz. U. z dnia 18 maja 1964 r. z późn.

zm.)

Nazwisko, imiona, adres

zamieszkania lub pobytu,

PESEL, NIP, seria i nr dowodu

osobistego, nr telefonu

Dyrektor, pok. nr 9

NIE

(art. 43.1. pkt

4)

art. 23.1 pkt 3 ustawy o ochronie danych osobowych

(Dz. U. 1997 r. Nr 133 poz. 883 z późn. zm.)

Nazwisko, imiona, adresy

zamieszkania, nr kont

bankowych kontrahentów

będących osobami fizycznymi,

NIP, wyciągi bankowe

Dyrektor, pok. nr 9,

zbiór powierzony do

przetwarzania do MZO

Sławków

NIE

(art. 43.1. pkt

4)

NIE

(art. 43.1. pkt

8)

25.

26.

27.

Odpłatności za

przedszkole

art. 4 ust.3 pkt 6 ustawy o rachunkowości (Dz. U. z

1994 r. Nr 121, poz. 591 z późn. zm.)

Nazwisko, imię, adres, kwota

Dyrektor, pok. nr 9

28.

Zbiór upoważnień

do odbioru dziecka z

przedszkola

ustawa z dnia 7 września 1991 r. o systemie oświaty

(Dz.U. 1991 Nr 95 poz. 425 z późn. zm

Nazwisko, imię, nazwisko i

imię rodzica, adres, seria i

numer dowodu osobistego,

adres zamieszkania, nr telefonu

sale zajęć: pok. nr 1-8

TAK

(Art.40)

29.

Zbiór odpłatności na

Radę Rodziców

ustawa z dnia 7 września 1991 r. o systemie oświaty

(Dz.U. 1991 Nr 95 poz. 425 z późn. zm), art. 53

Nazwisko, imię, grupa

sale zajęć: pok. nr 1-8

NIE

(art. 43.1. pkt

8)

Kodeks Pracy, art 43 pkt 2 oraz art. 229 par 4

30.

Zbiór pracowniczych

książeczek zdrowia dla

celów sanitarnoepidemiologicznych

Nazwisko, imię, miejsce

zamieszkania, data rozpoczęcia

pracy, rok urodzenia, adres,

seria i numer dowodu

osobistego

sale zajęć: pok. nr 1-8

NIE

(art. 43.1. pkt

4)

31.

Książka kontroli

Nazwisko, imię, stanowisko

służbowe

Dyrektor, pok. nr 9

TAK

(Art.40)

32.

Książka rejestru

korespondencji

wychodzącej i

przychodzącej

Nazwisko, imię, adres

Intendent, pok. nr 11

TAK

(Art.40)

33.

Zbiór decyzji

dofinansowania w

zakresie dożywiania

Nazwisko i imię rodzica, imię i

nazwisko dziecka, adres

zamieszkania.

Obsługa administracyjna

pok. nr 11

Ustawa z 5 grudnia 2008 r. o zapobieganiu oraz

zwalczaniu zakażeń i chorób zakaźnych u ludzi

ustawa z 2 lipca 2004 r. o swobodzie działalności

gospodarczej (tekst jedn.: Dz.U. z 2007 r. nr 155, poz.

1095 ze zm.).

przetwarzanie jest niezbędne dla wypełnienia prawnie

usprawiedliwionych celów realizowanych przez

administratorów danych albo odbiorców danych, a

przetwarzanie nie narusza praw i wolności osoby, której

dane dotyczą.

uchwała nr 221 Rady Ministrów z dnia 10 grudnia 2013

r. w sprawie ustalenia wieloletniego programu

wspierania finansowego gmin w zakresie dożywiania

„Pomoc państwa w zakresie dożywiania” na lata 20142020

23

NIE

(art. 43.1. pkt

8)

Rozdział 7

Obszar przetwarzania danych osobowych

l.p.

1

2

3

4

5

6

lokalizacja pomieszczenia

Nazwa pomieszczenia

Gabinet Dyrektora

ul. gen. Wł. Sikorskiego 10, pok. nr 9

Gabinet Zastępcy Dyrektora

ul. gen. Wł. Sikorskiego 10, pok. nr 10

Gabinet Intendenta / obsługi

administracyjnej

sale zajęć

ul. gen. Wł. Sikorskiego 10, pok. nr 1-8

sale zajęć

ul. Browarna 55, odział przedszkolny „Pszczółki”

składnica akt

ul. Browarna 55, odział przedszkolny „Pszczółki”

uwagi

ul. gen. Wł. Sikorskiego 10, pok. nr 11

Rozdział 8

Sposób przepływu danych pomiędzy poszczególnymi systemami.

W użytkowanych systemach brak jest przepływu danych między poszczególnymi systemami

24